来看到找回密码的地方。

app/controller/forgetpwd/index.class.php

分析见注释。

直接demo测试一下。

**.**.**.**

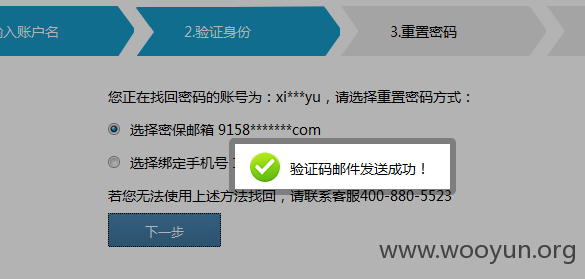

我自己注册了一个号 xiaoyu

http://**.**.**.**/index.php?m=forgetpw

然后输入xiaoyu

这里选择邮箱 然后下一步。

然后我们刷新 抓包。

moblie_code=567221

然后直接输入密码就行了。

第二处

另外一处就是手机页面的找回密码的文件

\app\controller\wap\forgetpw.class.php

跟pc文件的找回密码一样的问题 就不多说拉。。

一样的。

两个文件都修复下把。