漏洞概要 关注数(7) 关注此漏洞

缺陷编号: WooYun-2016-169387

漏洞标题: 传单引发广州电信漏洞及三方系统安全问题(涉及40W平安保单/其他信息)

相关厂商: 广州电信

漏洞作者: 路人甲

提交时间: 2016-01-12 18:48

公开时间: 2016-02-27 11:49

漏洞类型: 文件上传导致任意代码执行

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2016-01-12: 细节已通知厂商并且等待厂商处理中

2016-01-15: 厂商已经确认,细节仅向厂商公开

2016-01-25: 细节向核心白帽子及相关领域专家公开

2016-02-04: 细节向普通白帽子公开

2016-02-14: 细节向实习白帽子公开

2016-02-27: 细节向公众公开

简要描述:

上班时候,看见楼下多了一张:光纤100M提速,随手微信扫了二维码,链接丢到电脑。

入市需谨慎,传单有风险。

详细说明:

域名:

http://**.**.**.**

http://**.**.**.**

http://**.**.**.**

shell的地方在购买一个套餐,正常流程,上传身份证处

shell:http://**.**.**.**/upload/16/0112/m56946a4f37b101452567119.php

密码:DNS

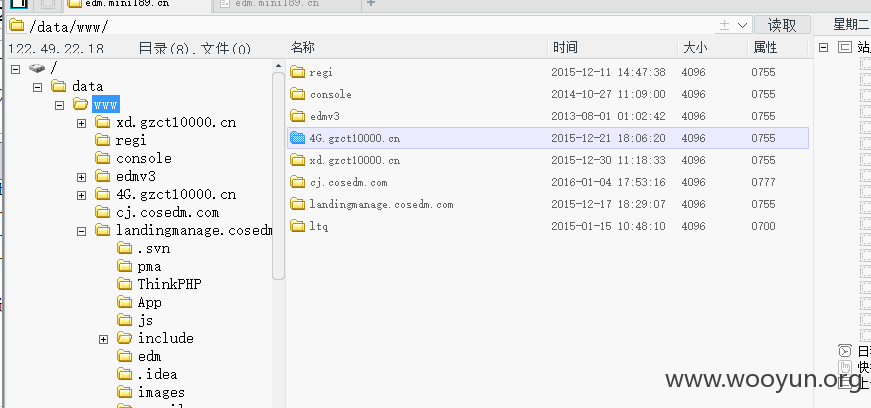

这三个都是同一台服务器。先上shell图

对应的文件夹是一个系统

这电信的站点貌似没什么数据,

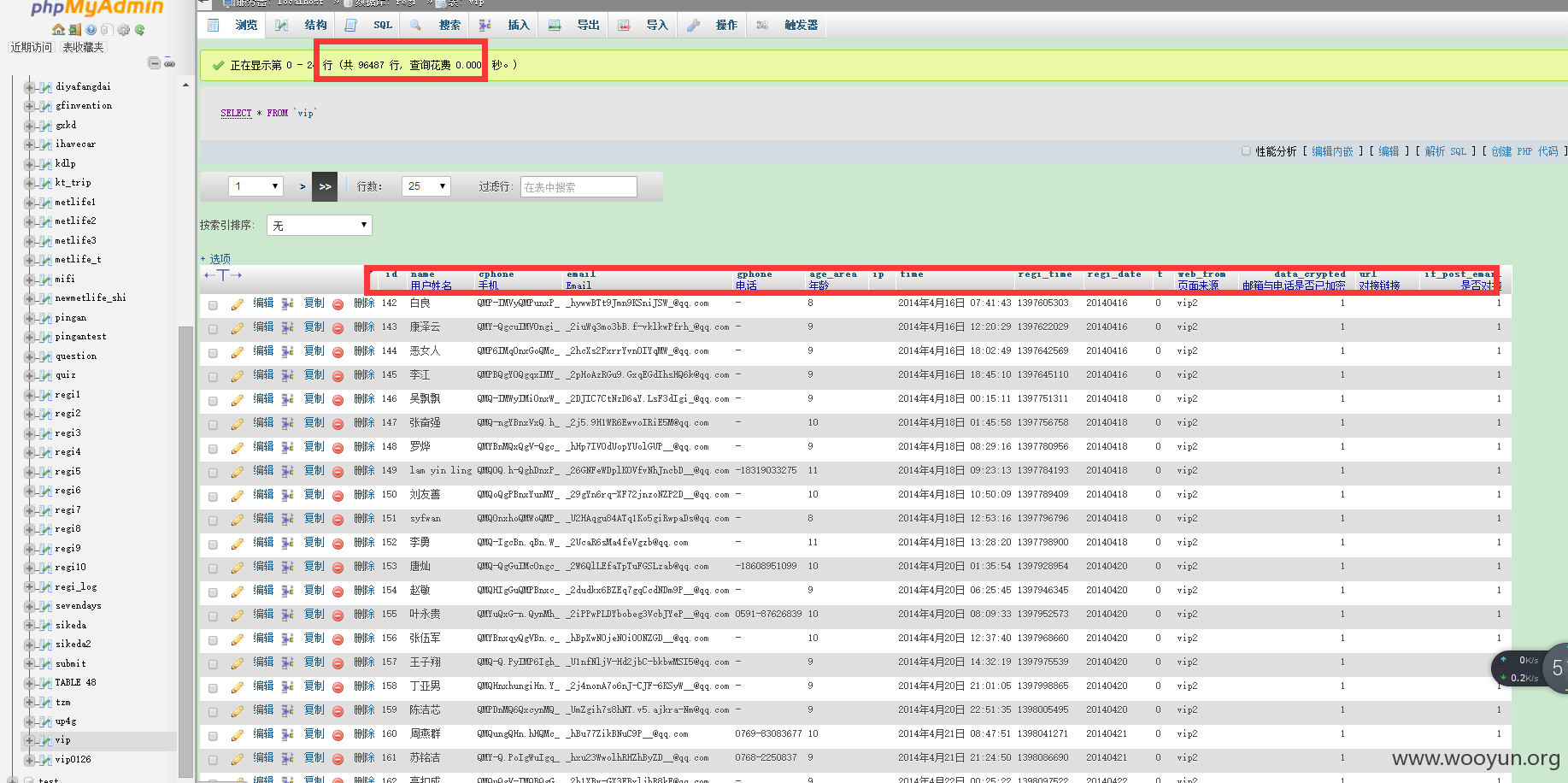

数据库

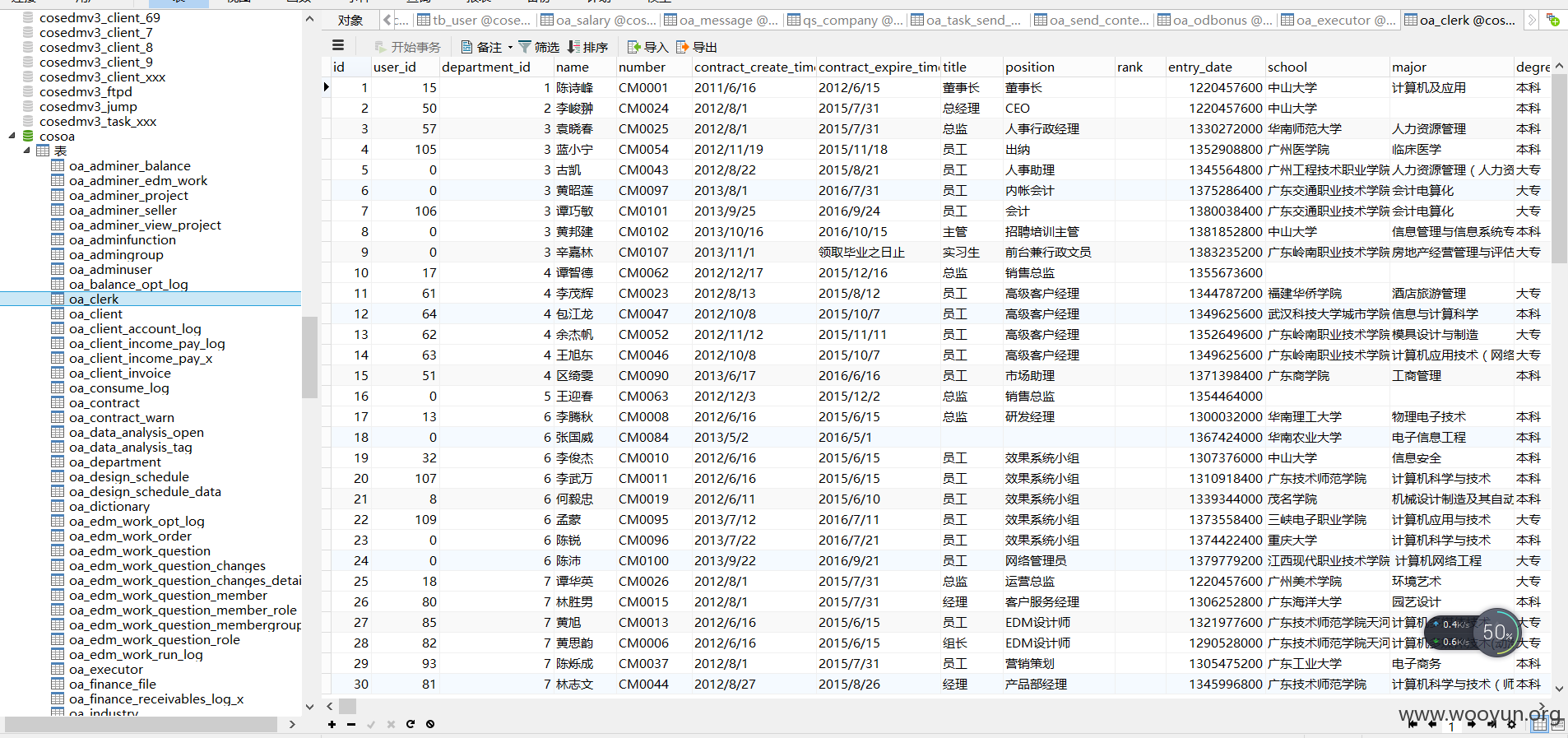

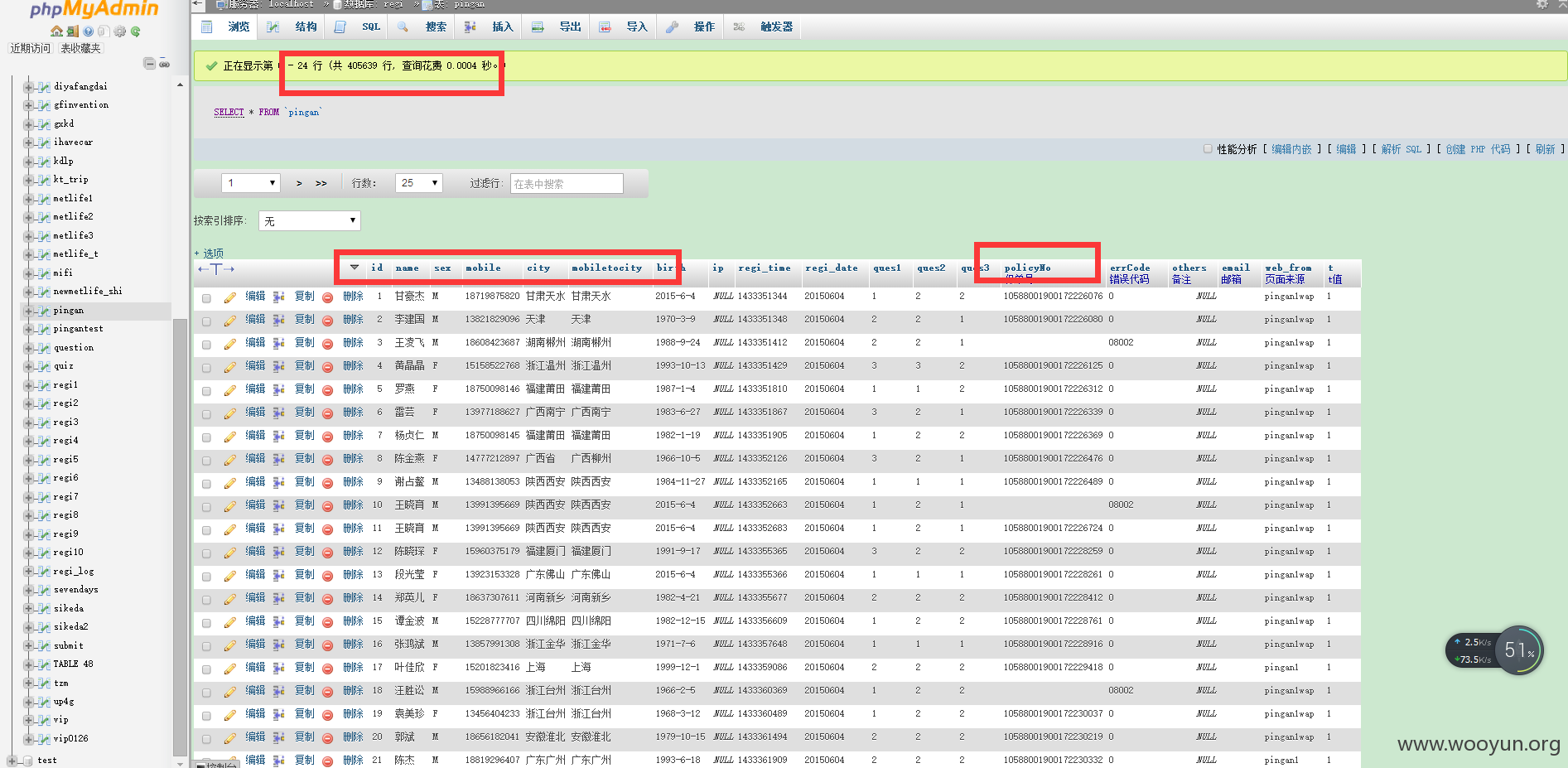

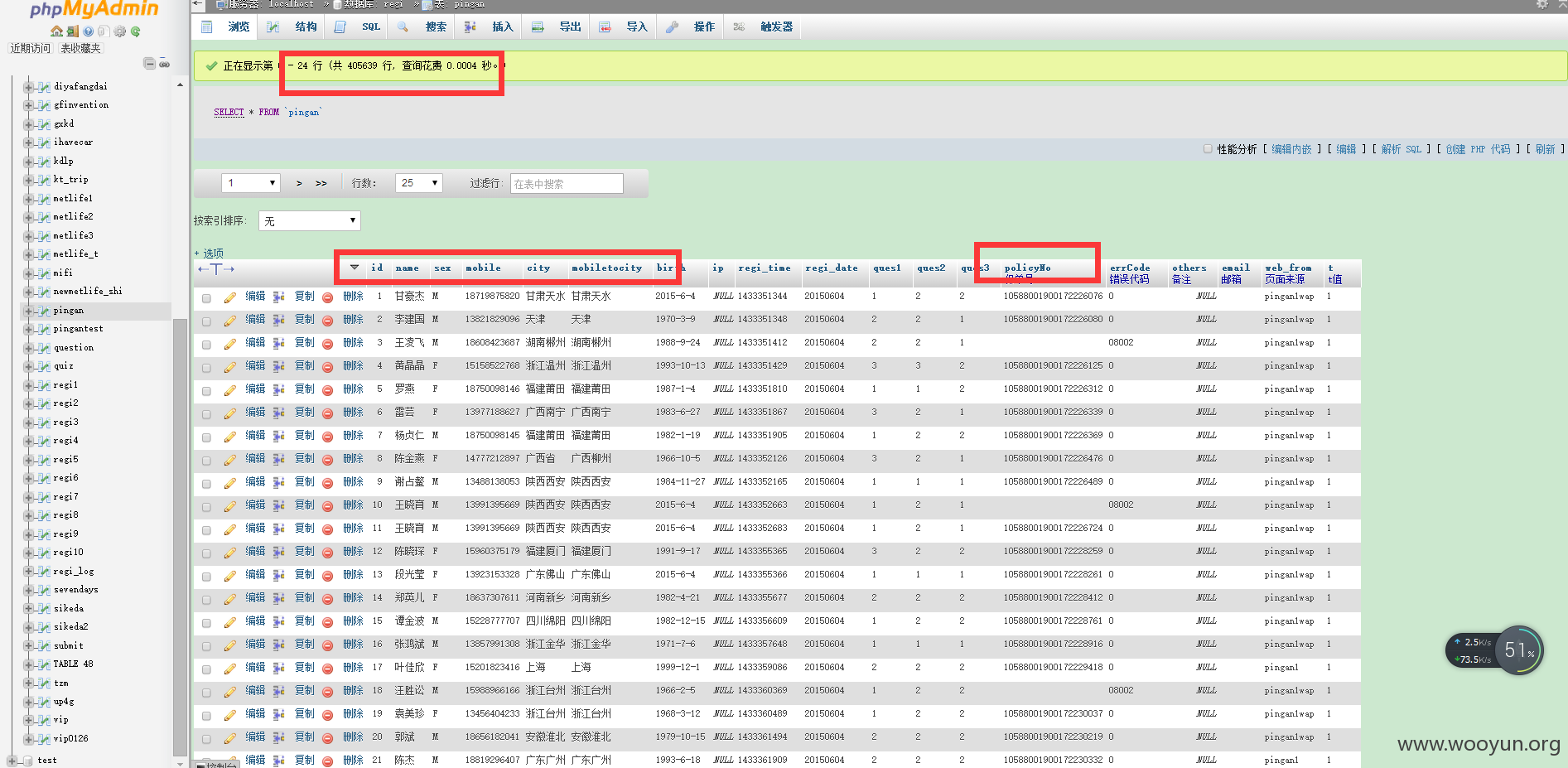

这个库存在大量的保单信息

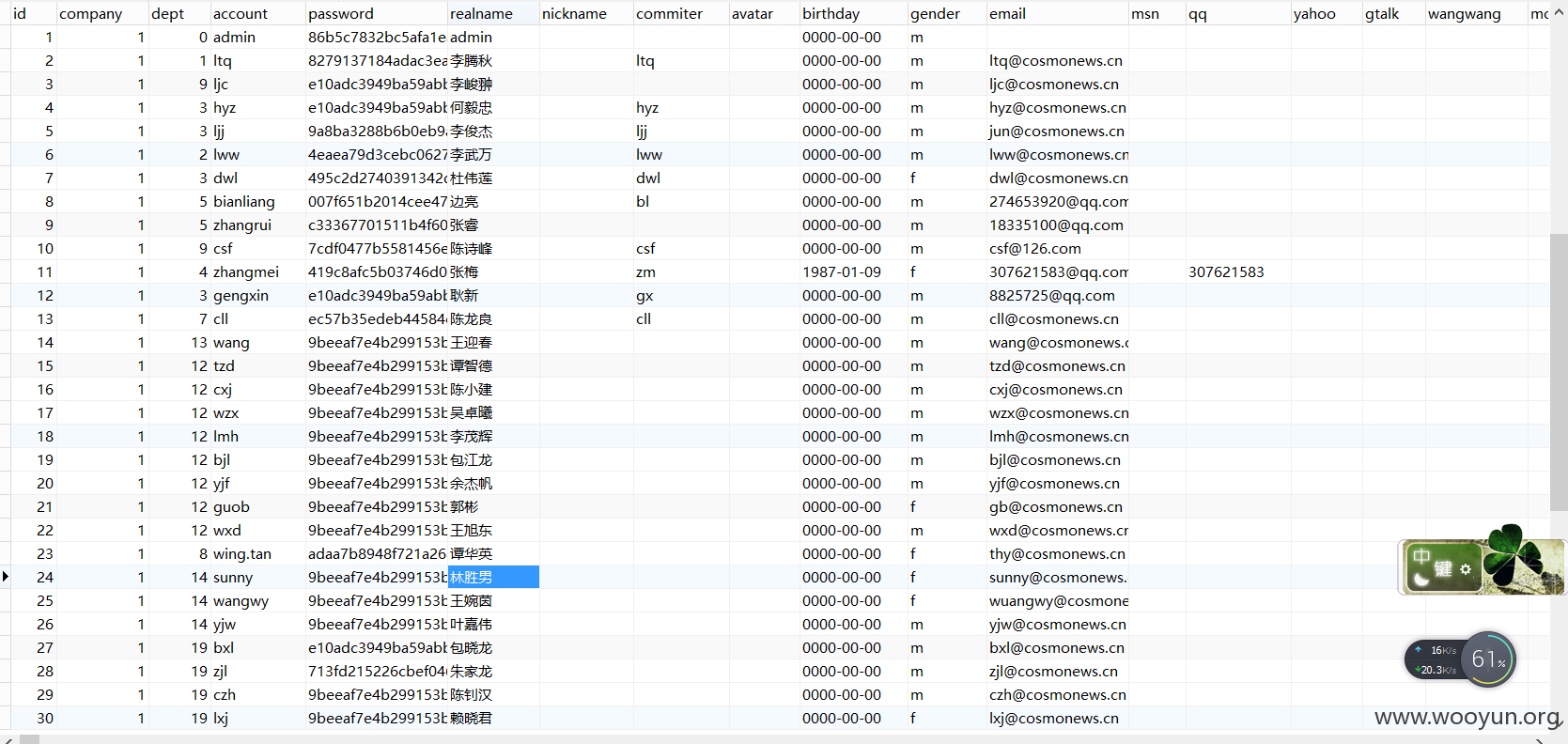

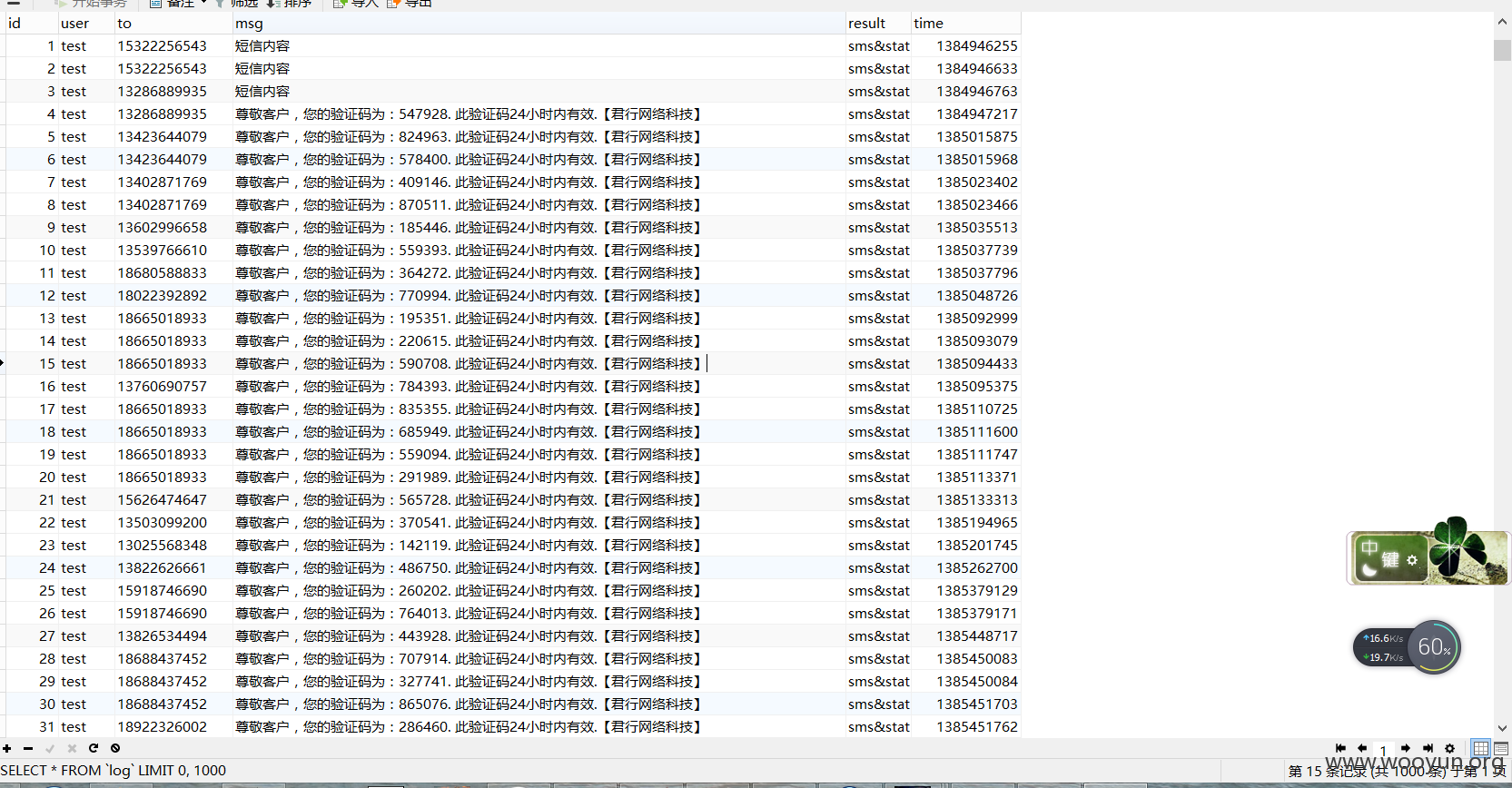

下面这个数据库可外链,存在大量信息

外链数据库

涉及很多

下面是保险

http://**.**.**.**/pma/

存在的外链的数据库

用上面的用户密码登陆

保单

电信 数据库电话号码,部分用户,不贴出来了。

漏洞证明:

修复方案:

审核打码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2016-01-15 17:43

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值