漏洞概要 关注数(8) 关注此漏洞

缺陷编号: WooYun-2013-17136

漏洞标题: 都江堰市政府被入侵(包括财政局、公安局、政务服务中心等),突破防注程序获取Shell

相关厂商: 都江堰市政府

漏洞作者: 小胖子

提交时间: 2013-01-12 10:49

公开时间: 2013-02-24 10:50

漏洞类型: 成功的入侵事件

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: webshell 渗透测试思路 管理后台对外 安全意识不足

漏洞详情

披露状态:

2013-01-12: 细节已通知厂商并且等待厂商处理中

2013-01-14: 厂商已经确认,细节仅向厂商公开

2013-01-24: 细节向核心白帽子及相关领域专家公开

2013-02-03: 细节向普通白帽子公开

2013-02-13: 细节向实习白帽子公开

2013-02-24: 细节向公众公开

简要描述:

千里之堤毁于注入。

详细说明:

0x1:本次虽然是未被授权,但是没有修改任何数据,并立即提交乌云并通知管理员。请勿跨,谢谢。

0x2:一个注入引发的问题。

详细过程:

主站都是防注入的,而且后台真复杂,密码算法未知(貌似),首先看防注入代码。

绕还是不好绕的,大写转小写,但是有一个文件,嘿嘿,例外了哇。

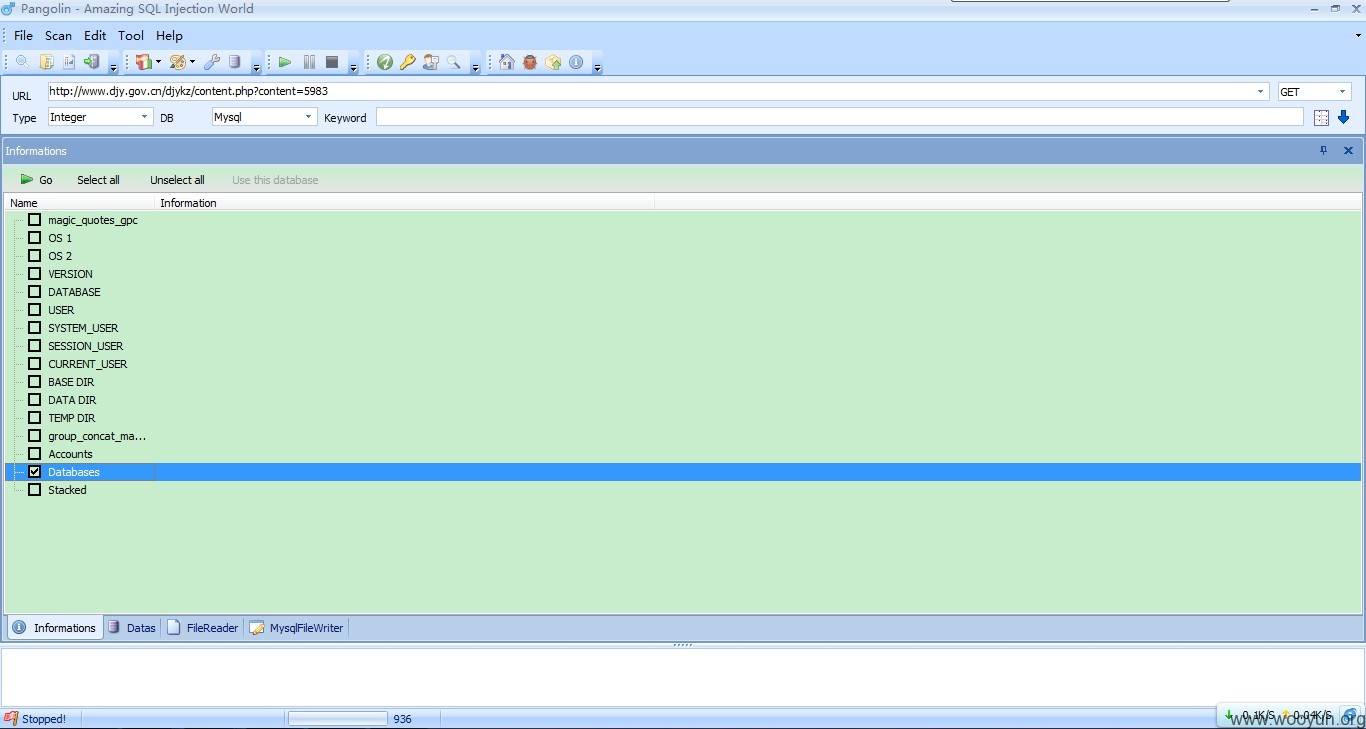

http://**.**.**.**/djykz/content.php?content=5983

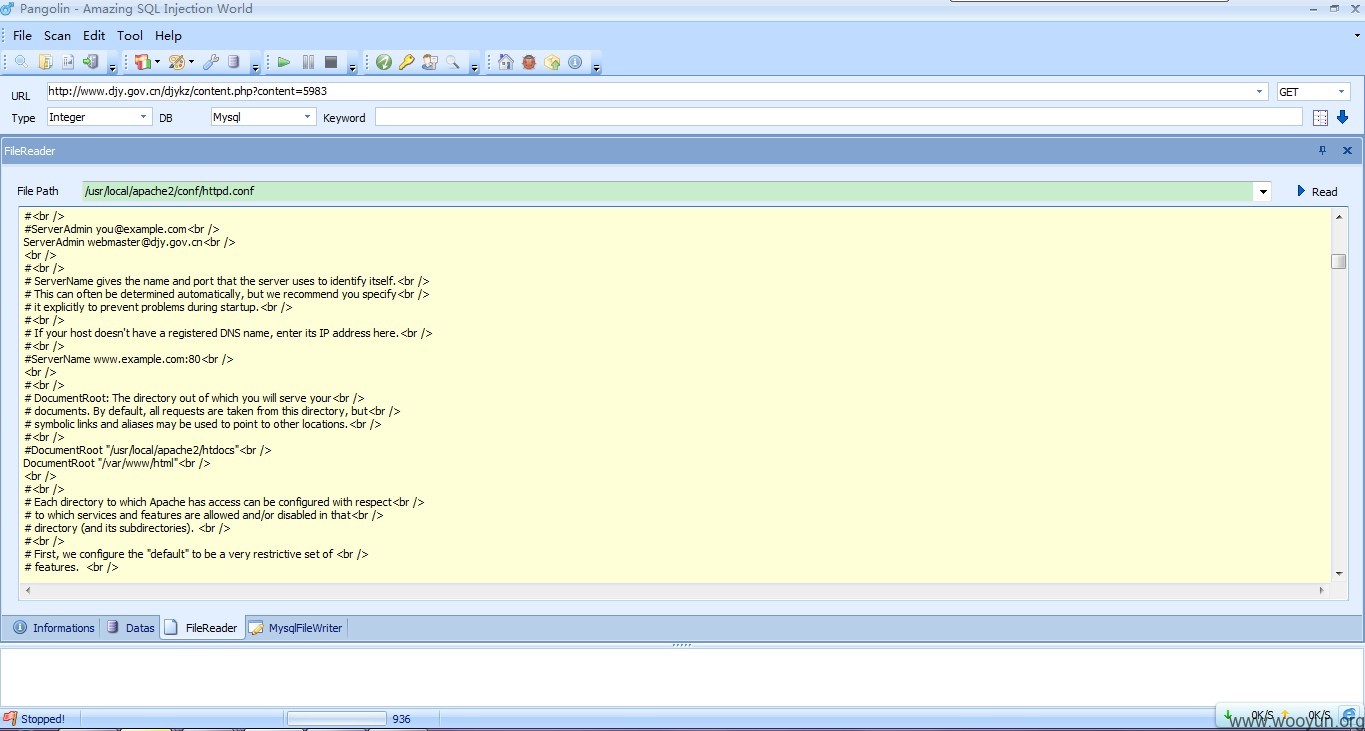

然后,gpc_off,读文件,读apache配置。

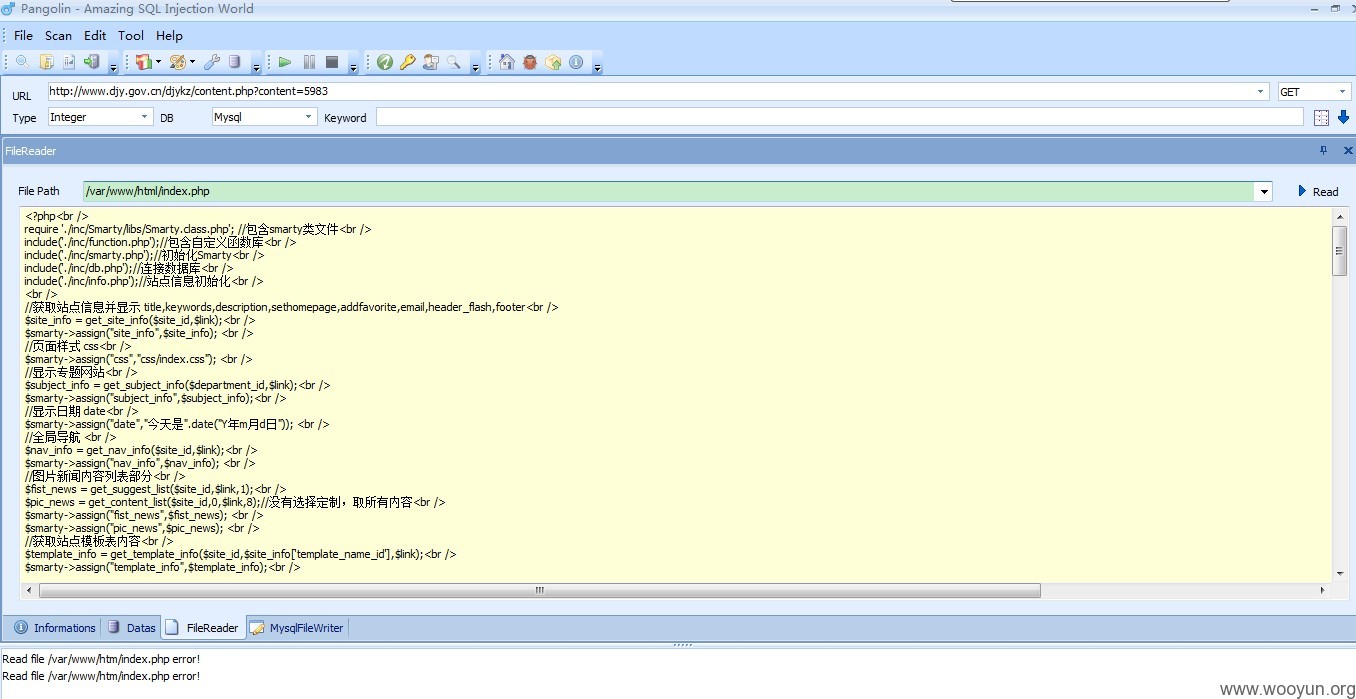

得到路径,读首页文件:

欣喜的看到数据库配置文件,路径/inc/db.php 读取之:

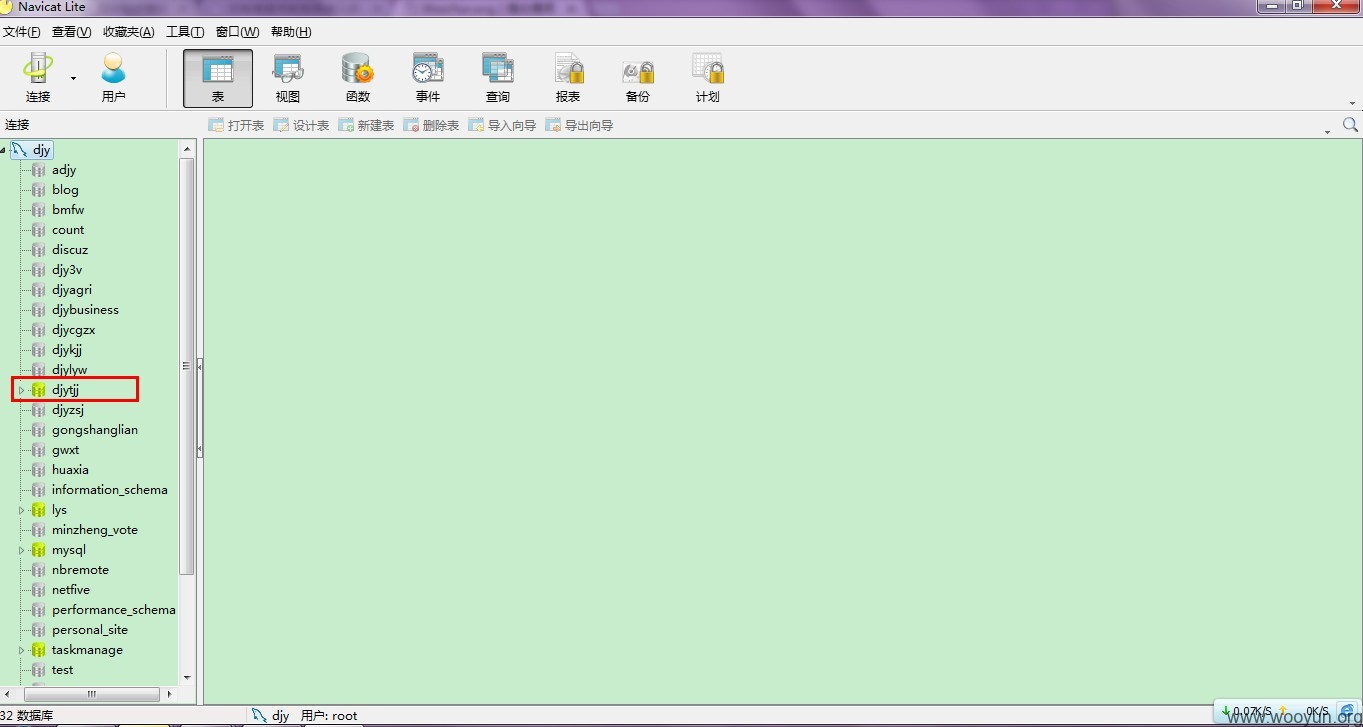

Root!!!!root!!亲。明显看到防注入代码,但是不能疏忽,SQL链接之:

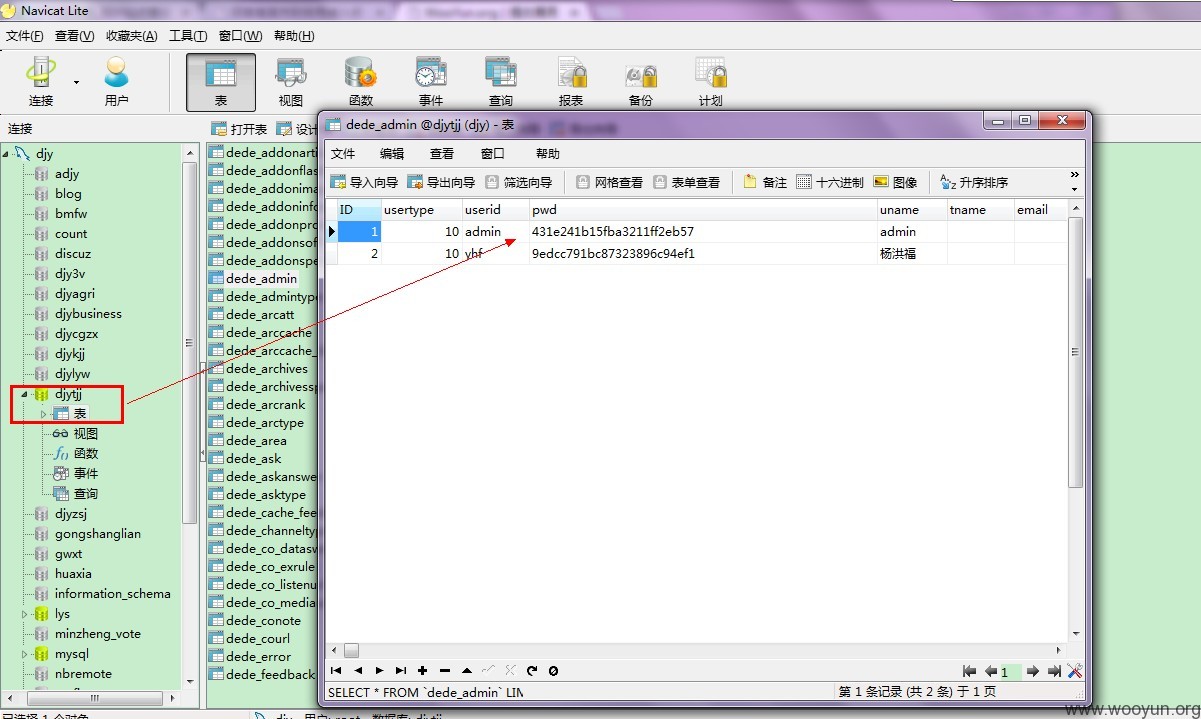

测试之前就旁站看了下,统计局是用的dedecms,读取管理密码:

后台设置也相对简单 /tjj

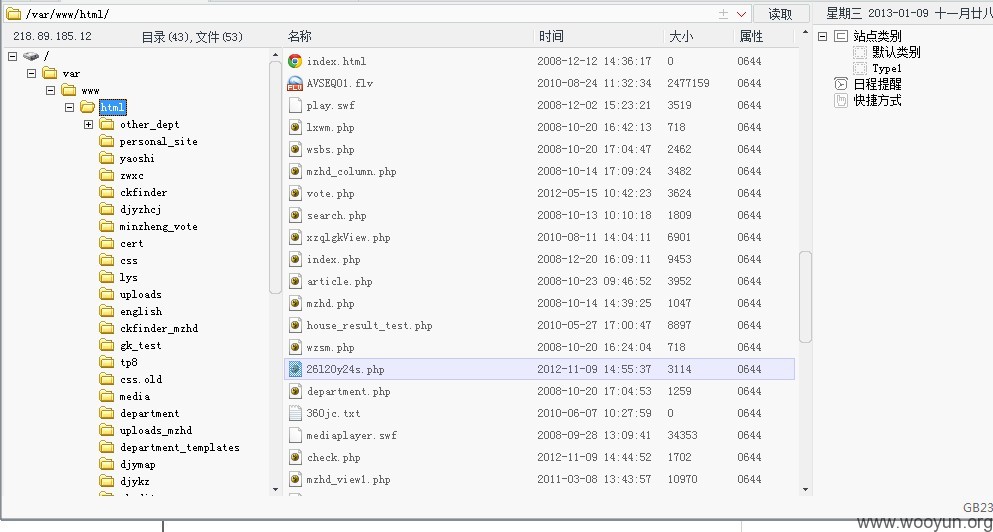

然后,然后就没有然后了,权限很大,同服务器有N多政府网站,想想都害怕。

漏洞证明:

修复方案:

0x1:缺陷文件加入防注入。

0x2:MySQL还是不要允许外连了。今天测试是旁站,要是没有旁站,root的mysql也非常危险,数据库用户单独设置权限吧。

0x3:后台设置得牢靠点,最好限制为内网IP登陆,对同服站点做好管理。

0x4:不要跨省啊,作为一个热爱都江堰的都江堰人,仅仅是想都江堰政府把网站做得更好啊!

0x5:不继续深入了,等修复完后再看?

版权声明:转载请注明来源 小胖子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-01-14 09:44

厂商回复:

CNVD确认并复现所述情况,已在11日下午转由CNCERT四川分中心协调网站管理方处置。

按完全影响机密性,部分影响可用性和完整性进行评分,基本危害评分8.97(高危),发现技术难度系数1.1,涉及行业或单位影响系数1.5(同主机多部门网站),综合rank=8.97*1.1*1.5=14.800

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

0%

0%

0%

0%