漏洞概要 关注数(14) 关注此漏洞

缺陷编号: WooYun-2013-21830

漏洞标题: 红联Linux门户命令执行漏洞

相关厂商: 红联

漏洞作者: s3cur1ty

提交时间: 2013-04-16 14:13

公开时间: 2013-06-14 10:45

漏洞类型: 文件包含

危害等级: 高

自评Rank: 20

漏洞状态: 未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 文件包含漏洞 php源码审核 php源码分析 白盒测试 越权操作 渗透测试 Supsite

漏洞详情

披露状态:

2013-04-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-06-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一个低级错误引发的血案!

详细说明:

用了一个叫Supsite的CMS系统,主页面index.php开头包含common.php,这里问题就出在common.php代码中,

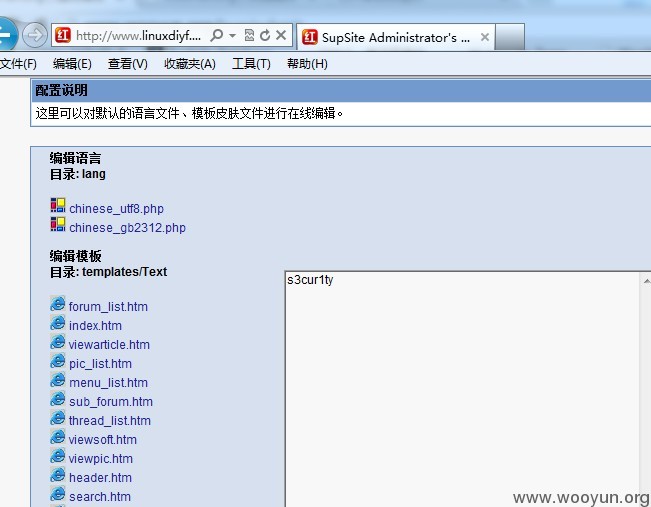

此处$lang参数直接从GET表单中获取用户输入值,随后$lang被添加到$langinfile变量当中,最终被require_once函数包含,可以发现整个过程没有做任何过滤,造成本地文件包含。这里有一个admin/admin_edit.php文件可以编辑php文件,但是有验证不能直接执行,所以利用文件包含执行这个admin_edit.php。

漏洞证明:

修复方案:

过滤、过滤!

版权声明:转载请注明来源 s3cur1ty@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值