漏洞概要 关注数(5) 关注此漏洞

缺陷编号: WooYun-2013-22260

漏洞标题: WSS项目管理系统-任务添加处存在SQL注入漏洞

相关厂商: WSS Lab

漏洞作者: 3c0de

提交时间: 2013-04-21 19:50

公开时间: 2013-06-05 19:51

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 第三方不可信程序 php+字符类型注射 WSS

漏洞详情

披露状态:

2013-04-21: 细节已通知厂商并且等待厂商处理中

2013-04-22: 厂商已经确认,细节仅向厂商公开

2013-05-02: 细节向核心白帽子及相关领域专家公开

2013-05-12: 细节向普通白帽子公开

2013-05-22: 细节向实习白帽子公开

2013-06-05: 细节向公众公开

简要描述:

參數未過濾

详细说明:

/wss/default_task_add.php?

csa_to_user未過濾直接帶進SQL查詢

漏洞证明:

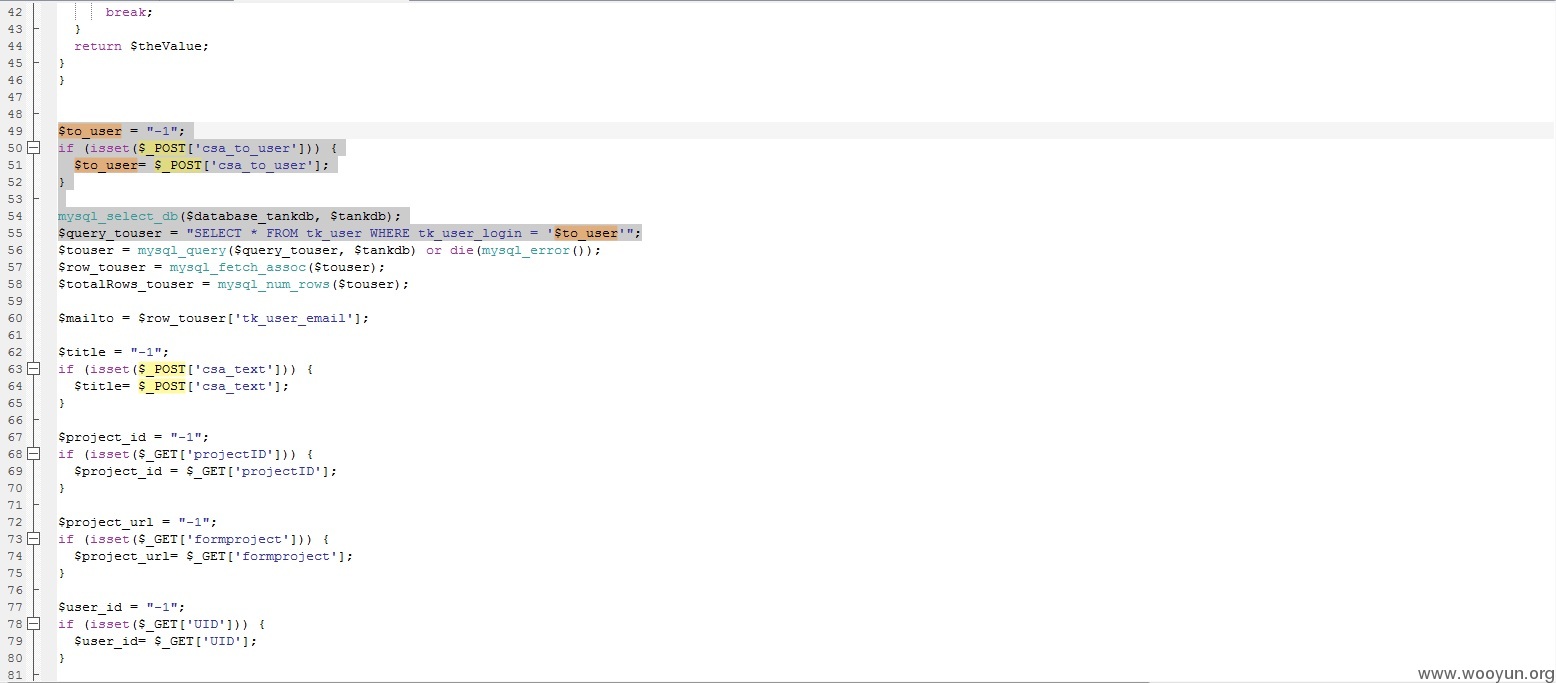

$to_user = "-1";

if (isset($_POST['csa_to_user'])) {

$to_user= $_POST['csa_to_user'];

}

mysql_select_db($database_tankdb, $tankdb);

$query_touser = "SELECT * FROM tk_user WHERE tk_user_login = '$to_user'";

$touser = mysql_query($query_touser, $tankdb) or die(mysql_error());

可使用查詢使用者密碼

SELECT * FROM `tk_user` WHERE tk_user_login = 'admin' AND substring(`tk_user_pass`,1,1)='a'

修复方案:

GetSQLValueString($_POST['csa_to_user'], "text")

版权声明:转载请注明来源 3c0de@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-04-22 16:53

厂商回复:

非常感谢您的帮助。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值