漏洞概要

关注数(11)

关注此漏洞

漏洞标题: ECShop GBK版json解析模块可致拒绝服务

提交时间: 2013-08-01 18:39

公开时间: 2013-10-30 18:40

漏洞类型: 拒绝服务

危害等级: 中

自评Rank: 10

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2013-08-01: 细节已通知厂商并且等待厂商处理中

2013-08-02: 厂商已经确认,细节仅向厂商公开

2013-08-05: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2013-09-26: 细节向核心白帽子及相关领域专家公开

2013-10-06: 细节向普通白帽子公开

2013-10-16: 细节向实习白帽子公开

2013-10-30: 细节向公众公开

简要描述:

ECShop GBK版json解析模块有点问题

当提交恶意json数据时可致php死循环。

详细说明:

includes/cls_json.php文件

注意221行。next()的返回值与null是三等号。。。

再看next()的代码

这里当at索引的值不存在时返回的是''。。。

再回到上面。221行就死循环了

漏洞证明:

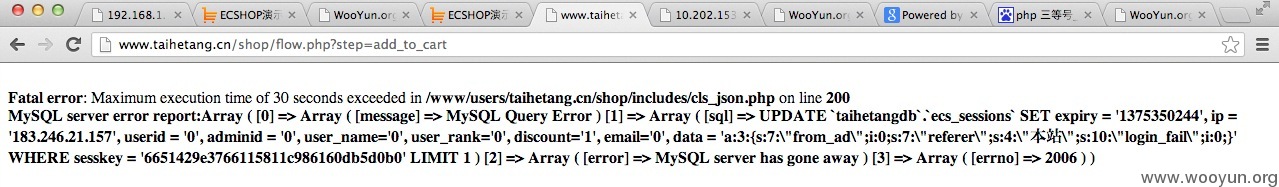

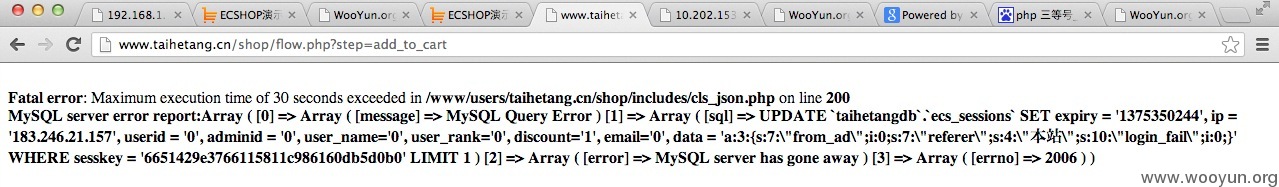

随便找个用到json的地方测试。。以/flow.php?step=add_to_cart为例

够造如下表单

。。。提交后卡了30秒。然后返回了。。(返回的时候还报了sql错误。不知道这是为什么,我本地测试是没有的)

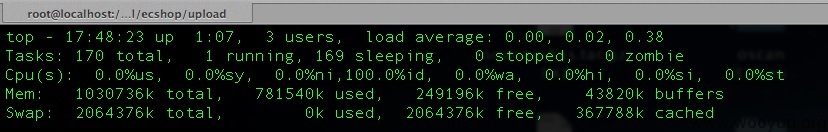

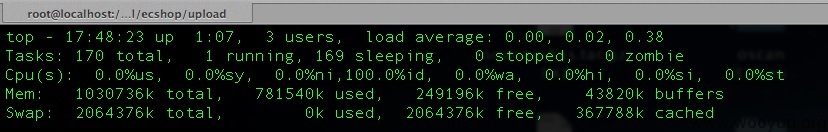

本地测试下。。。原来cpu0.0%

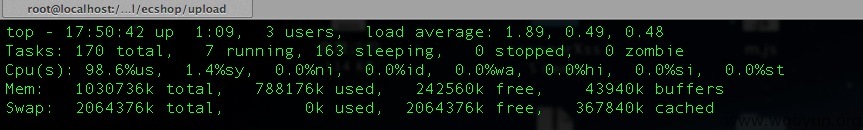

..请求一次以后

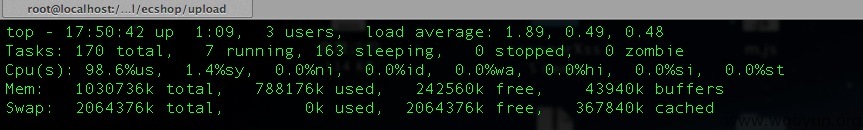

CPU瞬间98%。。。

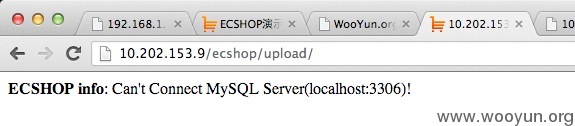

趁页面卡在那里不动。。。多点几次提交按钮。。大概狂点了20秒。。

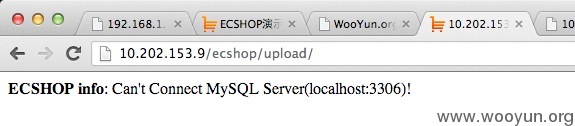

再访问一次主页

已经死了的样子。。mysql连不了了。。

我机器风扇已经转地和狗一样了。。

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-08-02 23:04

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-08-01 19:10 |

xsser

( 普通白帽子 |

Rank:297 漏洞数:22 | 当我又回首一切,这个世界会好吗?)

1

-

2013-08-01 19:14 |

monster

( 实习白帽子 |

Rank:70 漏洞数:10 )

1

@xsser 不知道会不会被忽略。。。官方是utf8的。。不然直接把官方打死好了

-

2013-08-01 21:10 |

0x0F

( 普通白帽子 |

Rank:231 漏洞数:60 | 尖刀安全 (JDSec.Com).......................)

1

-

2013-08-02 09:02 |

黑色的屌丝

( 实习白帽子 |

Rank:39 漏洞数:6 | →_→→_→)

1