漏洞概要 关注数(2) 关注此漏洞

缺陷编号: WooYun-2013-38172

漏洞标题: 动网先锋网络大量游戏后台泄露(第三方dede风险较高,附猜测过程)

相关厂商: uwan.com

漏洞作者: 爱上平顶山

提交时间: 2013-09-26 15:33

公开时间: 2013-10-06 15:34

漏洞类型: 应用配置错误

危害等级: 中

自评Rank: 10

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 后台被猜解

漏洞详情

披露状态:

2013-09-26: 细节已通知厂商并且等待厂商处理中

2013-10-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

0.0

详细说明:

动网先锋 www.uwan.com

大量游戏后台泄露 为何泄露个地址我也提交? 因为它是织梦!

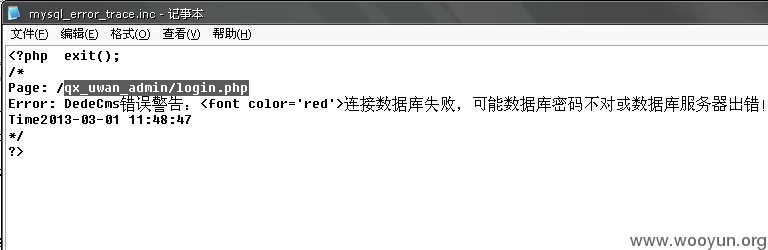

织梦泄露后台地址的影响不多说 起因是一个文件下载引起 上图:

Dedecms敏感路径泄漏

http://qx.uwan.com/data/mysql_error_trace.inc

流行CMS程序识别dedecms mysql_error_trace.inc这个文件直接下载

Page: /qx_uwan_admin/login.php 域名:http://qx.uwan.com/ 组合:

http://qx.uwan.com/qx_uwan_admin/login.php

那么 一次类推呢?

http://lun.uwan.com/lun_uwan_admin/login.php

http://wz.uwan.com/wz_uwan_admin/login.php

http://xia.uwan.com/xia_uwan_admin/login.php

。。

。。。

不一一列举了 dedecms后台泄露 影响会很大 做安全的都懂 更何况 是游戏站点。

漏洞证明:

修复方案:

改。

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-06 15:34

厂商回复:

最新状态:

2013-10-08:已修复。洽逢国庆期间,没来得及感谢@爱上平顶山 ,抱歉。

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值