漏洞概要

关注数(5)

关注此漏洞

漏洞标题: cmseasy存储型xss漏洞(代码分析)

提交时间: 2013-09-28 15:35

公开时间: 2013-11-12 15:36

漏洞类型: XSS 跨站脚本攻击

危害等级: 低

自评Rank: 1

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2013-09-28: 细节已通知厂商并且等待厂商处理中

2013-09-28: 厂商已经确认,细节仅向厂商公开

2013-10-08: 细节向核心白帽子及相关领域专家公开

2013-10-18: 细节向普通白帽子公开

2013-10-28: 细节向实习白帽子公开

2013-11-12: 细节向公众公开

简要描述:

cmseay存储型xss 下载的版本为CmsEasy_5.5_UTF-8_20130910

详细说明:

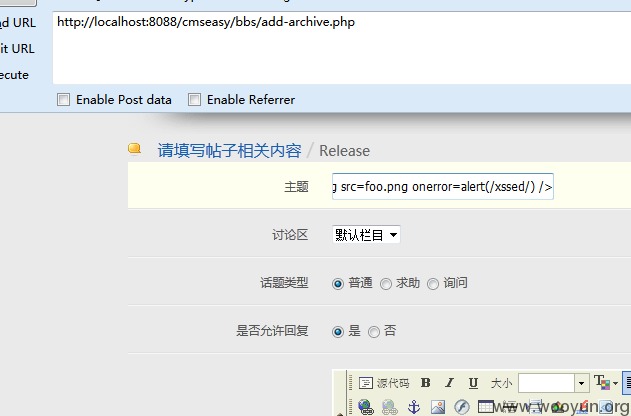

bbs/add-archive.php

跟进路径inserData()->insert()->getInsertString()函数

分析filterString()函数

应用mysqli_real_escape_string过滤'"进行了过滤,不完整

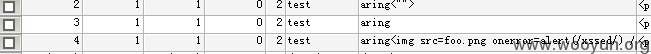

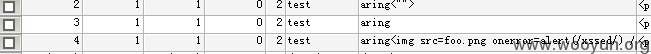

发表文章查看数据:

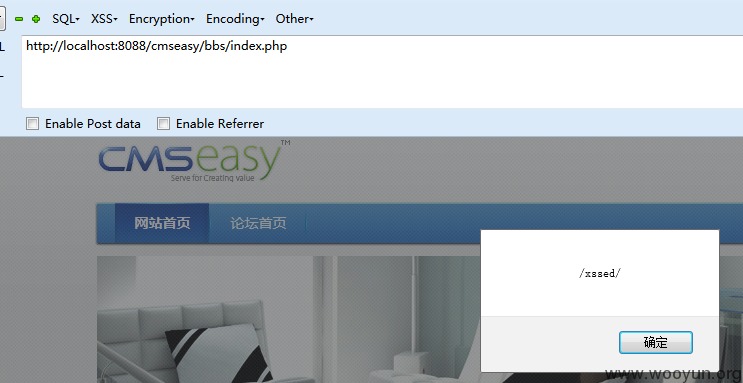

分析再看一下bbs/index.php输出

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-09-28 15:43

厂商回复:

感谢,尽快修复

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-09-28 17:29 |

As0n

( 路人 |

Rank:4 漏洞数:3 | 我是技术宅,求交流,求基友)

0