漏洞概要

关注数(1)

关注此漏洞

漏洞标题: 74cms后台任意文件删除漏洞

提交时间: 2013-11-06 10:29

公开时间: 2013-11-11 10:29

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2013-11-06: 细节已通知厂商并且等待厂商处理中

2013-11-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

好吧 写的不够详细。再写一次。。

详细说明:

拿骑士的演示站做测试。

http://demo.74cms.com/admin

使用 测试 123456

登陆后台。

点击工具页面。

找到百度开放平台。。

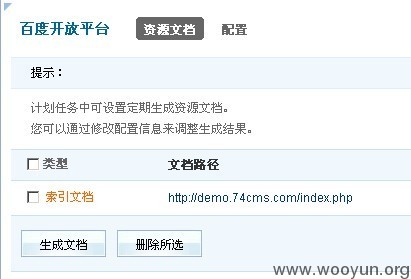

点击配置

如下图:

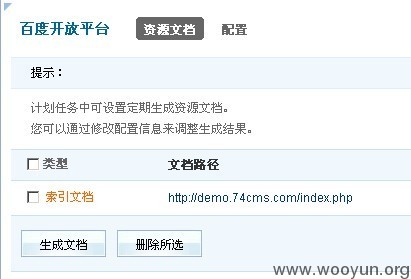

修改索引文档名称为 index.php

修改文档保存目录为 /

如下图:

保存。。

点击资源文档。

即可操作删除文件。

如下图:

代码分析:

admin_baiduxml.php

继续看删除。也没有做任何判断。

修复方法。代码分析里面有了。程序猿应该看的懂。。

漏洞证明:

修复方案:

修复方法。代码分析里面有了。程序猿应该看的懂。。一灯你懂了吗?

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-11-11 10:29

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2013-11-11 13:09 |

sn...

( 实习白帽子 |

Rank:91 漏洞数:12 | 感觉下面有点硬。。。)

0

-

2013-11-11 13:30 |

sn...

( 实习白帽子 |

Rank:91 漏洞数:12 | 感觉下面有点硬。。。)

1

-

2013-11-11 17:38 |

疯狗

( 实习白帽子 |

Rank:44 漏洞数:2 | 阅尽天下漏洞,心中自然无码。)

1

-

2013-11-11 23:30 |

sn...

( 实习白帽子 |

Rank:91 漏洞数:12 | 感觉下面有点硬。。。)

0

@疯狗 @骑士人才系统 官方出来说句话。。敢做不敢承认吗??我可以提供你们今天发布的补丁文件做证明!!!

-

2013-11-12 10:53 |

sn...

( 实习白帽子 |

Rank:91 漏洞数:12 | 感觉下面有点硬。。。)

0

@乌云 http://www.74cms.com/bbs/thread-48812-1-1.html 官方已补发漏洞补丁。这里却忽略。。这种无耻厂商 强烈要求封号!