漏洞概要

关注数(23)

关注此漏洞

漏洞标题: phpcms最新版本sql注射漏洞之二

提交时间: 2014-02-17 11:33

公开时间: 2014-05-18 11:34

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 15

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-02-17: 细节已通知厂商并且等待厂商处理中

2014-02-17: 厂商已经确认,细节仅向厂商公开

2014-02-20: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-04-13: 细节向核心白帽子及相关领域专家公开

2014-04-23: 细节向普通白帽子公开

2014-05-03: 细节向实习白帽子公开

2014-05-18: 细节向公众公开

简要描述:

操蛋捏...

注:经测试需register_globals=on

详细说明:

这次出现在投票模板/phpcms/modules/vote/classes/vote_tag.class.php

哎呀,经过大牛的指点,原来这个注入是需要开启全局变量选项的啊(所以和魔术引导的情况一样苛刻,默认php现在都开启魔术引导和关闭全局变量了,比较鸡肋了)

和前面一个是一样的。为何前后的函数的$siteid都进行了intval处理,却偏偏遗漏了这个...

漏洞证明:

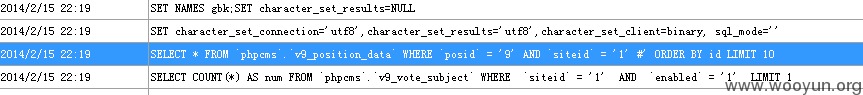

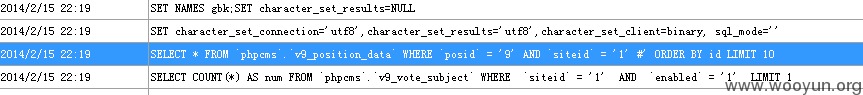

开启mysql监控,访问**.**.**.**/phpcms/index.php?m=vote&c=index&siteid=1然后截断数据包,然后再siteid参数跟进我们的参数,可以看到被带入进去了。

利用显错读取数据库

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-02-17 13:34

厂商回复:

感谢提交!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-03-11 12:28 |

_Evil

( 普通白帽子 |

Rank:431 漏洞数:61 | 万事无他,唯手熟尔。农民也会编程,别指望天...)

1

从贴出的代码来看和globals无关吧,和gpc有关。。。

-

2014-03-27 18:47 |

HackBraid

( 普通白帽子 |

Rank:1854 漏洞数:296 | 风暴网络安全空间:

http://www.heysec.or...)

0

-

2014-05-18 12:33 |

lkboboy

( 路人 |

Rank:2 漏洞数:1 | 无所事事)

0

-

2014-07-14 00:06 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

感觉你这一枚不需要register globals啊 直接是get获得的。

之前那个需要

-

2015-11-27 14:14 |

杨某某

( 实习白帽子 |

Rank:81 漏洞数:26 | 魂之挽歌)

0

@寂寞的瘦子,想弱弱的问下大神,怎么开启mysql监控的,用的什么工具

-

2015-11-27 14:32 |

寂寞的瘦子

( 普通白帽子 |

Rank:242 漏洞数:53 | ☯☯☯☯☯☯☯☯☯☯)

0

@杨某某 之前用的seay的那个工具,可以看mysql日志啊,wireshark抓包都可以。

-

2015-11-28 11:45 |

杨某某

( 实习白帽子 |

Rank:81 漏洞数:26 | 魂之挽歌)

0

@寂寞的瘦子 下了那个工具熟悉了下,小白知道的少,感谢耐心答复!

-

2015-11-30 09:12 |

寂寞的瘦子

( 普通白帽子 |

Rank:242 漏洞数:53 | ☯☯☯☯☯☯☯☯☯☯)

0

-

2015-11-30 09:14 |

HackBraid

( 普通白帽子 |

Rank:1854 漏洞数:296 | 风暴网络安全空间:

http://www.heysec.or...)

0

@寂寞的瘦子 @杨某某 我知道的更少,一起学习~~

-

2015-11-30 20:15 |

杨某某

( 实习白帽子 |

Rank:81 漏洞数:26 | 魂之挽歌)

0

-

2015-11-30 20:33 |

杨某某

( 实习白帽子 |

Rank:81 漏洞数:26 | 魂之挽歌)

0

@寂寞的瘦子 仔细看了下源码(我看的9.5.3),有两点疑问:1.有问题的other_vote()函数好像并没有被调用。2在vote模块的index.php里好像对siteid做了统一处理:

$siteid = isset($_GET['siteid']) ? intval($_GET['siteid']) : get_siteid();

这样看,这个漏洞貌似不存在

是不是我看的源码版本不对?

-

2015-12-01 10:11 |

寂寞的瘦子

( 普通白帽子 |

Rank:242 漏洞数:53 | ☯☯☯☯☯☯☯☯☯☯)

0

@杨某某 哈哈哈,其实我也不知道,当时也是刚接触编程不久~~