漏洞概要 关注数(26) 关注此漏洞

缺陷编号: WooYun-2014-62257

漏洞标题: U-mail 最新版漏洞大阅兵(信息泄露,多个getshell,多处SQL注入漏洞,远程代码执行)

相关厂商: U-mail

漏洞作者: 路人甲

提交时间: 2014-05-27 12:38

公开时间: 2014-08-23 12:40

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-05-27: 细节已通知厂商并且等待厂商处理中

2014-05-30: 厂商已经确认,细节仅向厂商公开

2014-06-02: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-07-24: 细节向核心白帽子及相关领域专家公开

2014-08-03: 细节向普通白帽子公开

2014-08-13: 细节向实习白帽子公开

2014-08-23: 细节向公众公开

简要描述:

疯狗、 xsser finger求打雷

详细说明:

注:一个getshell重复

http://**.**.**.**/bugs/wooyun-2014-059954

疯狗、 xsser finger求打雷

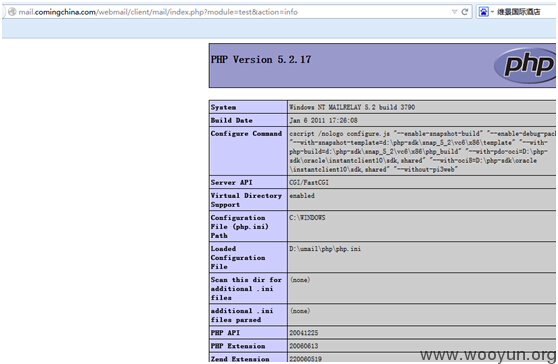

1、 信息泄露 (phpinfo信息泄露)

http://**.**.**.**/webmail/client/mail/index.php?module=test&action=info

phpinfo()信息泄露

Exp: http://**.**.**.**/webmail/client/mail/index.php?module=test&action=info

官方测试截图如下:

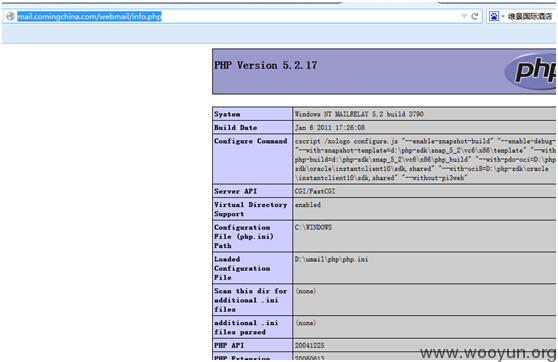

2、 信息泄露(phpinfo)

在根目录当中有info.php该文件….

地址为:http://**.**.**.**/webmail/info.php

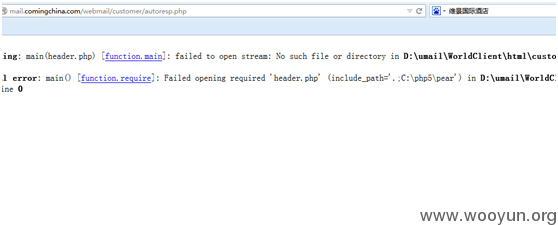

3、 网站物理路径信息泄露

http://**.**.**.**/webmail/customer/autoresp.php

http://**.**.**.**/webmail/client/mail/index.php?module=operate&action=attach-packdown

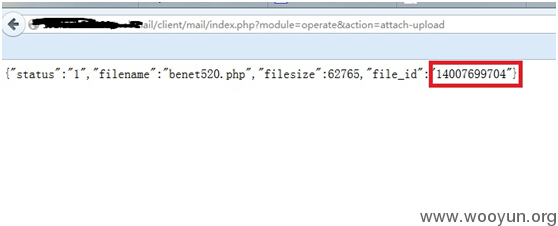

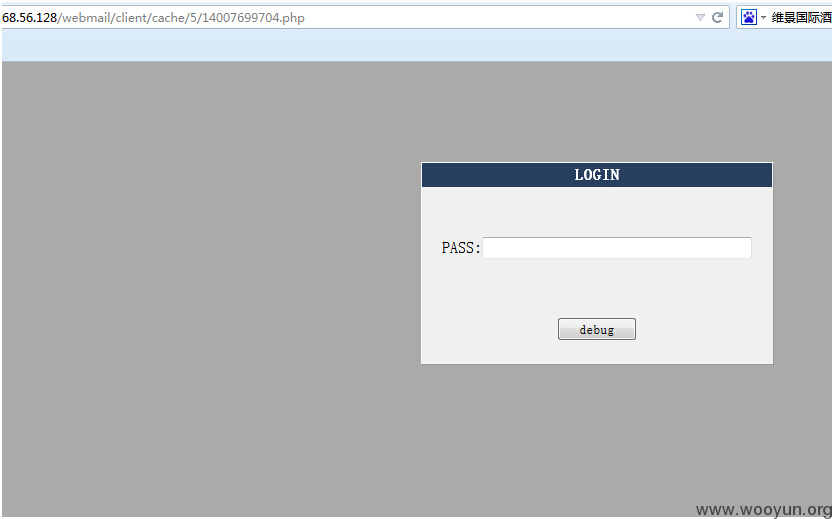

4、 任意文件上传getshell

**.**.**.**/webmail/client/mail/index.php?module=operate&action=attach-upload

WorldClient\html\client\mail\module\o_attach.php中

在上传之后,他会返回地址,如

"file_id" => $file_id 其中就将上传之后的文件名给回显出来了。。

我们访问下我们的马

Exp 如下:

5、 任意文件上传getshell 之二

http://**.**.**.**/webmail/client/mail/index.php?module=operate&action=attach-upload-batch

其中只是多了个数组判断类型,也是同样方法getshell

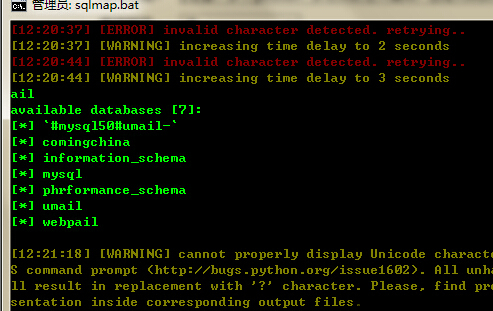

6、 SQL注入漏洞一

**.**.**.**/webmail/client/netdisk/index.php?module=operate&action=move&fid=3&file=1

代码如下:

抓包,然后放sqlmap当中

下面是官方的数据库列表如下:

7、 SQL注入漏洞二

**.**.**.**/webmail/client/netdisk/index.php?module=operate&action=move&fid=3& folder=1

此次SQL注入参数为:folder

同理SQL注入漏洞

8、 远程代码执行漏洞

由于该邮件系统采用的是php+mysql架构而成,而运行php的方式是采用了fast-cgi的方式,如图:

采用该方式,PHP-CGI远程任意代码执行漏洞

其中任意文件可导致以php方式解析,类似于(nigx)

如http://**.**.**.**/1.jpg/1.php

只要上传任意一文件,都可导致代码执行。。。直接getshell

发了这么多,能打个雷么?

漏洞证明:

修复方案:

太多了,慢慢整

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-30 09:58

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开渠道联系软件生产厂商深圳市福洽科技有限公司技术支持通报处置。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

![MN~~5D2%FE09}V`O]1TO723.jpg](../upload/201405/2512200733e8f2152e3e47bcb94636f3c581fcc7.jpg)

![BXV%L(HPE6[4]E)4(63]L7S.jpg](../upload/201405/25122414344b8e665df088761b7f658d6f9dc3ae.jpg)