漏洞概要

关注数(9)

关注此漏洞

漏洞标题: phpdisk代码设计缺陷导致SQL注入一枚

提交时间: 2014-07-09 16:02

公开时间: 2014-10-04 16:04

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞详情

披露状态:

2014-07-09: 细节已通知厂商并且等待厂商处理中

2014-07-14: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-09-07: 细节向核心白帽子及相关领域专家公开

2014-09-17: 细节向普通白帽子公开

2014-09-27: 细节向实习白帽子公开

2014-10-04: 细节向公众公开

简要描述:

攒wb~

详细说明:

漏洞存在版本为PHPDisk F-Core系列

测试版本为PHPDisk F-Core v1.1 20140703

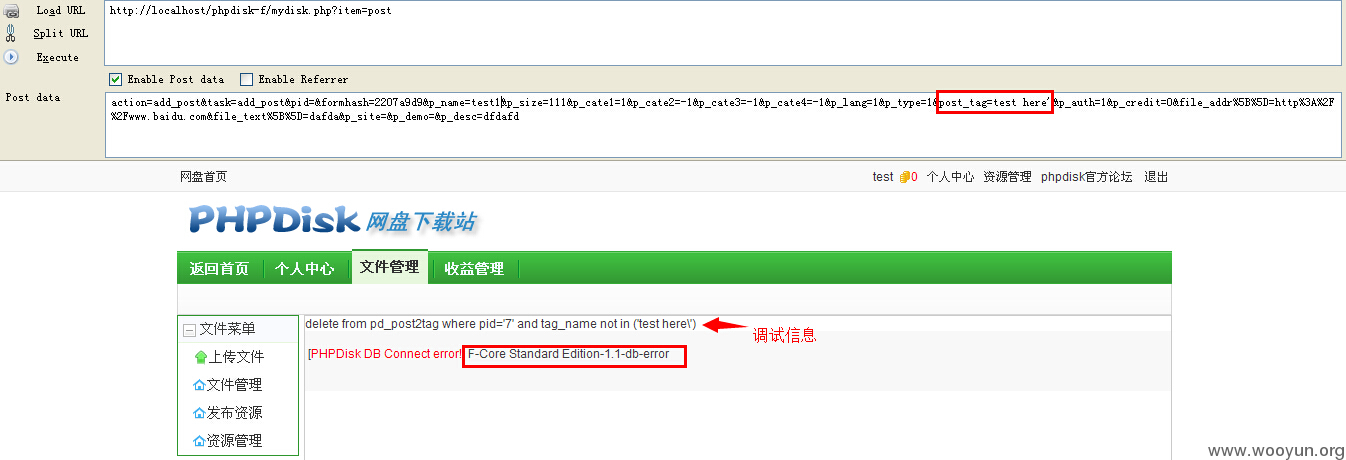

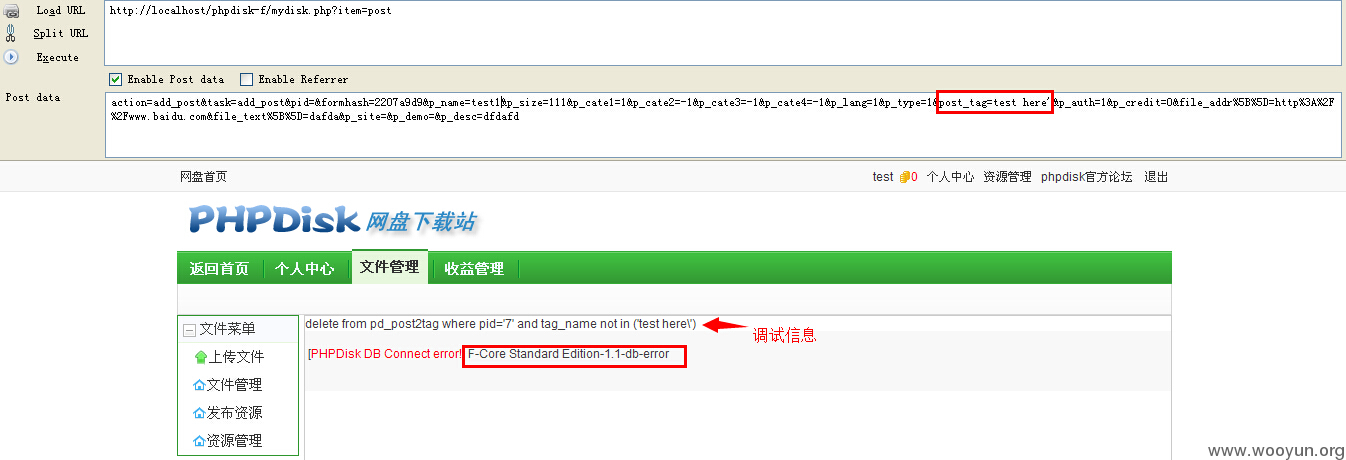

SQL注入在发布资源时被触发,参数post_tag为注入点,上代码

/modules/post.inc.php,第124行左右

跟进make_tags函数看一下

filter_tag函数是重点,跟进这个函数看下

这个函数对单引号等特殊字符进行过滤,过滤为空~,但是由POST传入的数据是经过addslashes过滤的,在这里再把单引号拿掉的话,就会把反斜杠给剩下,导致注入的发生

漏洞证明:

本地搭建环境来测试一下

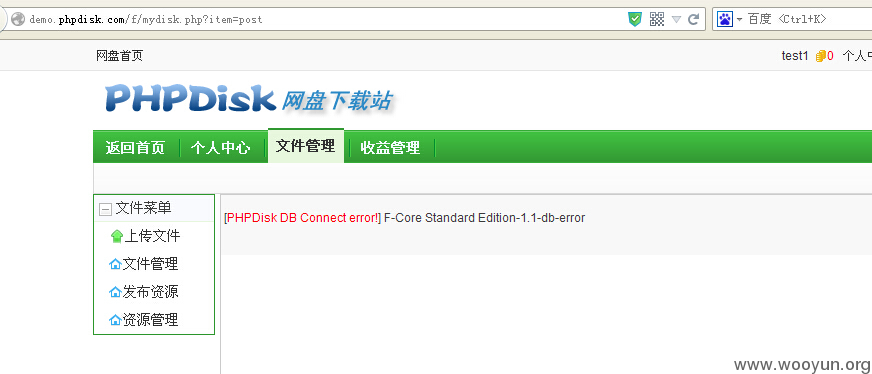

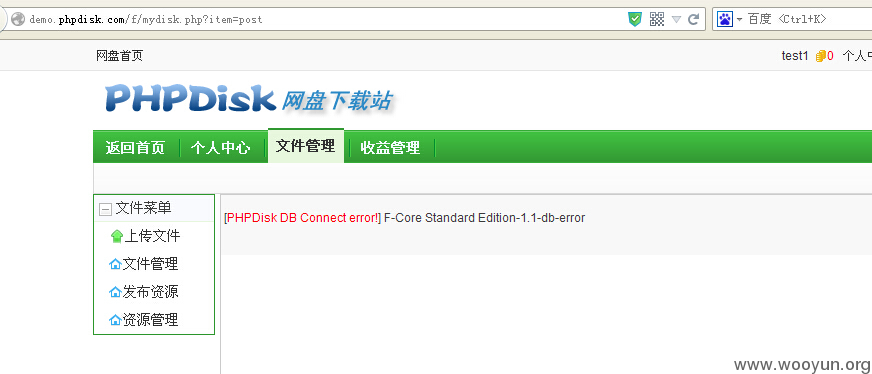

官方测试站点也测一下

http://**.**.**.**/f/

没有mysql报错,盲注或者延时都可以

修复方案:

有addslashes的情况下,可以不需要filter_tag了

版权声明:转载请注明来源 飞扬风@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-04 16:04

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-07-09 16:36 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

-

2014-07-09 18:14 |

phith0n

( 普通白帽子 |

Rank:804 漏洞数:125 | 一个想当文人的黑客~)

0

-

2014-07-09 18:31 |

索马里的海贼

( 普通白帽子 |

Rank:264 漏洞数:25 | http://tieba.baidu.com/f?kw=WOW)

0

-

2014-10-04 20:27 |

野狼

( 路人 |

Rank:0 漏洞数:1 | CcAv TeAm成员,CCAV11站长,白帽子。)

0

-

2015-10-09 10:56 |

BeenQuiver

( 普通白帽子 |

Rank:103 漏洞数:27 | 专注而高效,坚持好的习惯千万不要放弃)

0