漏洞概要

关注数(24)

关注此漏洞

漏洞标题: ESPCMS_csrf利用后台sql注射getshell

提交时间: 2014-08-12 14:55

公开时间: 2014-11-10 14:56

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 20

漏洞状态:

厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-08-12: 细节已通知厂商并且等待厂商处理中

2014-08-12: 厂商已经确认,细节仅向厂商公开

2014-08-15: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-10-06: 细节向核心白帽子及相关领域专家公开

2014-10-16: 细节向普通白帽子公开

2014-10-26: 细节向实习白帽子公开

2014-11-10: 细节向公众公开

简要描述:

这两天再写csrf的一些东西,所以拿了ESPCMS做了一个演示,这里只是其中一个意外发现,后续还有csrf更狠的地方,总之一句话漏洞利用是一门艺术,我会提供一个csrf另外一种思路去让管理员只交互一次,然后轻松拿下站点shell,就我分析应该各大cms,都可以按照这个思路去做!!!

详细说明:

好了 废话不多说了 首先我们安装完毕espcms 然后登录到后台

问题就出在了,上传证书这一块,直接看代码,

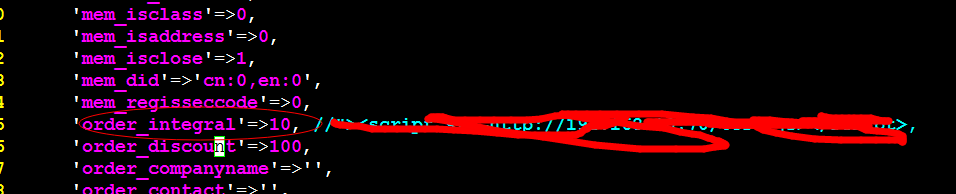

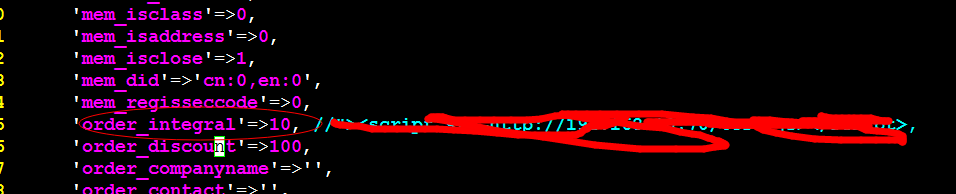

adminsoft/control/management.php:(lines:802-815)

这里直接读进来文件,然后进行sql操作,产生了注入点,并且内容完全可控

经过测试这个上传文件的过程存在csrf,这里就不多做演示了

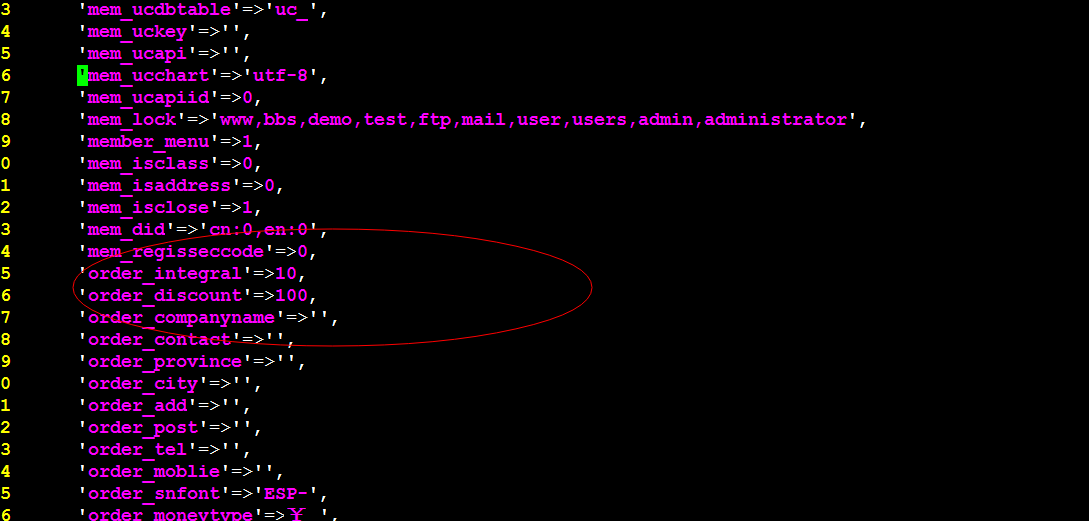

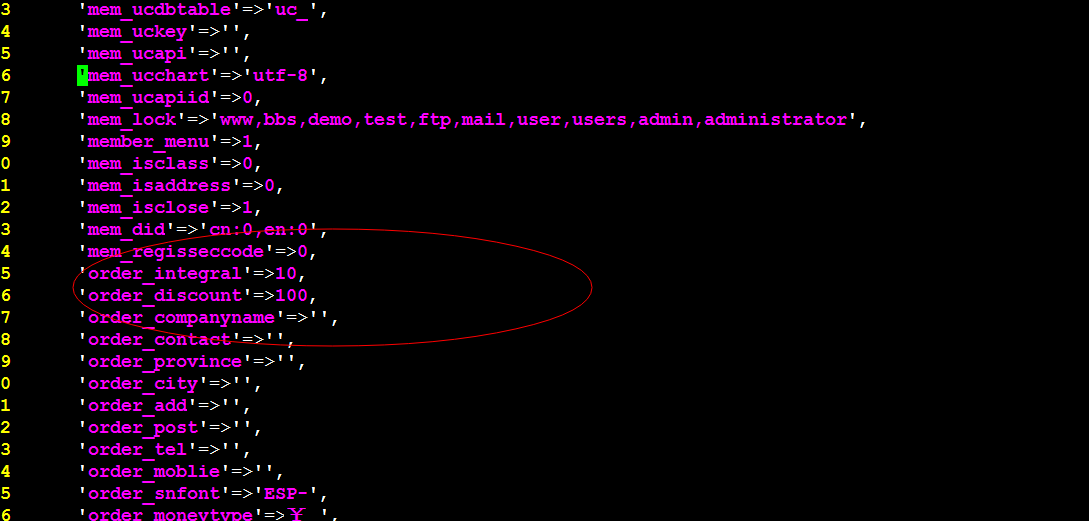

下来我们来分析一下,惊奇的发现datacache/command.php 这个东西就是缓存配置的,我们只一个点

构造csrf表单:

这个表单构造好了,发包前这个文件是这样的:

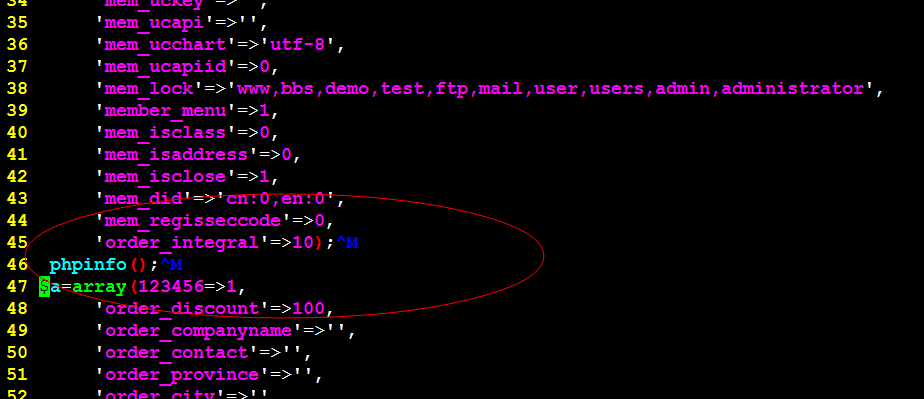

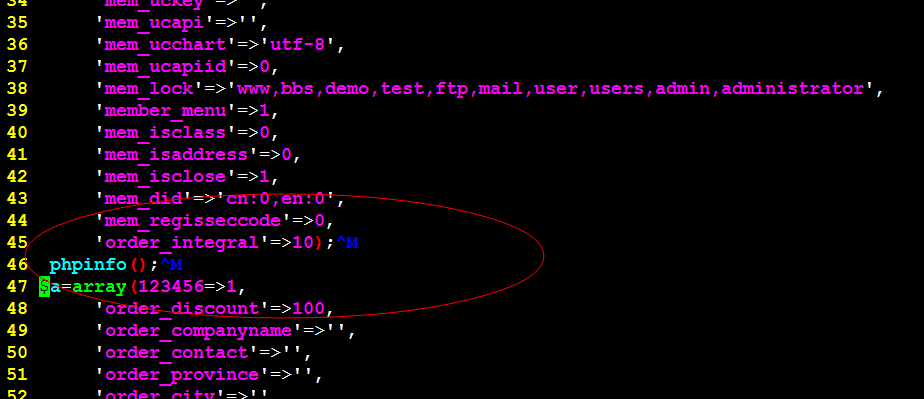

发送请求后的此文件为:

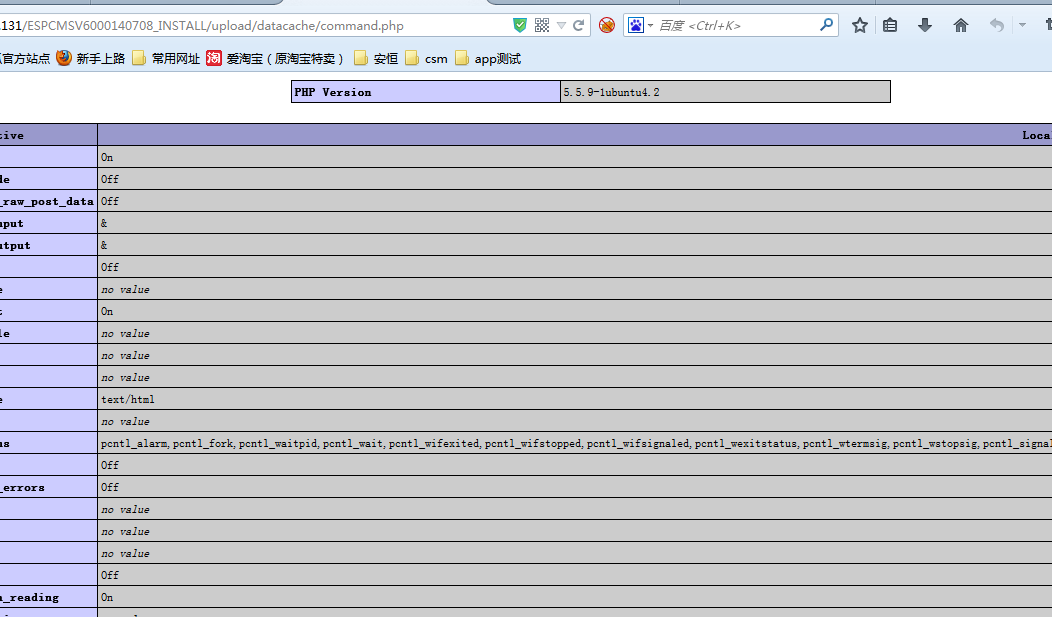

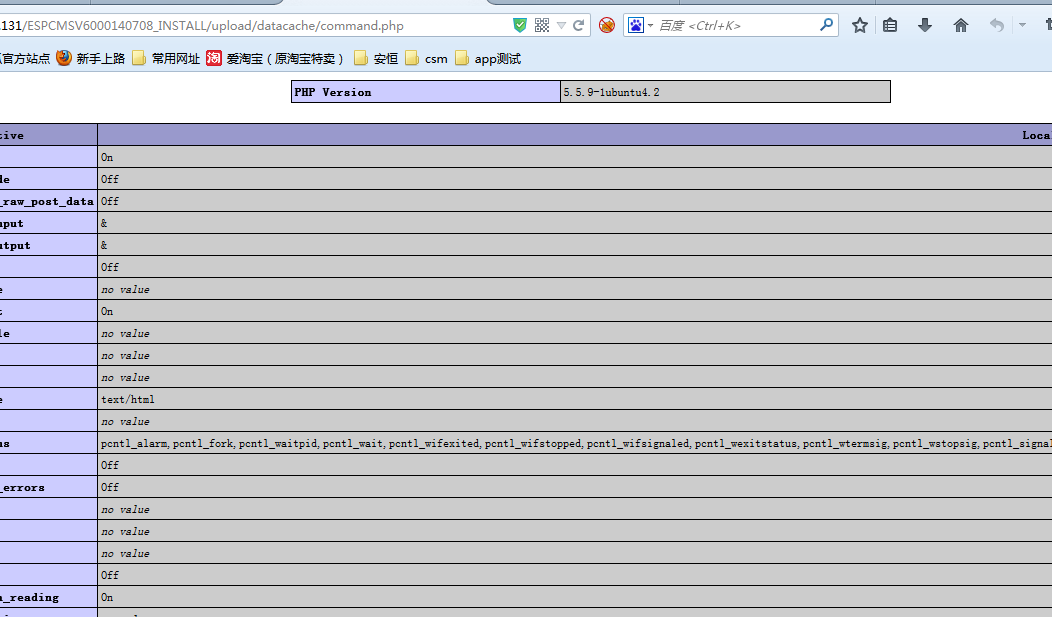

然后我们访问一下文件看一下,是否执行了:

漏洞证明:

修复方案:

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-08-12 15:16

厂商回复:

感谢您对此漏洞的提供,我们会尽快修复此漏洞!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-08-12 14:58 |

roker

( 普通白帽子 |

Rank:372 漏洞数:109 )

0

-

2014-08-12 15:09 |

magerx

( 普通白帽子 |

Rank:257 漏洞数:45 | 别说话。)

0

-

2014-08-12 15:12 |

′ 雨。

( 普通白帽子 |

Rank:1332 漏洞数:198 | Only Code Never Lie To Me.)

0

-

2014-08-12 15:29 |

menmen519

( 普通白帽子 |

Rank:914 漏洞数:161 | http://menmen519.blog.sohu.com/)

0

-

2014-08-12 15:44 |

铁汉

( 路人 |

Rank:12 漏洞数:6 | 向各种大神学习之)

0

-

2014-08-12 19:26 |

铁蛋火车侠

( 普通白帽子 |

Rank:156 漏洞数:31 | Q群371620085 技术交流群 有漂亮妹纸!)

0

-

2014-08-12 19:28 |

roker

( 普通白帽子 |

Rank:372 漏洞数:109 )

0

弱弱的问下。官网2014-08-12 14:58:58的版本在哪下载。。

-

2014-08-14 09:14 |

索马里的海贼

( 普通白帽子 |

Rank:264 漏洞数:25 | http://tieba.baidu.com/f?kw=WOW)

0

ESPCMS不是php+mysql么...不需要sa是个什么情况 需要也没处给你啊

-

2014-08-14 12:18 |

menmen519

( 普通白帽子 |

Rank:914 漏洞数:161 | http://menmen519.blog.sohu.com/)

0

@索马里的海贼 好吧我表述错误 其实我想表达的是与数据库权限没有关系

-

2014-08-15 07:08 |

kav

( 路人 |

Rank:16 漏洞数:8 )

0

-

2014-08-22 18:02 |

chock

( 普通白帽子 |

Rank:156 漏洞数:33 | 若你喜欢怪人)

0

各大cms都可以。。。我读的书少,你不要骗我。。。。

-

2014-08-22 18:24 |

menmen519

( 普通白帽子 |

Rank:914 漏洞数:161 | http://menmen519.blog.sohu.com/)

0

-

2014-09-02 16:55 |

xiaoL

( 普通白帽子 |

Rank:361 漏洞数:67 | PKAV技术宅社区!

Blog:http://www.xlixli....)

0

-

2014-11-10 16:01 |

laoyao

( 路人 |

Rank:14 漏洞数:5 | ด้้้้้็็็็็้้้้้็็็็...)

1

@menmen519 代码分析什么的 都是不明觉厉,能收我为徒么...