漏洞概要 关注数(0) 关注此漏洞

缺陷编号: WooYun-2014-72601

漏洞标题: 骑士CMS存储型XSS(攻击管理员)

相关厂商: 74cms.com

漏洞作者: 随随意意

提交时间: 2014-08-18 12:45

公开时间: 2014-11-13 12:46

漏洞类型: XSS跨站脚本攻击

危害等级: 高

自评Rank: 15

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 持久型xss

漏洞详情

披露状态:

2014-08-18: 细节已通知厂商并且等待厂商处理中

2014-08-23: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-10-17: 细节向核心白帽子及相关领域专家公开

2014-10-27: 细节向普通白帽子公开

2014-11-06: 细节向实习白帽子公开

2014-11-13: 细节向公众公开

简要描述:

写给审核:今天您说已多次提交所以忽略的BUG我解释下,我很久前提交过一次这个BUG,其次您说乌云不提倡脱数据,数据我都已删除了,我不是那种不明法律轻重的人,这个您放心,敬请原谅!ps:提交漏洞比挖掘漏洞用的时间还要多,我是对厂商负责的好少年

----------------------------------------------------------------------------------------------------------------------------------------------

以上与厂商无关,说的另外的事

----------------------------------------------------------------------------------------------------------------------------------------------

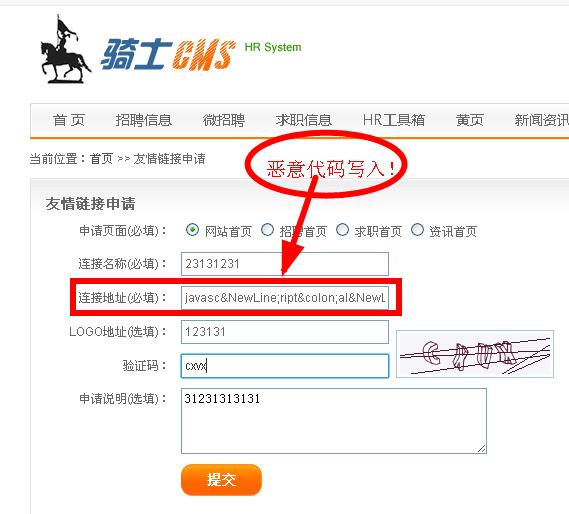

问题描述:骑士cms存储型xss管理员后台审核触发!

详细说明:

#前言

问题真实存在,测试地址自己搭建的,有点卡,国外代理访问会好点。地址:http://**.**.**.**/upload/

#1

http://**.**.**.**/upload/link/add_link.php申请友情链接,地址填入javascript:alert(1)

#2

http://**.**.**.**/upload/admin/admin_login.php后台帐号xty密码xty

管理员在 后台-广告-友情链接 审核

恶意代码被过滤

#3

利用实体编码绕过,申请友情链接地址填写:

javasc

ript:al

ert(doc

ument.coo

kie)

#4

管理员审核点击触发

漏洞证明:

修复方案:

过滤特殊编码,给你列个表

href=action=formaction=location=on*=name=background=poster=src=code=

支持的编码方式:HTML,八进制,十进制,十六进制和Unicode

data=

支持的编码:base64

版权声明:转载请注明来源 随随意意@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-13 12:46

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值