\module\know\answer.inc.php

143 - 161行

但是有点就是防注入绕不过去了...慢蛋疼的

safe.func.php中的

这个绕不过.不能子查询的话 也有没有多大的危害。于是我又找找,找到一个能提高危害等级的一段代码。

在 /module/know/show.inc.php中 (这个文件就是展示信息用的)

首先看第6行

再看最后2行

如果是在win下就直接可以返回路径了,

这几个条件都不会成立.会 return $to;

但是在 linux下 ,是不能跳出不存在的目录的。

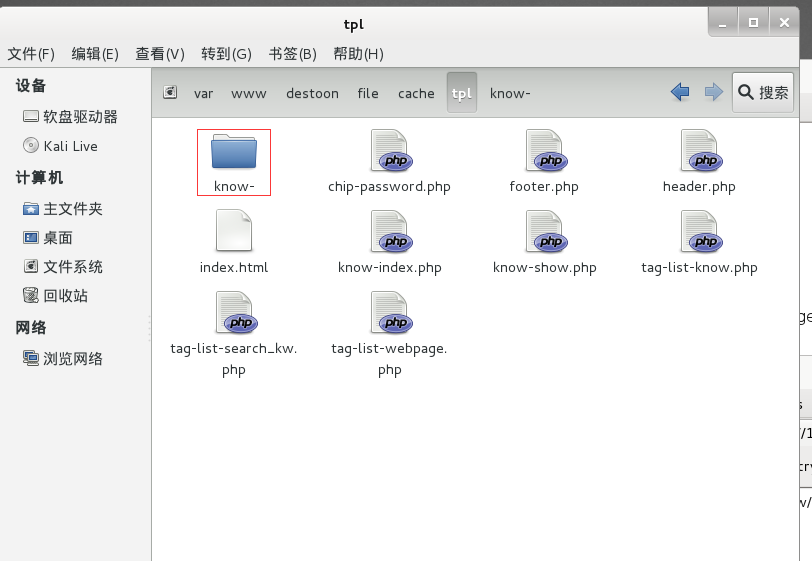

但是destoon很好的给我们创建了目录。

Linux:

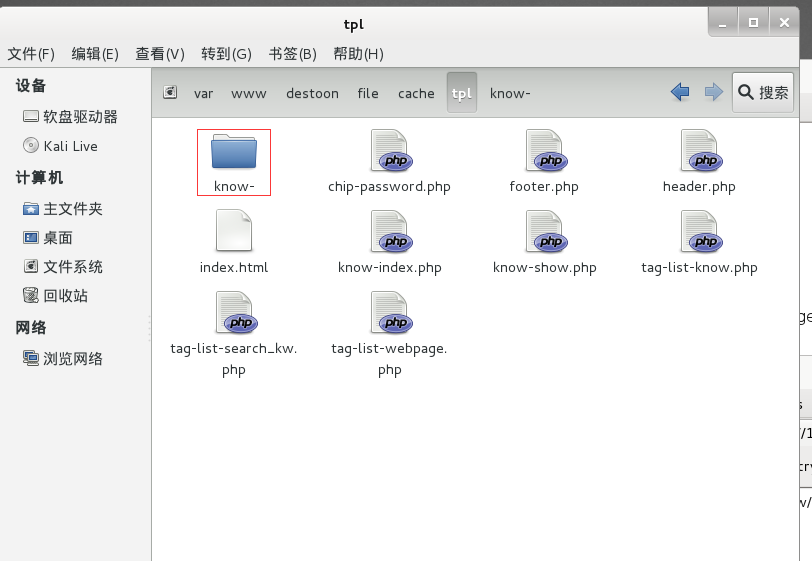

最终linbux会创建know-这个目录因为,这个$dir是know

function template($template = 'index', $dir = '')

所以不用担心在linux用/../../../跳不出去。

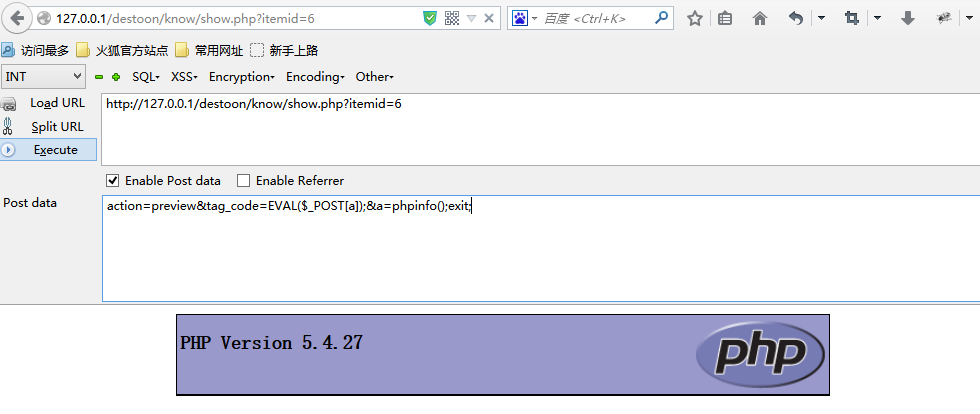

上次我在360提交的东就是 tag.inc.php这里执行的代码。

我们来看看,(因为这里是admin的文件,但是普通的就能包含进去始终是个很大的风险)。

在 admin/tag.inc.php。

93-99

这里似乎也没有什么限制了。

白做的安全措施 最后执行还是的$tag_code。只要$tag_code不超过特定的长度就可以了。

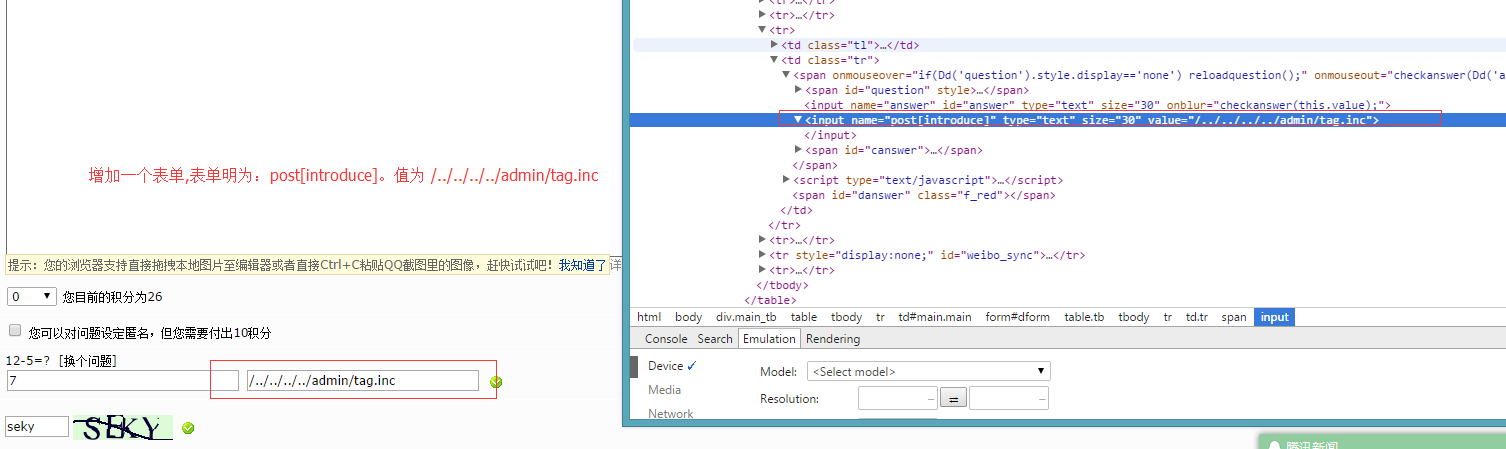

template需要等于:/../../../../admin/tag.inc

现在想起来

似乎没有什么编码让我更新上去。。0x让实体化了,CHAR也是

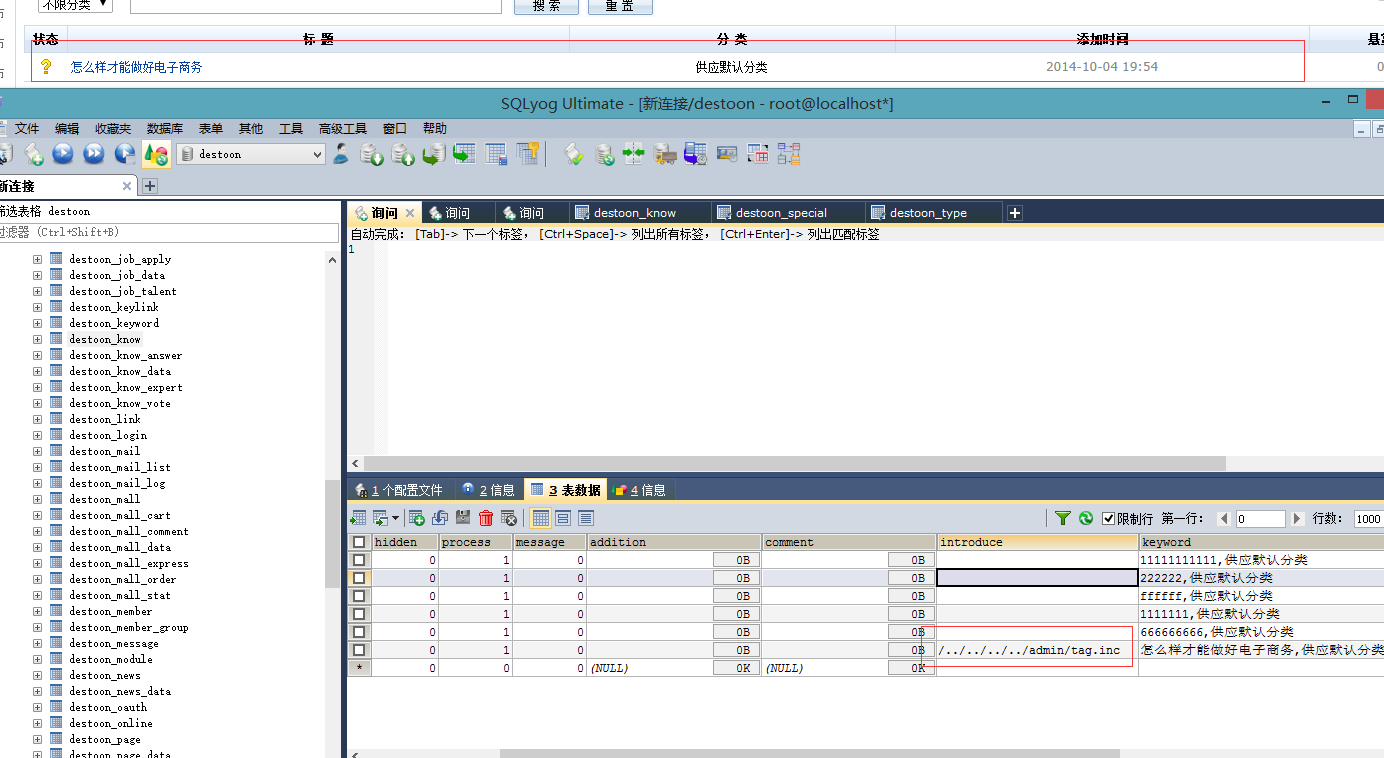

那就只能先把 路径写到另外的字段了。

template就=写入的字段了

(ps:这个发布知道提问,需要管理员审核)