漏洞概要

关注数(24)

关注此漏洞

漏洞标题: espcms最新版V6.6.15.12.09任意用户登录(绕过补丁)

提交时间: 2015-12-14 11:09

公开时间: 2015-12-26 16:56

漏洞类型: 设计缺陷/逻辑错误

危害等级: 高

自评Rank: 20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

Tags标签:

无

漏洞详情

披露状态:

2015-12-14: 细节已通知厂商并且等待厂商处理中

2015-12-19: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-02-12: 细节向核心白帽子及相关领域专家公开

2016-02-22: 细节向普通白帽子公开

2016-03-03: 细节向实习白帽子公开

2015-12-26: 细节向公众公开

简要描述:

来自于http://www.wooyun.org/bugs/wooyun-2010-0142913的绕过

详细说明:

我们看看补丁打在那里了

在public/class_connector.php

多了

这么一段东西,但是!preg_match这里出现漏洞应该写文preg_match

所以我们还是可以继续绕过补丁去进行任意用户登录的

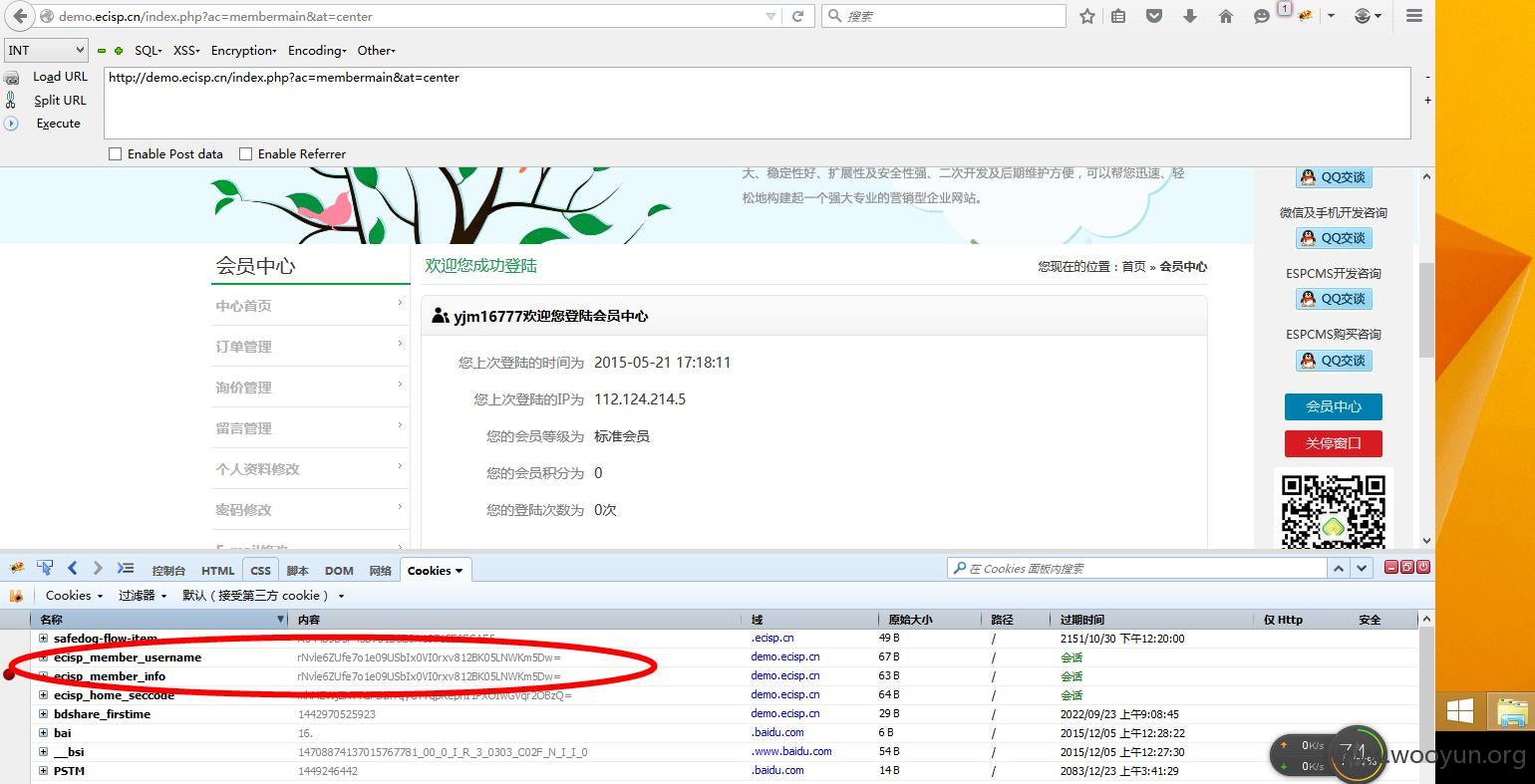

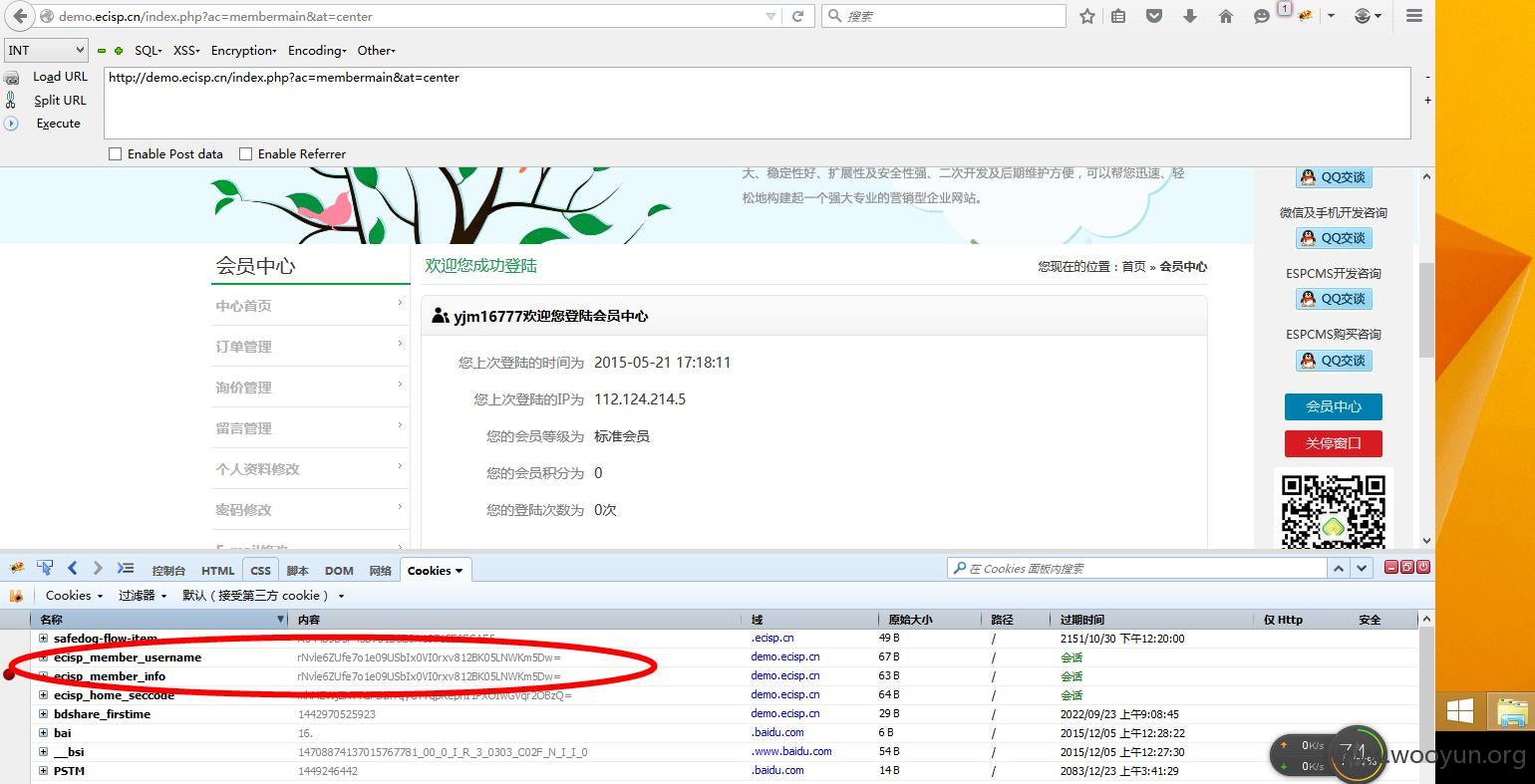

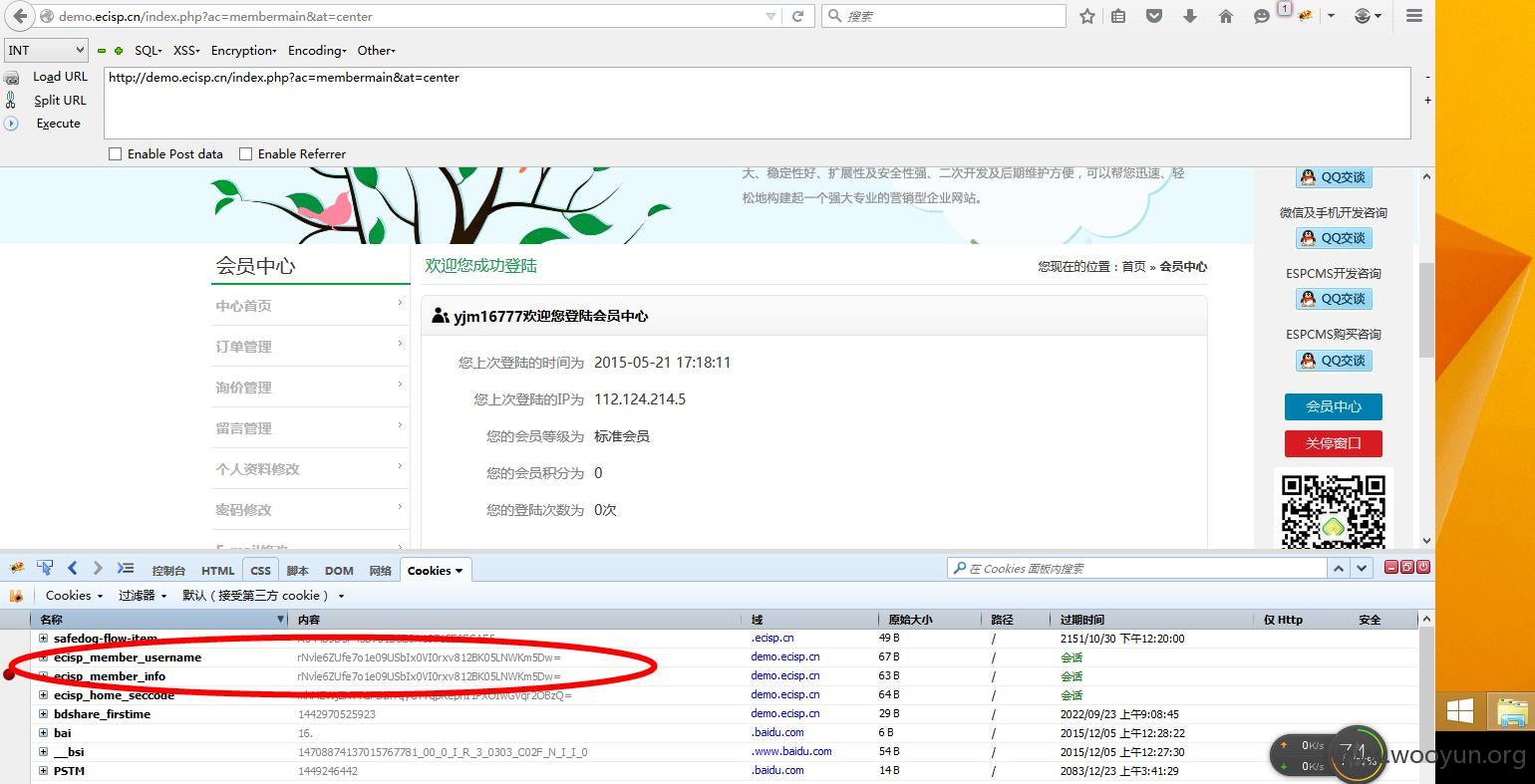

demo测试:http://**.**.**.**

注册一个:4xser的账号(为了登录id为4的用户)

继续把username的值的值

然后用这个值覆盖到info的值

这个info的值是验证uid用的

最后刷新就可以登录uid为4这个用户了

一开始看到这么厉害的补丁以为补好了,结果哎。。。

漏洞证明:

我们看看补丁打在那里了

在public/class_connector.php

多了

这么一段东西,但是!preg_match这里出现漏洞应该写文preg_match

所以我们还是可以继续绕过补丁去进行任意用户登录的

demo测试:http://**.**.**.**

注册一个:4xser的账号(为了登录id为4的用户)

继续把username的值的值

然后用这个值覆盖到info的值

这个info的值是验证uid用的

最后刷新就可以登录uid为4这个用户了

一开始看到这么厉害的补丁以为补好了,结果哎。。。

修复方案:

版权声明:转载请注明来源 Xser@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-26 16:56

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价

-

2015-12-14 11:39 |

不能忍

( 普通白帽子 |

Rank:113 漏洞数:51 | 要是能重来,我要选李白!)

0