漏洞概要

关注数(8)

关注此漏洞

漏洞标题: 某安全管理(审计)系统两处任意SQL执行&命令执行(无需登录涉及网神&网御星云等众多安全厂商)

提交时间: 2016-01-29 11:00

公开时间: 2016-01-28 17:30

漏洞类型: 命令执行

危害等级: 高

自评Rank: 15

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞详情

披露状态:

2016-01-29: 细节已通知厂商并且等待厂商处理中

2016-02-02: 厂商已经确认,细节仅向厂商公开

2016-02-05: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-03-28: 细节向核心白帽子及相关领域专家公开

2016-04-07: 细节向普通白帽子公开

2016-04-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

某安全管理(审计)系统两处任意SQL执行&命令执行(无需登录涉及网神&网御星云等众多安全厂商)

详细说明:

依然影响多个大安全厂商的”安全“产品,存在漏洞的文件为:

同时,importhtml.php文件还存在命令执行漏洞,该文件的代码为

当type=exporthtmlmail时,进入了exportHtmlMail函数,跟进

可以看到sql查询出来的mail_file_path进入了system函数造成了命令执行,这里由于是

任意SQL执行,那么我们可以这样执行sql语句:

这样我们提交:

即可执行我们输入的命令,由于这里执行命令权限比较低,mysql是root权限,可以写shell,这里还是演示执行任意sql语句作漏洞证明

这里以写文件为例子:

base64加密处理一下:

最后我们的exp就为:

漏洞证明:

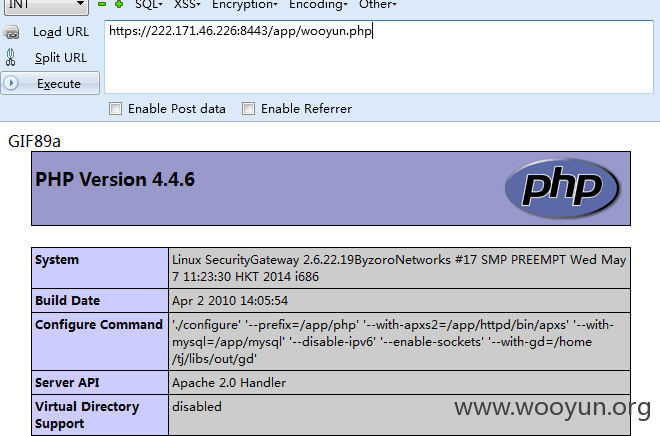

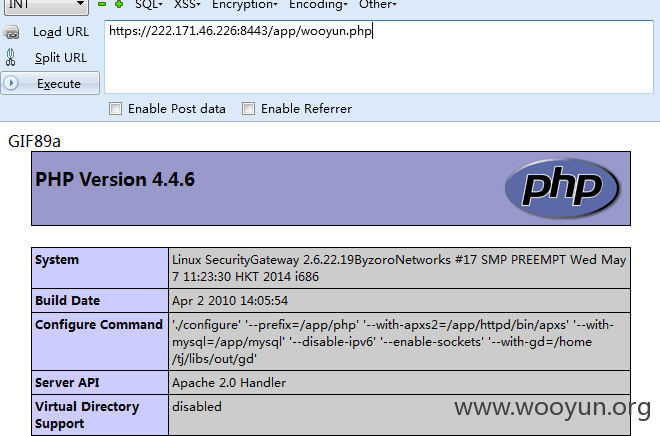

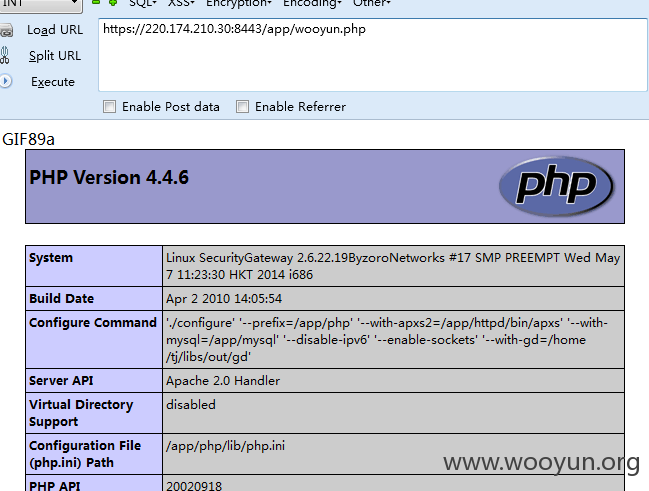

0x1 **.**.**.**:8443/ (网神安全审计系统)

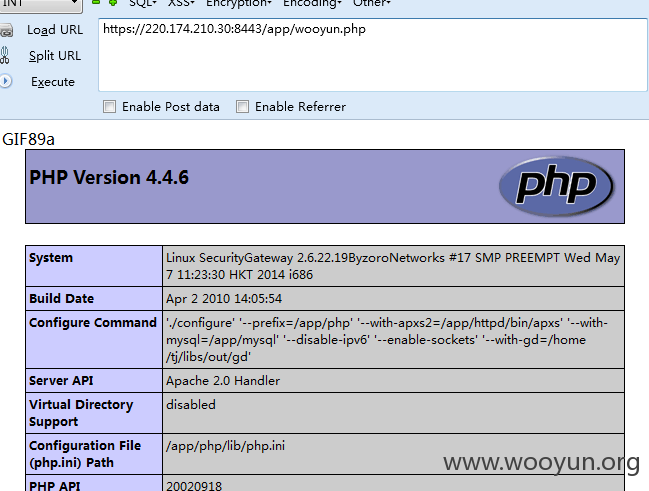

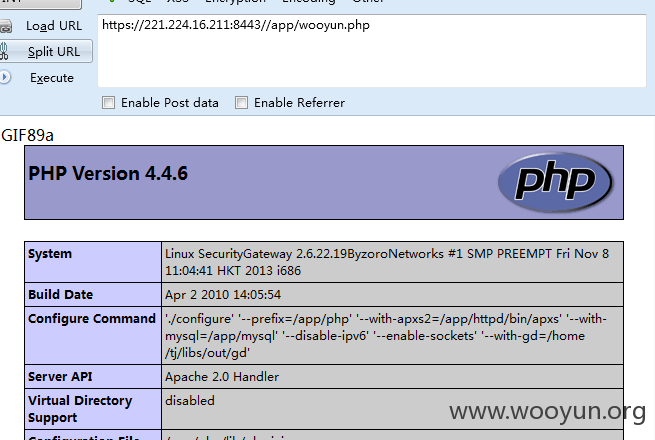

0x2 **.**.**.**:8443/ (网神安全审计系统)

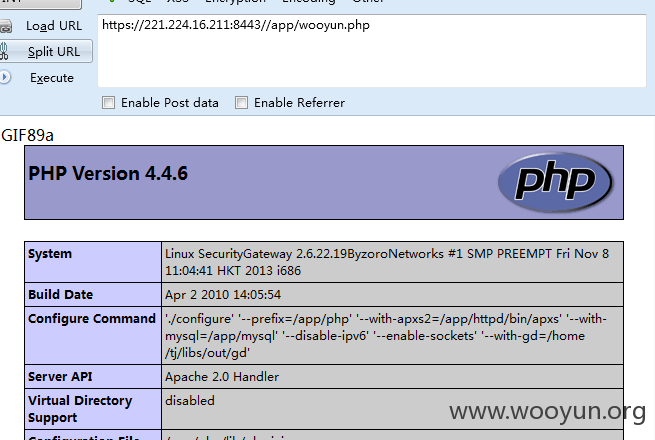

0x3 **.**.**.**:8443/(网御上网行为管理系统)

其他均存在漏洞,这里就不再演示,提供案例进行测试:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2016-02-02 14:47

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其邮件(和电话)通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无

漏洞评价:

对本漏洞信息进行评价,以更好的反馈信息的价值,包括信息客观性,内容是否完整以及是否具备学习价值

漏洞评价(共0人评价):

评价